解決できる課題

ブルートフォースアタック/

リスト型攻撃などのBOT対策

ブルートフォースアタック/リスト型攻撃とは

ブルートフォースアタック/リスト型攻撃とは、どちらも不正ログインを行うためにIDとパスワードの組み合わせを解読、解析するための手法です。

ブルートフォースアタックは理論的にありうるパターン全てを入力しログインを試すことを指し、リスト型攻撃はアカウントリスト型攻撃やパスワードリスト型攻撃とも言われ、何らかの手段で、あるサイトで使われているIDとパスワードの組み合わせを入手し、そのリストを用いてログインを試すことを指します。ログイン情報流出のニュースを目にしたことがあると思いますが、IDとパスワードの組み合わせの流出は多数起きており、その情報をもとにしたリスト型攻撃も多発、そこからまた新たな流出へ……という負のサイクルが起きています。不正ログインにより、個人情報の流出や、金融機関であれば不正送金につながるリスク、ECサイトであれば不正注文やクレジットカードの不正使用といった別の被害にも繋がりかねません。

「BOTを用いたブルートフォースアタック/リスト型攻撃」

ブルートフォースアタック/リスト型攻撃は、主にBOT(※)によって機械的に行われます。単純にIDとパスワードを入力していくだけでなく、踏み台となるサーバーを変更してIPアドレスを毎回変更したり、あえて入力速度を落としたりするなど、運営者側に見抜きにくい工夫がなされています。

(※)BOT(ボット):インターネット上の操作を自動でするプログラム。「ロボット」から。

「多要素認証による対策は機会損失のリスクも」

ブルートフォースアタック/リスト型攻撃への対策として、多要素認証があります。SMSで送信される一度しか使えないパスワードを入力したり、読みにくく表示された文字を別途入力したり、表示された設問に合う写真を選んだりするようなものです。

しかし、不正技術等の高度化によりこうしたハードルも不正者にクリアされてしまい、認証の難易度を上げて対応するしかありませんでした。人間が見ても入力や選択の難しい認証に出会った方も多いのではないでしょうか。多要素認証の難易度が上がった結果、本来のユーザーがログインするための作業が増えてUI/UXが低下、ログインすることすら避けられてしまっては本末転倒。不正は検知しつつ、ユーザーの利便性は損なわない施策を検討する必要がありそうです。

ブルートフォースアタック/リスト型攻撃などによる

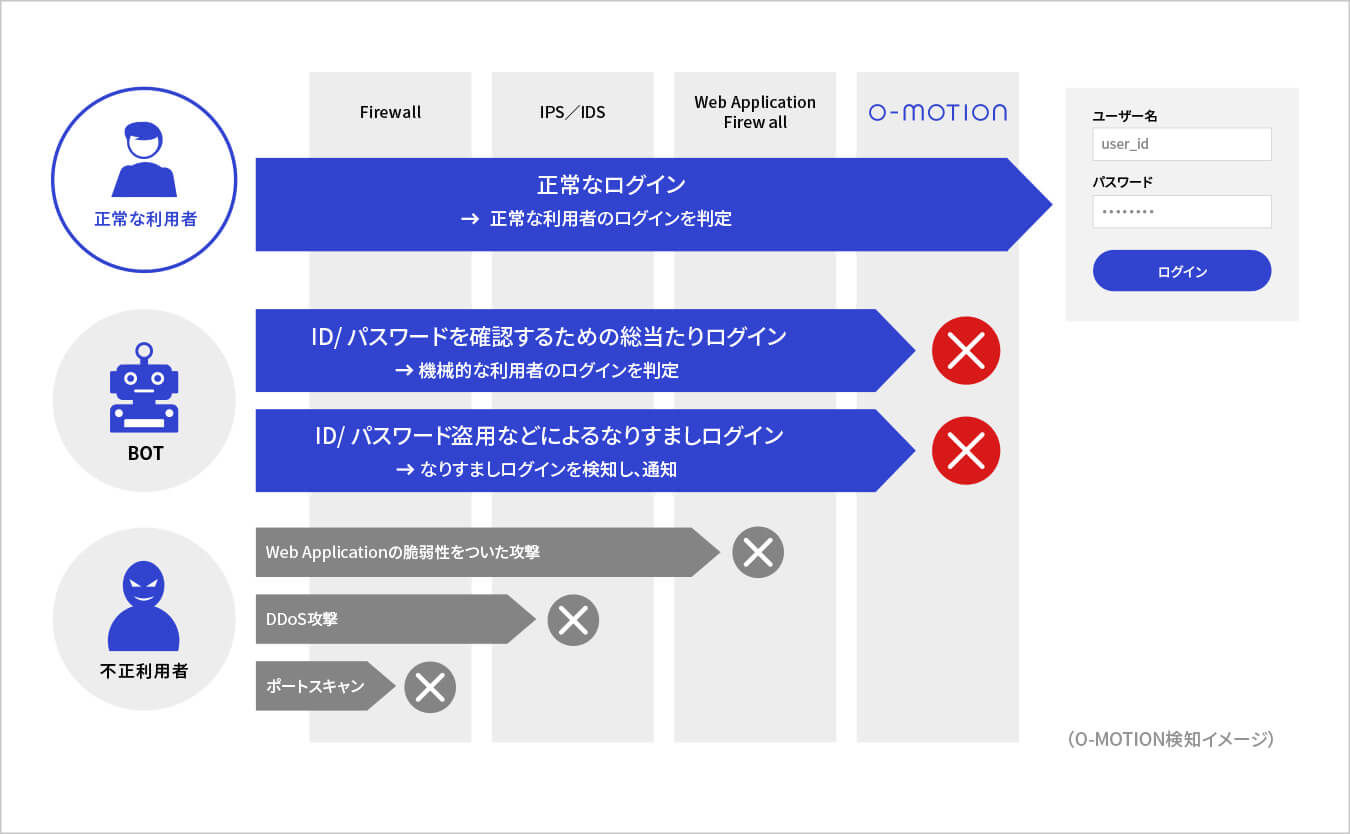

不正ログイン対策なら「O-MOTION」

ブルートフォースアタック/リスト型攻撃などによる怪しいログインを見抜けるのが「O-MOTION」。

「O-MOTION」はWEBサイトにアクセスしたユーザーのログイン時の挙動や、アクセスした端末情報等を分析し、他人のなりすまし・BOTによる不正ログインをリアルタイムで検知します。既存のUI/UXに影響なく導入でき、審査結果は判定理由とともに安全度合いを3段階に分けてお伝えするため、安全度合いが高い場合はIDとパスワードのみでログイン、怪しい場合には多要素認証を組み合わせるなど、リスクベースでの認証フローを構築可能です。 他人のなりすましを識別することによって不正ログインから生じる不正行為(不正送金等)を防止するソリューションです。

不正検知・課題解決に

用いている

機能の紹介は

こちらから

その他の

おすすめノウハウ・

お役立ち資料