「脆弱性診断って何?」

「脆弱性診断ツールの選び方は?」

など、脆弱性診断について詳しく知りたい方はいませんか?

昨今では、企業が不正アクセスやサイバー攻撃を受けて多大な被害が出るケースも多く、サイバーセキュリティの重要性はますます高まっています。

そこで重要なのが、ソフトウェアやOS、Webアプリケーションなどに存在するセキュリティ上の弱点を特定し、リスクを評価することができる「脆弱性診断」です。

この記事では、

- 脆弱性診断はなぜ必要?その理由4つ

- 脆弱性診断の2つのやり方

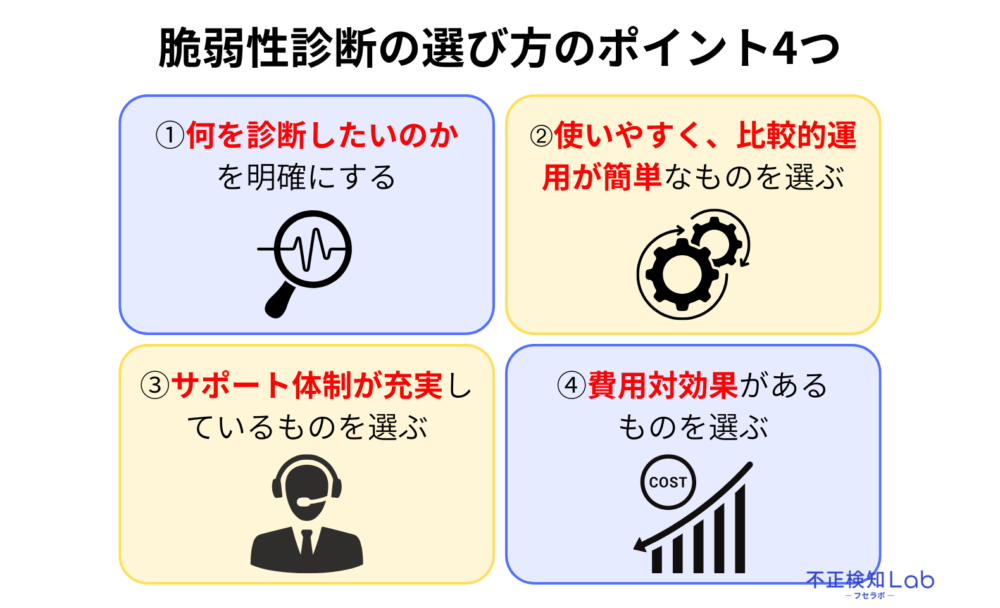

- 脆弱性診断の選び方のポイント4つ

などを解説していきます。

不正アクセスやサイバー攻撃から企業を守り、顧客の信頼を維持するための鍵となる脆弱性診断について、初心者にも分かりやすくお伝えしていきますので必ず最後までお読みください。

目次

脆弱性診断とは

脆弱性診断とは、ソフトウェアやOS、Webアプリケーションなどに存在するセキュリティ上の弱点を特定し、リスクを評価する手法です。

脆弱性診断で見つかるセキュリティ上の弱点(脆弱性)は、不正アクセスやサイバー攻撃の入り口となるため、早期発見と対策が重要です。

それでは、どうして脆弱性が起こってしまうのかについて、以下で解説していきます。

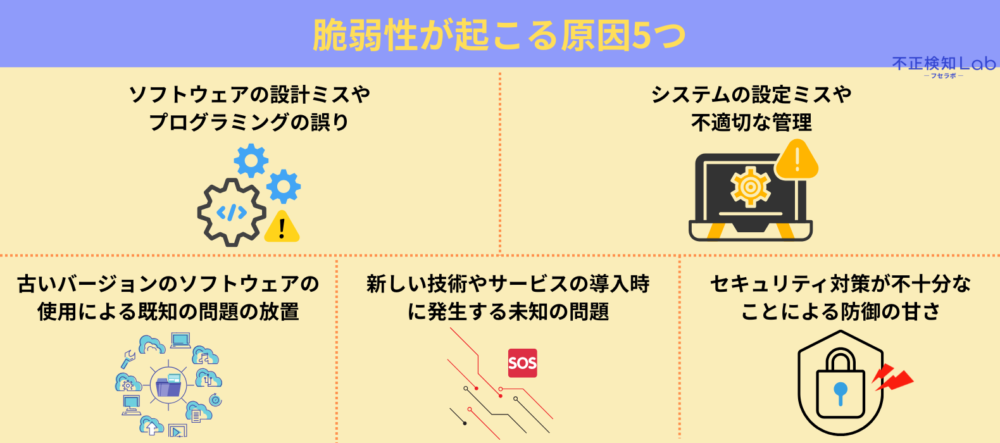

そもそも「脆弱性」って何?なんで起こるの?

脆弱性とは、システムやソフトウェア、ネットワークなどの中に存在する「セキュリティ上の弱点」を指します。

その、セキュリティ上の弱点である脆弱性が起こる主な原因は、5つ考えられます。

- ソフトウェアの設計ミスやプログラミングの誤り

- システムの設定ミスや不適切な管理

- 古いバージョンのソフトウェアの使用による既知の問題の放置

- 新しい技術やサービスの導入時に発生する未知の問題

- セキュリティ対策が不十分なことによる防御の甘さ

脆弱性を放置すると、サイバー攻撃の入り口となり、企業や個人の重要な情報が漏えいしたり、サービスが停止するなどの深刻なリスクをもたらします。

脆弱性診断は、このような脆弱性を見つけ出し、リスクを評価して適切な対策を提案することができます。

脆弱性診断とペネトレーションテスト(ペンテスト)の違い

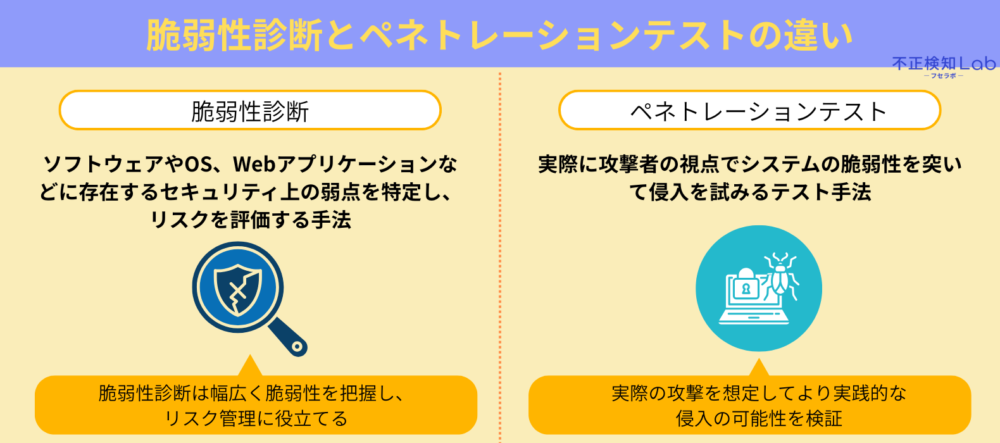

ここでは、意味が似ている「脆弱性診断」と「ペネトレーションテスト」の違いについて説明します。

まず、脆弱性診断とは、ソフトウェアやOS、Webアプリケーションなどに存在するセキュリティ上の弱点を特定し、リスクを評価する手法です。

一方、ペネトレーションテスト(ペンテスト)は、実際に攻撃者の視点でシステムの脆弱性を突いて侵入を試みるテスト手法を指します。

| 脆弱性診断 | ペネトレーションテスト(ペンテスト) | |

|---|---|---|

| 目的 | システムの弱点を広く検出してリスクを評価する | 実際に攻撃を試みて侵入可能性を検証する |

| 手法 | 主に「ツール診断」や「手動診断」で脆弱性を洗い出す | 攻撃者の視点で実際に攻撃を仕掛ける |

| 深さ | 比較的広範囲で浅めの検査 | 特定の脆弱性を深く掘り下げる |

| 結果の活用法 | 発見した脆弱性の一覧と対策案の提供 | 侵入経路や攻撃手法の報告と改善策の提案 |

| 頻度 | 定期的な実施が一般的 | 特定のタイミングや目的に合わせて実施 |

このように、脆弱性診断は幅広く脆弱性を把握し、リスク管理に役立てるのに対し、ペネトレーションテスト(ペンテスト)は実際の攻撃を想定してより実践的な侵入の可能性を検証します。

どちらもセキュリティ対策に欠かせない重要な手法ですが、その目的や実施方法に違いがあるため、状況に応じて適切に使い分けることが求められます。

例えば、定期的なシステムの健康診断として脆弱性診断を行い、リスクを把握した上で、より具体的な攻撃シナリオを検証したい場合にペネトレーションテストを実施する、といった使い分けが一般的です。

脆弱性診断はなぜ必要?その理由4つ

ここでは、脆弱性診断がなぜ必要とされるのか、その主な理由を4つお伝えします。

- 【理由1】不正アクセスやサイバー攻撃を防ぐため

- 【理由2】顧客・ユーザーへ安心を提供するため

- 【理由3】企業イメージや信頼を保つため

- 【理由4】PCI DSSでも脆弱性診断を行うことが求められているため

これらの理由を理解することで、脆弱性診断の価値や役割が明確になり、適切なセキュリティ対策を考える際の指針となります。

それでは、以下でそれぞれの理由について詳しく解説していきます。

【理由1】不正アクセスやサイバー攻撃を防ぐため

脆弱性診断が必要な理由の1つ目は、不正アクセスやサイバー攻撃を防ぐためです。

不正アクセスやサイバー攻撃は、情報漏えいやサービスの停止など深刻な被害を引き起こすことがあります。

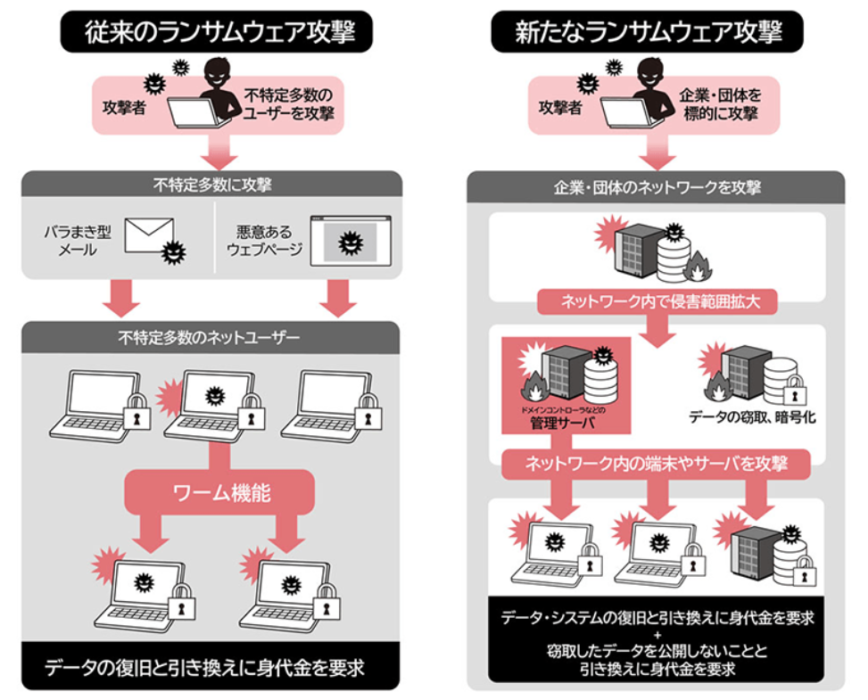

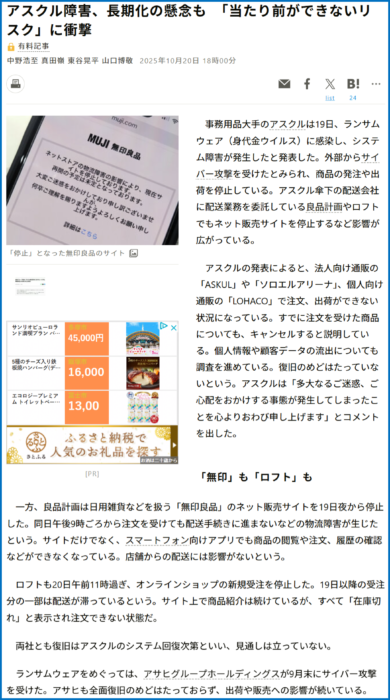

例えば、最近では大手飲料メーカーやオフィス用品を扱う企業がランサムウェアと呼ばれるサイバー攻撃を受け、システム障害によりほとんどの工場で生産を停止するなどの大きな被害を受けました。

※引用:自民党

最近のサイバー攻撃(ランサムウェア)の被害事例については、以下の記事をご覧ください。

※引用:朝日新聞

サイバー攻撃の中でも最近増えてきているランサムウェアでは、過去には個人情報が大量流出し、多額な損害賠償が発生したケースもあります。

脆弱性診断は、こうしたリスクの原因となるセキュリティ上の弱点を発見し、評価することで、不正アクセスやサイバー攻撃の被害を未然に防ぐための重要な手法です。

ランサムウェア以外にどのようなサイバー攻撃が存在するのかを知りたい方は、以下の記事で詳しく解説しておりますのでお読みください。

【理由2】顧客・ユーザーへ安心を提供するため

脆弱性診断が必要な理由の2つ目は、顧客やユーザーに安心感を与えるためです。

現代のデジタル社会では、個人情報や重要なデータをオンラインで扱う機会が増え、個人情報取り扱いの安全性に対する顧客やユーザーの関心も高まっています。

脆弱性診断を実施することは、潜在的なセキュリティリスクを事前に把握し、適切な対策を講じることが可能となります。

これにより、顧客やユーザーが安心してサービスを利用できる環境を提供できるため、顧客満足度の向上につながります。

【理由3】企業イメージや信頼を保つため

脆弱性診断が必要な理由の3つ目は、企業イメージや信頼を保つためです。

情報漏えいなどのセキュリティ事故が発生すると、顧客や取引先、株主からの信頼を失い、企業のブランド価値が大きく損なわれるリスクがあります。

つまり、企業が脆弱性診断を定期的に実施することは、単にシステムの安全性を高めるだけでなく、企業イメージや信頼を守る上でも非常に重要だと言えます。

【理由4】PCI DSSでも脆弱性診断を行うことが求められているため

脆弱性診断が必要な理由の4つ目は、国際的なセキュリティ基準である「PCI DSS」でも脆弱性診断を行うことが強く求められているからです。

具体的にはPCI DSSの要件11で、ネットワークの脆弱性を定期的にスキャンし、問題を速やかに解決することが求められています。

※参考:Payment Card Industry (PCI)データセキュリティ基準

よって、不正アクセスのリスクを最小限に抑え、顧客データの安全を確保するためにも、脆弱性診断を定期的に行うようにしましょう。

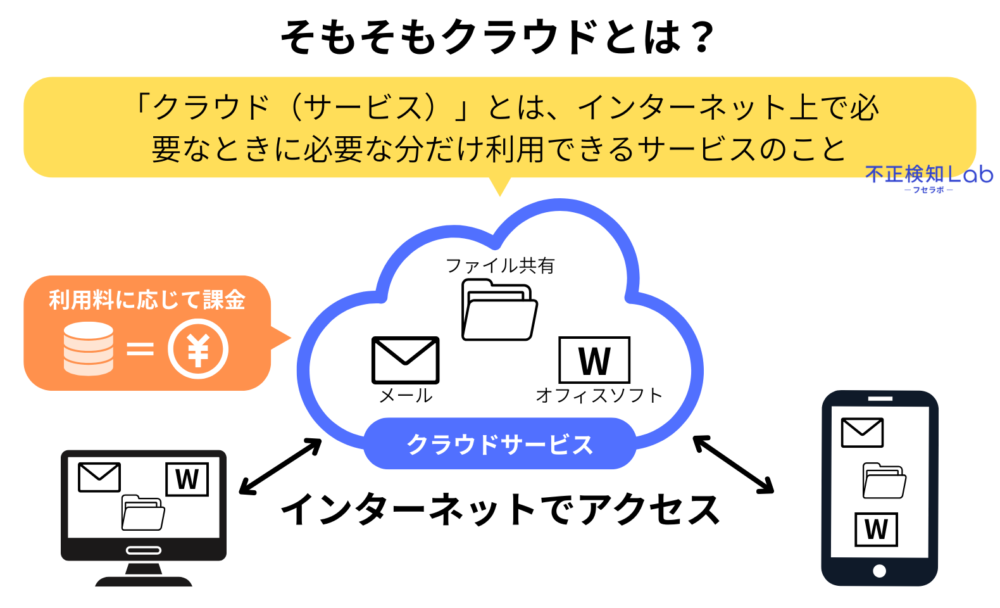

脆弱性診断を怠ることで発生する可能性のある被害5つ

ここからは、脆弱性診断を怠ることで発生する可能性のある被害を5つ紹介します。

- 顧客の個人情報漏えい

- Webサイトの改ざん

- 不正決済や乗っ取り被害

- システム停止による売上損失

- 炎上・株価の下落

脆弱性診断を怠ることは、企業や組織にとって深刻なセキュリティリスクを招く恐れがあります。

それでは、以下で1つずつ詳しく解説していきます。

【被害1】顧客の個人情報漏えい

脆弱性診断を怠ることで発生するリスクの代表例として、顧客の個人情報漏えいが挙げられます。

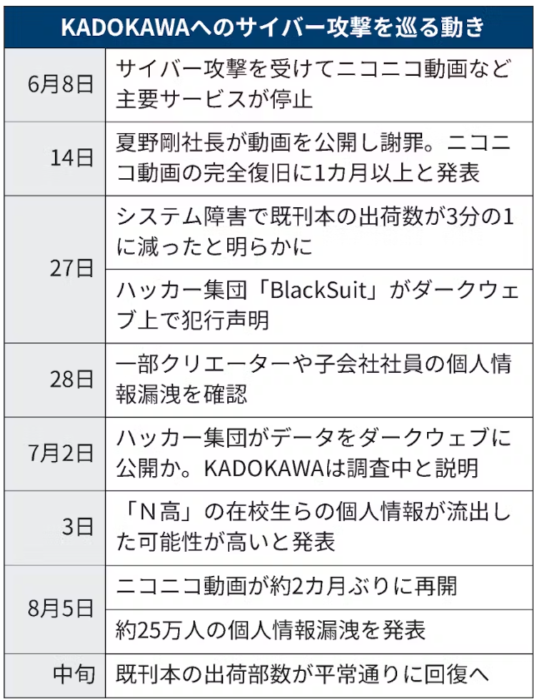

過去の事例の1つに、多角的に事業を展開している大手企業が、サイバー攻撃を受けて約25万人分もの個人情報が漏えいしたケースがあります。

※引用:日本経済新聞

以下の記事でも被害状況などを詳しく解説しておりますので、気になる方はお読みください。

このように、顧客の個人情報漏えいは、企業にとって最も深刻な被害の1つです。

脆弱性が存在するシステムやアプリケーションは、悪意のある第三者による不正アクセスの入口となりやすく、そこから個人情報が盗まれる危険性が高まります。

情報漏えいが発生すると、多額な損害賠償が発生するだけではなく、顧客からの信頼低下は避けられません。

つまり、脆弱性診断は情報漏えいのリスクに対する効果的な対策を講じるためには必要不可欠です。

【被害2】Webサイトの改ざん

脆弱性診断を怠ることで、Webサイトを改ざんされる被害が発生する恐れもあります。

Webサイトの改ざんとは、攻撃者がシステムやWebアプリケーションの脆弱性を突いて不正にアクセスし、Webページの内容を意図的に変更する行為を指します。

Webサイトを改ざんされると、

- 悪意のあるプログラムを仕込まれる

- 個人情報・機密情報の漏えい

- フィッシング詐欺の踏み台にされる

など、企業だけではなく顧客やユーザーにとっても大きな影響を与えます。

特に、Webサイトの改ざんは脆弱性を悪用して行われることが多いため、早期に脆弱性を発見して対策を講じることが鍵となります。

脆弱性診断とは、こうした脆弱性を検査し、リスクを評価して適切な対策を提案するプロセスであり、Webサイト改ざんの防止において極めて重要な役割を果たします。

【被害3】不正決済や乗っ取り被害

脆弱性診断を怠ることで発生しやすい被害の中には、不正決済や乗っ取り被害などユーザーに重大な損失を及ぼすものもあります。

具体的には、以下のようなリスクがあります。

- クレジットカード情報や決済データの不正取得による不正決済の発生

- ユーザーアカウントの乗っ取りによる個人情報の悪用やサービスの不正利用

- 管理者権限を奪取され、システムの制御を乗っ取られるリスク

これらの被害は、企業の信用失墜や経済的損失、さらには法的問題につながる恐れがあります。

特にオンライン決済を導入している事業者にとっては、決済の安全性確保が非常に重要であるため、Webサイトの脆弱性診断を怠らないようにしましょう。

【被害4】システム停止による売上損失

脆弱性診断を怠ったことで不正アクセスやサイバー攻撃などを受けると、多くの場合システムの稼働が停止し、業務の継続が困難になります。

また、システムの稼働が停止してしまうと、直接的な売上損失に加え、顧客離れや信頼低下といった二次的な被害も発生します。

特にECサイトやオンラインサービスを中心とした事業では、システム停止による売上損失が非常に大きくなるため、脆弱性診断を通じてリスクを早期に把握し、適切な対策を講じることが不可欠です。

【被害5】炎上・株価の下落

脆弱性診断を怠ったことが原因で情報漏えいやサービス障害が起こってしまうと、炎上や株価の下落は避けられません。

これらのリスクは、単に一時的な問題にとどまらず、企業の将来にわたる経営基盤の揺らぎを引き起こす可能性があります。

特に上場企業においては、株価の下落は企業価値の低下を意味し、資金調達や事業拡大の制約となる場合があります。

したがって、脆弱性診断を定期的に実施し、潜在的なリスクを早期に発見・対策することは、炎上や株価下落のリスクを低減するためには不可欠です。

なお、これらの重大な被害は、定期的な脆弱性診断を行っていれば必ず防げるわけではありません。

たしかに脆弱性診断の実施は脆弱性を早期に発見し対策するためには不可欠ですが、脆弱性が発見された後の適切な対策や、もし脆弱性を見落とされてしまった場合の二重の対策も重要となってきます。

これらの問題を解決し、強固なセキュリティ対策を実現することができる不正検知サービスについては、『脆弱性診断で脆弱性が見つかったら、不正検知サービスの検討を!』で詳しく紹介しています。

脆弱性診断の検査対象3つと診断の種類

ここでは、脆弱性診断の代表的な検査対象3つと、それぞれの診断の種類を紹介します。

| 検査対象 | 脆弱性診断の種類 |

|---|---|

| ①Webアプリケーション | Webアプリケーション診断 |

| ➁クラウド環境 | クラウド診断 |

| ③OS・ミドルウェア・仮想基盤 | プラットフォーム診断 |

それぞれの診断対象に応じた診断の種類や方法を理解し、適切に組み合わせることで、より効果的な脆弱性診断が実現します。

それでは、以下で詳しく解説していきます。

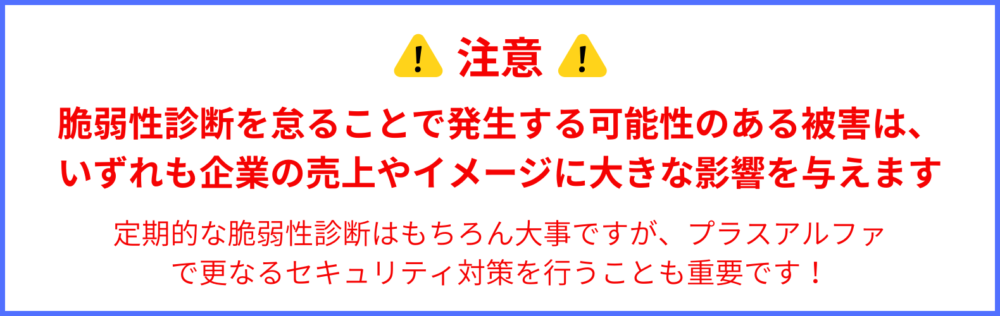

1. Webアプリケーション

Webアプリケーションはインターネット上で多くのユーザーに利用されるため、脆弱性診断の重要な検査対象の1つです。

Webアプリケーションの脆弱性は、不正アクセスや情報漏えい、サービス停止などにつながるリスクが高いため、定期的な検査が不可欠です。

このWebアプリケーションの脆弱性を見つけることができるのは、Webアプリケーション診断です。

Webアプリケーション脆弱性診断では、主に、「SQLインジェクション」や「クロスサイトスクリプティング(XSS)」のリスクなどが診断内容に含まれています。

SQLインジェクション:Webアプリケーションの脆弱性を突いて、データベースに不正なSQL文を送り込み、個人情報の窃取、改ざん、削除などを行うサイバー攻撃

クロスサイトスクリプティング(XSS):Webサイトの脆弱性を悪用し、悪意のあるプログラムを埋め込むことで、そのサイトを訪れたユーザーのブラウザ上で不正な処理を実行させるサイバー攻撃

」とは?-1000x380.png)

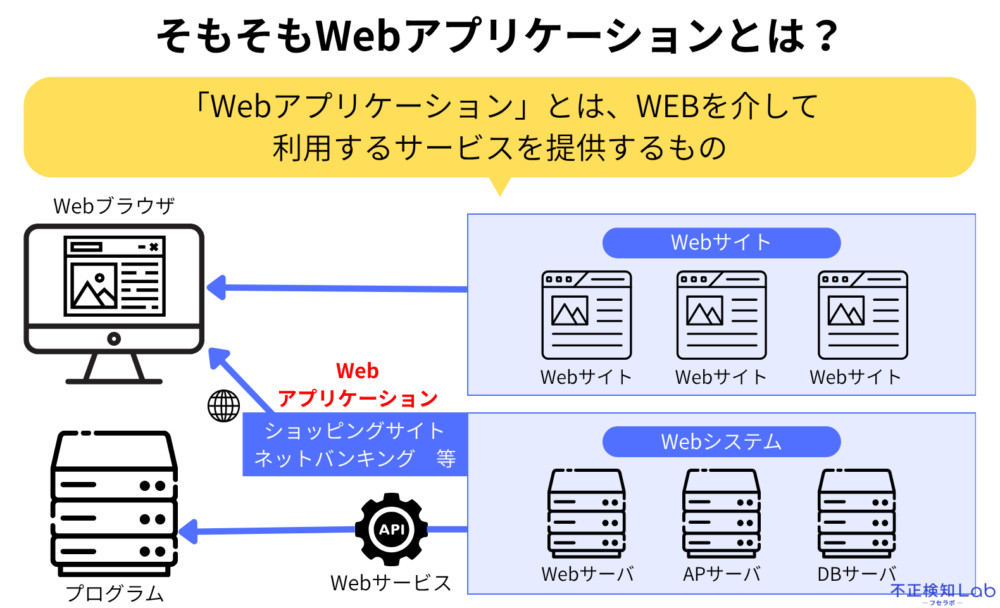

2. クラウド環境

クラウドを使うと、パソコンの中ではなくインターネット上にあるサーバーでデータを管理でき、いつでも新しい環境で使えるという便利さがありますが、そのサーバーの設定を間違えるとセキュリティリスクが高まります。

クラウド環境の脆弱性は主に、「設定ミス」と「権限管理の甘さ」に起因することが多く、これらは外部からの不正アクセスや情報漏えいのリスクを高めます。

例えば、クラウドストレージの公開設定ミスにより、機密情報が誰でもアクセス可能になるケースが報告されています。

このクラウド環境の脆弱性を見つけることができるのは、クラウド診断です。

クラウド診断では、

- ユーザー側のクラウド環境に潜む設定ミス

- アクセス権限の問題

などが診断内容に含まれています。

3. OS・ミドルウェア・仮想基盤

OS(オペレーティングシステム)、ミドルウェア、そして仮想基盤は企業のITシステムを支える土台となる大切な仕組みです。

これらの層に存在する脆弱性は、システム全体の安全性を脅かす大きなリスクとなるため、脆弱性診断においても重点的に検査されます。

このOS・ミドルウェア・仮想基盤などのプラットフォームの脆弱性を見つけることができるのは、プラットフォーム診断です。

プラットフォーム診断では、

- OS、ミドルウェアのセキュリティパッチの適用状況

- 不要サービスやポートの開放状況

- アクセス権限設定の問題

などが診断内容に含まれています。

次章では、これらの脆弱性診断をどのように行う方法があるのかについて解説します。

脆弱性診断の2つのやり方

脆弱性診断には主に「手動診断」と「ツール診断」の2つのやり方があります。

- 手動診断

- ツール診断

それぞれに特徴やメリット・デメリットがあり、目的やシステムの特性に応じて適切に使い分けることが重要です。

ここでは、両者の違いと効果的な活用方法について具体的に解説します。

1. 手動診断

手動診断は、セキュリティの専門家が直接システムやアプリケーションを詳細に調査し、脆弱性を検出する診断手法です。

具体的には、セキュリティの専門家が実際にシステムの動作を確認しながら、多様な検査手法を組み合わせて行うため、ツール診断だけでは見つけにくい微細な問題や、特定の業務フローに関連する脆弱性を発見することもできます。

手動診断の主なメリットとデメリットを以下の表にまとめましたので、ご覧ください。

| メリット | デメリット |

|---|---|

| 専門家の豊富な知識と経験に基づく深い分析が可能 | 時間とコストがかかる |

| 複雑な脆弱性やビジネスロジックの問題も発見できる | 診断範囲が限定されることが多い |

| 具体的な攻撃シナリオを検証しやすい | 人的リソースに依存するため、スケールしにくい |

2. ツール診断

ツール診断は、脆弱性診断における自動化された検査方法で、専用の脆弱性スキャンツールを利用してシステムやアプリケーションの弱点を効率的に洗い出す手法です。

手動診断が専門家の詳細な調査に重点を置くのに対し、ツール診断は広範囲かつ短時間で多くの箇所を検査できる点が大きな特徴です。

ツール診断では、ネットワークスキャンやWebアプリケーション診断、OSやミドルウェアの脆弱性スキャンなど、多様な種類のテストが自動で実施されます。

ツール診断の主なメリットとデメリットを以下の表にまとめましたので、ご覧ください。

| メリット | デメリット |

|---|---|

| 広範囲のシステムを短時間で効率的に検査できる | 複雑な脆弱性やビジネスロジックの問題は検出が難しい |

| コストや人的リソースを抑えられる | 誤検知や見逃しのリスクがある |

| 定期的な診断に適しており、継続的なセキュリティ維持に有効 | ツールの設定や更新が必要で運用管理が求められる |

特に多くの個人情報を扱う企業においては、手動診断とツール診断を組み合わせて使うなどのセキュリティ強化を行うのがおすすめです。

脆弱性診断の選び方のポイント4つ

前章では、脆弱性診断の種類とやり方について解説してきましたが、脆弱性診断を効果的に実施するためには、自社に合った適切なサービスやツールを選ぶことが大事です。

脆弱性診断の選び方のポイントは、以下の4つです。

- 何を診断したいのかを明確にする

- 使いやすく、比較的運用が簡単なものを選ぶ

- サポート体制が充実しているものを選ぶ

- 費用対効果があるものを選ぶ

まず重要なのは、診断したい対象を明確にすることです。

自社のシステムがどのような脆弱性を抱えているかを理解し、診断の範囲を絞ることで効果的な診断が可能となります。

また、診断ツールやサービスは使いやすさやサポート体制が充実しているかを確認し、選択することが大切です。

さらに、提供されるサービスがコストに見合ったものであるかを慎重に評価することで、最適な脆弱性診断を選ぶことができるでしょう。

脆弱性診断を行う頻度はどれくらい?

脆弱性診断をどのくらいの頻度で行うべきかは、企業や組織のシステムの規模やリスク、運用体制によって異なります。

以下の表では、公的機関やセキュリティ対策を扱う機関などが定めた適切な頻度をまとめましたので、ご覧ください。

| 公的機関・セキュリティ対策を扱う機関 | 脆弱性診断を行う頻度 | 定めているガイドライン |

|---|---|---|

| デジタル庁 |

|

政府情報システムにおける脆弱性診断導入ガイドライン |

| IPA |

|

ECサイト構築・運用セキュリティガイドライン |

| JPCERT/CC(JPCERTコーディネーションセンター) |

|

Web サイトへのサイバー攻撃に備えて |

| PCI-DSS |

|

Payment Card Industry (PCI)データセキュリティ基準 |

※参考:SHIFT

なお、脆弱性診断の頻度を決める際のポイントは以下の4つです。

- システムの重要度や影響範囲を考慮する

- 法令や業界ガイドラインの要件を確認する

- 社内のセキュリティポリシーやリスク評価結果に基づく

- システムの変更やアップデートの頻度を踏まえる

特に、重要度の高いシステムや顧客情報を扱うサービスでは、より頻繁な脆弱性診断が求められます。

また、脆弱性診断は単発の検査ではなく、継続的に実施することが重要です。

定期的な脆弱性診断により、最新の脅威や新たに発見された脆弱性に対応でき、企業のセキュリティレベルを維持・向上させることが可能です。

脆弱性診断で脆弱性が見つかったら、不正検知サービスの検討を!

脆弱性診断でシステムやアプリケーションに脆弱性が発見された場合、迅速かつ継続的な対策が求められます。

そこで重要なのが、不正検知サービスの導入です。

不正検知サービスとは、ネットワークやシステムをリアルタイムで監視し、不正アクセスや異常な挙動を早期に検知するセキュリティ対策の1つです。

数ある不正検知サービスの中でも、信頼性・検知精度が高いおすすめなサービスは以下で紹介していきます。

不正検知サービスならCaccoの「O-PLUX」がおすすめ

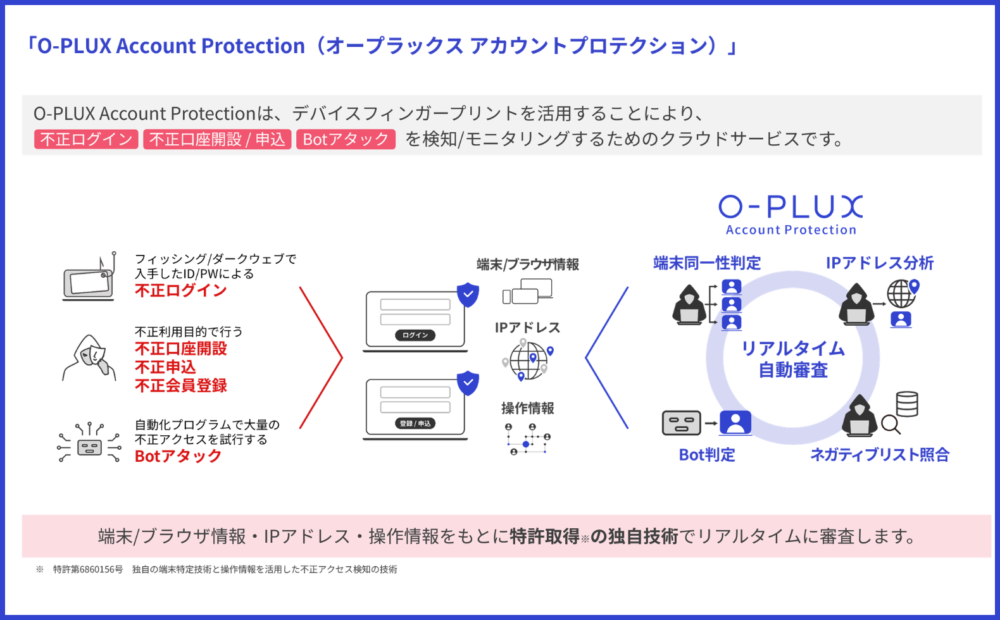

脆弱性診断によって発見されたリスクに対処するためには、当サイトを運営するCaccoの不正検知サービス「O-PLUX」がおすすめです。

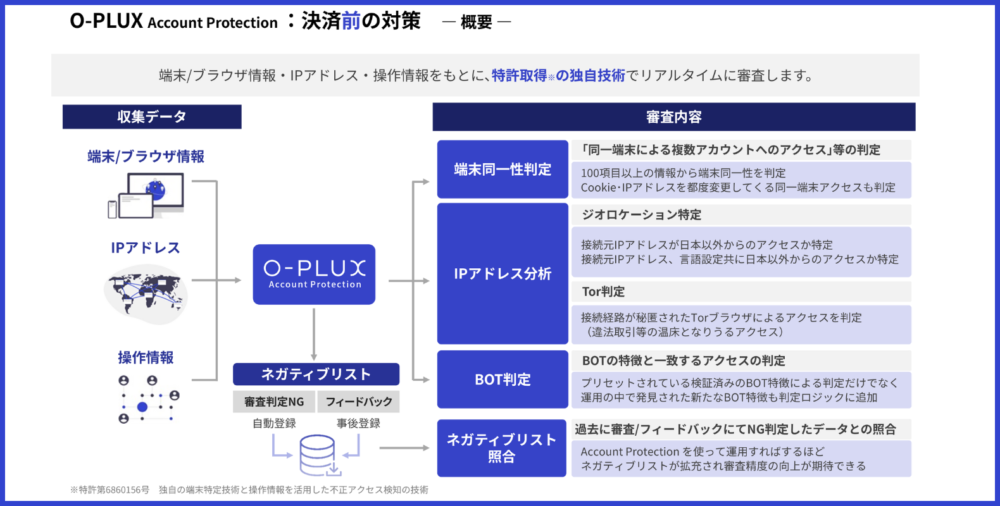

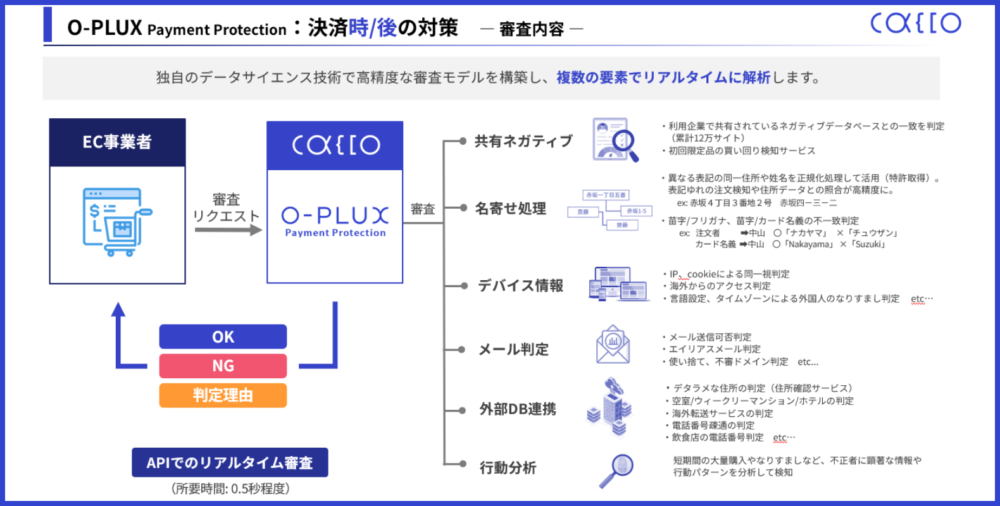

「O-PLUX」とは、ログインから決済までECの不正を一貫して見抜くことができる不正検知サービスです。

また、6年連続で国内導入No.1の実績があり、信頼性・検知精度が非常に高いことで有名です。

「O-PLUX」が不正ログインや不正注文をどのように検知しているのかについては、以下の画像をご覧ください。

※参考:Cacco Inc.

※参考:Cacco Inc.

「O-PLUX」は、脆弱性が発見されたときの対策としてだけではなく、もし脆弱性診断で脆弱性が見抜けなかった場合に起こりうる不正アクセスやサイバー攻撃を防ぐことができます。

特に、顧客の個人情報を保有している会員サイトや、オンライン決済ができるECサイトを運営している事業者においては、脆弱性を放置しておくことで広範囲な情報漏えい事故が発生する恐れもあります。

また、多くの顧客の個人情報を扱っている金融機関においても脆弱性診断は重要です。

※参考:Cacco Inc.

よって、定期的な脆弱性診断を行うだけではなく、更なるセキュリティ対策として「O-PLUX」の導入を検討してみてください。

「O-PLUX」について気になる事業者様は、以下をクリックしてお気軽にお問い合わせください。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

まとめ

本記事では、脆弱性診断とは何か、その必要性や具体的な選び方を詳しく解説してきました。

脆弱性診断は、

- 不正アクセスやサイバー攻撃を防ぐため

- 顧客・ユーザーへ安心を提供するため

- 企業イメージや信頼を保つため

- PCI DSSでも脆弱性診断を行うことが求められているため

にも定期的に行う必要があります。

なお、脆弱性診断の選び方では、対象となるシステムや目的に合ったサービスやツールを選定することが重要であり、実績や信頼性、費用対効果、サポート体制の充実も考慮すべきポイントです。

手動診断とツール診断の特性を理解し、適切に組み合わせることで、より効果的な診断が可能になります。

さらに、会員サイトやオンライン決済を導入しているECサイトで脆弱性が発見された場合は、不正検知サービスを活用して不正アクセスやサイバー攻撃を防ぐ対策を行うのが良いでしょう。

また不正検知サービスは、脆弱性診断では見抜けなかった脆弱性からの不正アクセスやサイバー攻撃を防ぐための、二重のセキュリティ強化としても重要な役割を果たします。

今回は、数ある不正検知サービスの中でも、信頼性・検知精度が高いCaccoの不正検知サービス「O-PLUX」をご紹介しました。

「O-PLUX」についてさらに詳しく話しを聞いてみたい事業者様・金融機関様は、以下をクリックしてお気軽にお問い合わせください。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

-8-1000x300.png)