「ダークウェブってなに?」

「実際に利用することはできるの?」

などと気になりますよね。

ダークウェブとは匿名性が守られたウェブのことです。

しかしその匿名性から、違法物品や不正に手に入れた個人情報(私たちの個人情報やログイン情報)の取引など様々なサイバー犯罪に利用されています。

また、このダークウェブは誰でも利用することができ、利用するにも理解して使わなければ犯罪の被害者や加害者になってしまう可能性があります。

この記事では

まずは「サーフェイスウェブ(Surface Web)」と「ディープウェブ(Dark Web)」について解説します。

まずは「サーフェイスウェブ(Surface Web)」と「ディープウェブ(Dark Web)」について解説します。

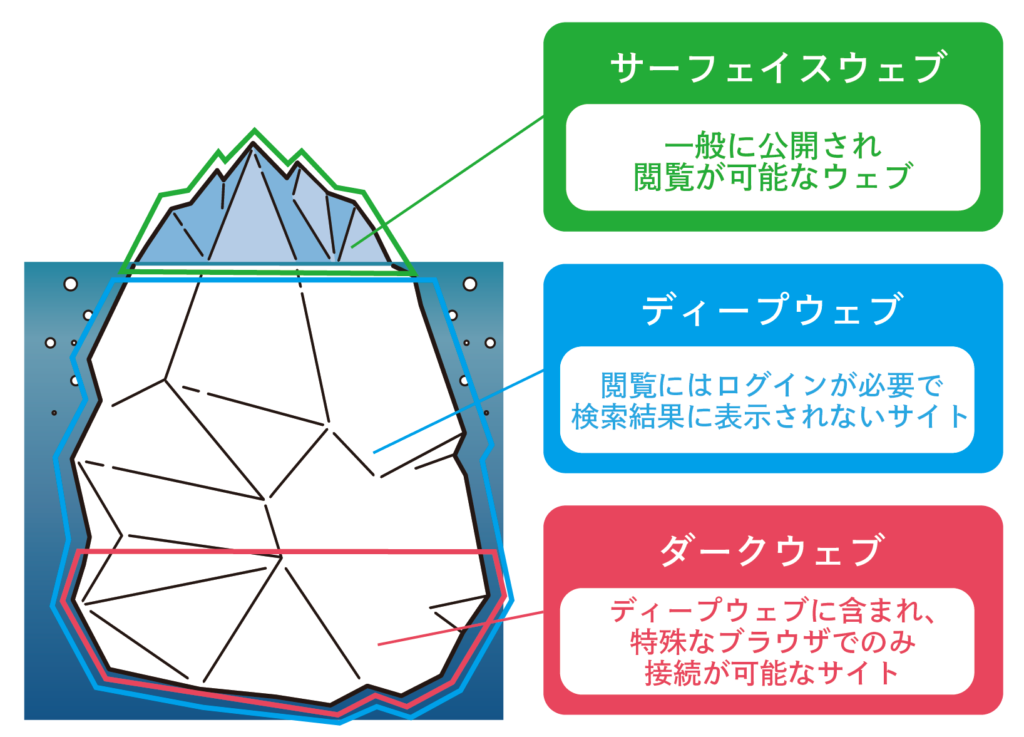

インターネット上には3種類のウェブがある、とお伝えしましたが、大きくは2つに分かれていて、ダークウェブは「ディープウェブ」に含まれているもの、と理解しておいてください。

以下からは、ダークウェブについて細かくお伝えします。

インターネット上には3種類のウェブがある、とお伝えしましたが、大きくは2つに分かれていて、ダークウェブは「ディープウェブ」に含まれているもの、と理解しておいてください。

以下からは、ダークウェブについて細かくお伝えします。

- ダークウェブの基本的な知識、その使われ方

- ダークウェブの被害に遭わないための対策方法

Cacco マーケティングチーム

澁谷 優成

澁谷 優成

大手メディア運営企業にて小~大規模の複数メディアの運営・管理を経てCaccoに入社。Caccoのマーケティング責任者として、自ら施策の実行まで担いながら、戦略立案および利益向上に取り組んでいる。インターネットにおける不正領域に深い知見を有し、ペルソナの課題を本質から理解し、解決へ導くことを重視している。

目次

ダークウェブとは?仕組みを徹底的に解説

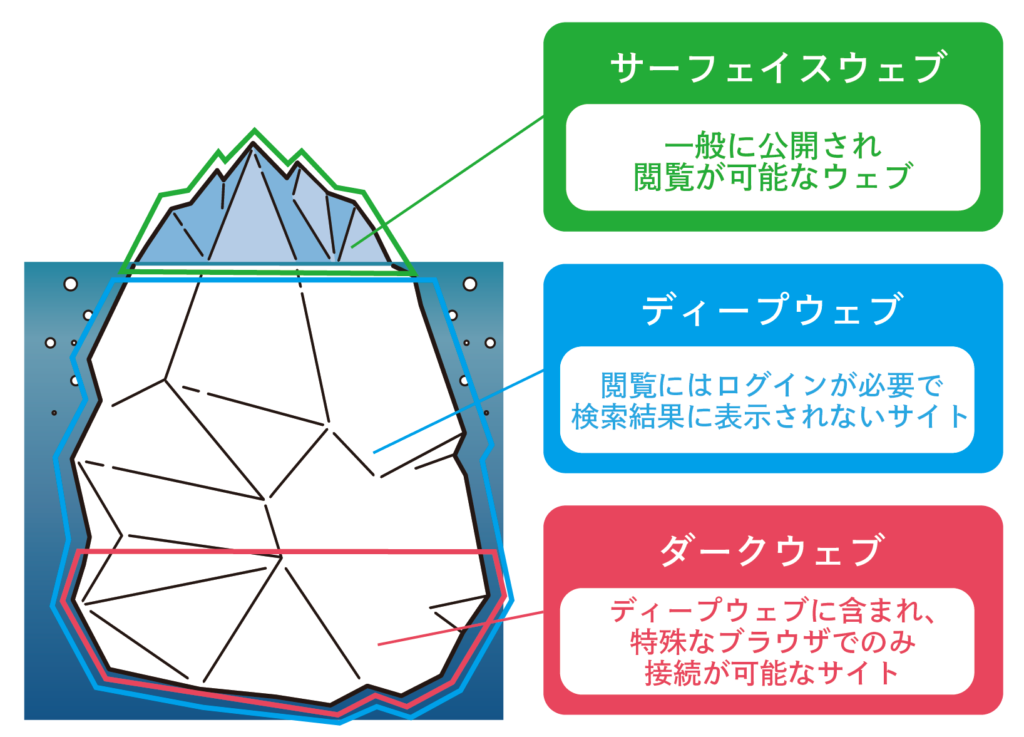

ダークウェブとは一言でいうと、匿名性が高い仕組みで作られたインターネットの一部です。 ダークウェブでは、匿名性を担保するために通常のwebブラウザからはサイトにアクセスすることができない仕組みになっています。 そもそも通常のウェブとは何が違うのか、一般に利用されているウェブとの違いを説明していきます。インターネット上には3種類のウェブがある

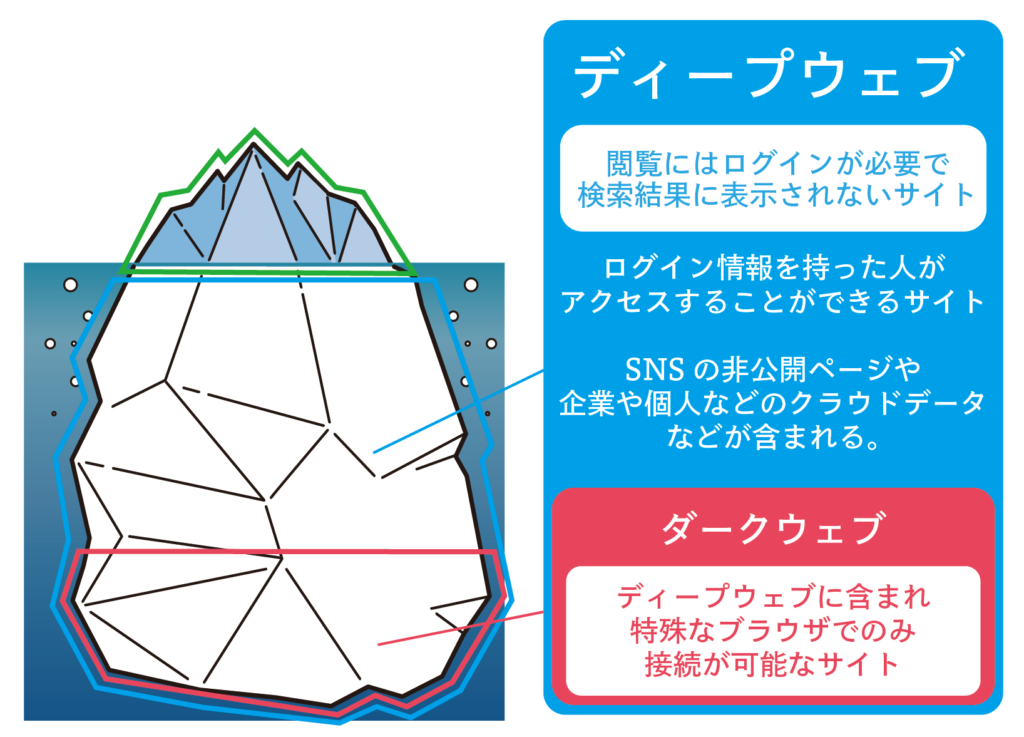

まず、一般的に皆さんが検索をしたりするときに利用しているウェブは「サーフェイスウェブ」と呼ばれるものです。 そして、サーフェイスウェブとは異なり閲覧するにはログインが必要な「ディープウェブ」と呼ばれるものがあります。 このディープウェブの中に「ダークウェブ」は存在します。 まずは「サーフェイスウェブ(Surface Web)」と「ディープウェブ(Dark Web)」について解説します。

まずは「サーフェイスウェブ(Surface Web)」と「ディープウェブ(Dark Web)」について解説します。

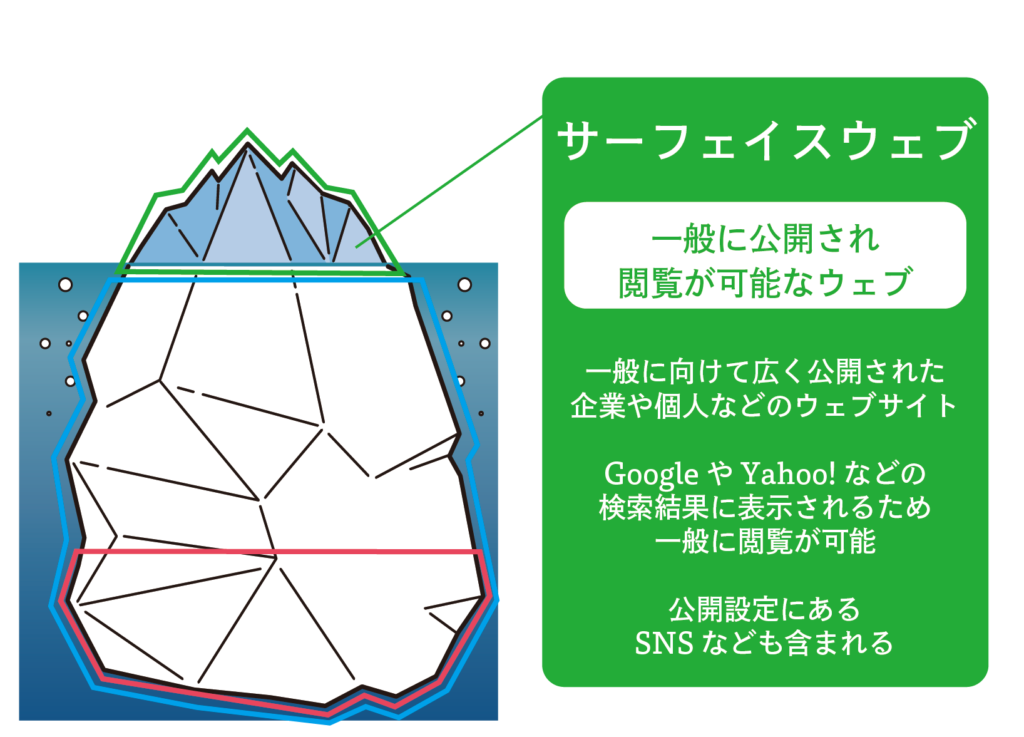

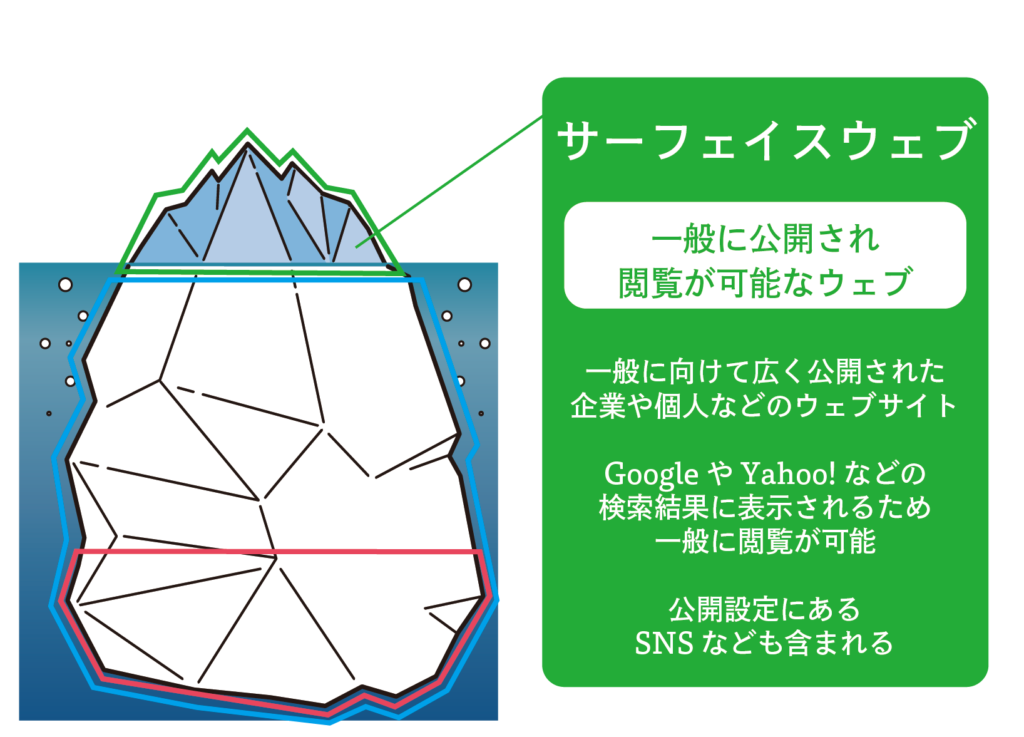

サーフェイスウェブ(Surface Web)

まず、サーフェイスウェブとは、広く一般的に公開されたウェブサイトのことをいいます。 つまり、普段使っているウェブブラウザにて検索した際に、GoogleやYahoo!などの検索結果として表示されるサイトが含まれます。

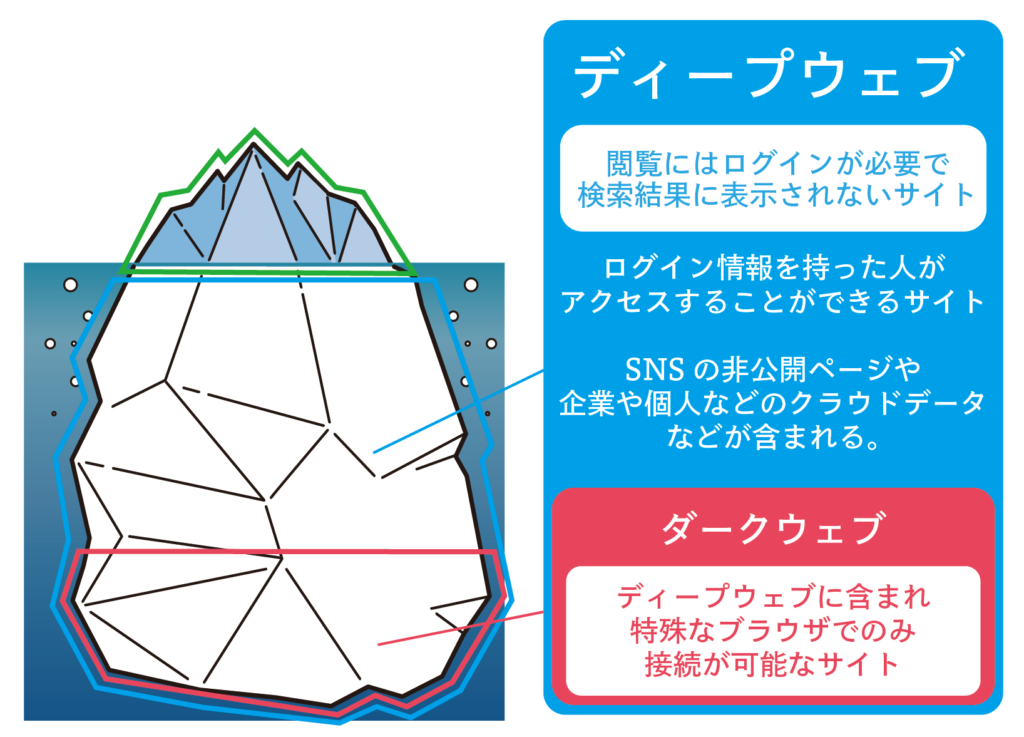

ディープウェブ(Dark Web)

ディープウェブは、一般に公開されていないウェブサイトのことをいいます。 検索エンジンのクローラーが検索結果に登録できないため、検索結果には表示されません。 ディープウェブにはSNSやSaaSなどのログインが必要なサイトや、「ダークウェブ」が含まれます。 インターネット上には3種類のウェブがある、とお伝えしましたが、大きくは2つに分かれていて、ダークウェブは「ディープウェブ」に含まれているもの、と理解しておいてください。

以下からは、ダークウェブについて細かくお伝えします。

インターネット上には3種類のウェブがある、とお伝えしましたが、大きくは2つに分かれていて、ダークウェブは「ディープウェブ」に含まれているもの、と理解しておいてください。

以下からは、ダークウェブについて細かくお伝えします。

ダークウェブで使われている技術的仕組み

ダークウェブは検索結果に表示されないだけでなく、匿名性を担保するためにアクセスするには特別なツールが必要になります。 それは、TOR(The Onion Router)といわれるものです。 TOR(The Onion Router)は接続の際の匿名性を担保するための規格とソフトウェアの名称です。(サイトへの接続経路をわからなくすることができる規格と、そのソフトウェアのこと) 私たちが普段使っているウェブはIPアドレスなどの技術的仕組みにより、情報の発信者と受信者がわかるように作られています。 しかし、TORでは情報の発信者と受信者との間の接続経路を複雑に、かつ外部から辿ることができないように作られています。 TORを使うからこそ、ダークウェブでは匿名性が担保されているといえます。ダークウェブが広く利用される背景

ここまでダークウェブを含めたインターネットのウェブの仕組みについて説明してきました。 ここからは、ダークウェブが広まった背景についてお伝えします。 ダークウェブが広く利用されるに至った背景としては大きく3つです。- 高い匿名性

- 様々な物品の取引

- 仮想通貨の登場

【背景1】高い匿名性

まず1つ目の背景として、ダークウェブの高い匿名性が挙げられます。 ここまで詳しく解説してきましたが、ダークウェブは匿名性を担保するために様々な仕組みが用いられています。 そのため、匿名性が必要になる場面で広く使われています。【背景2】様々な物品の取引

ダークウェブが広く利用される2つ目の背景として、様々な物品の取引が行われていることがあります。 ダークウェブ上には数多くのECサイトがあり、そこでは武器や兵器、ドラッグや児童ポルノなど違法な物品が取引されています。 現実での厳しい規制により、売人はダークウェブ上に移行することになり、活発な取引が行われることになりました。【背景3】仮想通貨の登場

様々な物品の取引を後押しした背景として、仮想通貨の登場が挙げられます。 仮想通貨が登場したことにより、ダークウェブ上での金銭の授受が容易になりました。 仮想通貨は、円やドルなどの通貨に比べて流動性が非常に高く、匿名性の高い金銭のやり取りが可能になりました。 そのため、より多くの物や人がダークウェブに集まることになりました。ダークウェブの使われ方とその事例

ここまではダークウェブそのものについて解説してきました。 匿名性が担保されたダークウェブは様々な物品や情報の取引の場所として利用されています。 ここからはその使われ方と事例について詳しくご紹介します。ダークウェブを悪用した犯罪事例

ダークウェブは匿名性が高いため、その技術を悪用した犯罪行為の取引現場として利用されることがあります。 多岐にわたる犯罪行為の中でも、代表的な4点をご説明します。- 違法性が高い物品の取引

- 不正アクセスにまつわる取引

- 個人情報の取引

- アクセス情報の取引

【事例1】違法性が高い物品の取引

ダークウェブでは兵器やドラッグ、児童ポルノなどの違法性が高い物品が、いわゆる ”闇市” にて取引されています。 “闇市” として有名な、映画化もされた「シルクロード」では100万人弱の登録人数がいるなど、非常に大きな市場でした。(2013年に閉鎖) ここでは法規制等で手に入れることができない物品が、ビットコインなどの流動性の高い通貨で取引されています。【事例2】不正アクセス

ダークウェブでは不正アクセスに関係する取引も行われています。 例えば、不正アクセスに使われるマルウェアや攻撃ツールなどのツールそのものの取引から、不正アクセスやランサムウェアなどの攻撃そのものを請け負う取引まで行われています。1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

【事例3】個人情報の取引

ダークウェブでは、私たちの個人情報の取引も行われています。 様々な企業・個人から、顧客の個人情報の流出が相次いでいます。 個人情報をねらう犯人は、自分で個人情報のリストを利用するだけでなく、そのリストを取引することで売却益を得ようとします。【事例4】アクセス情報の取引

ダークウェブではアクセス情報の取引が行われています。 ユーザーがパスワードの使い回しをしている場合、IDとパスワードとの一つの組み合わせで、他のサイトにも侵入することができます。 基本的な対策として、「ランダムパスワードの利用」と「二段階認証の利用」をおすすめします。【補足】ランダムパスワードの利用 ランダムパスワードとはツールなどによって自動生成されたパスワードのことです。 個人情報からパスワードを予測されづらくなり、パスワードの強度を高めることができます。 パスワードを変更する際は、他サイトとのパスワードの使い回しを避け、ランダムパスワードを利用するようにしましょう。

【補足】二段階認証の利用 二段階認証とは、ログイン情報(IDとパスワード)に加えて、トークン(一時的に発行する鍵)やSMSを利用したログイン手法です。後者についてログインする際には所有の必要があるため、以前に比べてより強固にアカウントを守ることができます。

ダークウェブの悪用以外の使われ方

ダークウェブはその匿名性から悪用されやすい性質をもちますが、一方でその匿名性を活かした悪用以外の利用のされかたもあります。【事例1】全体主義国家での情報交換

代表的な事例として、全体主義国家での民衆間での情報交換があります。 全体主義国家では情報統制が行われ、民衆は正しい情報を得ることが難しい状況にあります。 ダークウェブでは匿名性が担保されているため、当局からの監視を逃れ、民衆の間で正しい情報をやり取りすることができます。 アラブの春などの民主化運動でも実際にダークウェブが活用されています。ダークウェブの利用はおすすめしない!その理由

ここまでダークウェブの基本的な知識や、使われ方について悪例と好例の両方をご説明しました。 ダークウェブには誰でもアクセスすることができますが、利用はおすすめしません。 なぜなら、不用意にアクセスすると、犯罪の被害者や加害者になる可能性が高いためです。 次からはその理由について詳しく解説します。【理由1】犯罪の加害者になる可能性があるから

ダークウェブの利用をおすすめしない1つ目の理由として、利用することで犯罪の加害者になる可能性があるためです。マルウェア感染により踏み台として利用される

先述したとおり、ダークウェブには様々な情報が流通しており、マルウェアに感染する可能性があります。 マルウェアに感染すると、あなたの情報が流出するだけでなく、あなたのコンピュータを乗っ取られます。つまり、あなたの端末とIPアドレスが、他の人への攻撃に利用されることに繋がります。 これを「踏み台攻撃」と呼びます。【補足】踏み台攻撃 踏み台攻撃とは、悪意を持った人が他人のコンピュータを乗っ取り、サイバー攻撃に利用することです。通信記録からは、本人から攻撃を受けたのか、踏み台攻撃として利用されたのかはわからないため、踏み台として利用されたコンピュータやサーバーは犯人という疑いがかけられることになります。

【理由2】犯罪の被害者になる可能性があるから

2つ目の理由として、ダークウェブを利用することで犯罪の被害者になる可能性があるからです。 被害者になりうる事例を2点ご説明します。詐欺が横行しており騙される可能性が比較的高い

1点目に、詐欺が横行していることが挙げられます。 前述したように、ダークウェブでは様々な物品が取引されています。 また、あなたの匿名性が守られているように、取引相手の匿名性も守られています。 そのため、何かの物品を取引した際に金銭を詐取される可能性が高いです。マルウェア感染による情報流出

2点目に、マルウェア感染による情報流出が事例として挙げられます。 ダークウェブには物品だけでなく、様々な情報やツールが流通しています。 その情報やツールをダウンロードすることで、あなたの端末にマルウェアが侵入し、あなたの端末内の情報が流出することにつながります。 ダークウェブで被害に遭わない方法を知りたい方は『ダークウェブの被害に遭わないための対策』を参考にしてください【理由3】匿名性は絶対ではないから

3点目の理由としてダークウェブで担保されている匿名性は絶対でないことが挙げられます。 ダークウェブで用いられるTorという技術自体は、非常に強固な匿名性があります。 しかしながら、多くの国の捜査機関は、ダークウェブマーケットで違法物品を扱う売人を追跡し、逮捕しています。 これは、ダークウェブを利用していても、何かしらの脆弱性を放置していたり、小さなミスが原因となり、匿名性は担保されないことを示します。 ここまで挙げた3つの理由により、ダークウェブには簡単にアクセスすることができますが、技術的知識のない人にはアクセスをおすすめしません。ダークウェブの被害に遭わないための対策

次に、情報漏えい等のダークウェブの被害に遭わないために、私たちがとることのできる対策をご紹介します。 具体的な対策としては、以下4点が挙げられます。- 不用意にダークウェブにアクセスしない

- 対策ソフトの導入

- アカウント管理を厳重にする

- 新しい情報の継続的なキャッチアップ

【対策1】不用意にアクセスしない

まず、何よりも大切なことはダークウェブに不用意にアクセスしないことです。 先程ご説明したとおり、十分な知識がない状態でダークウェブを利用すると様々な犯罪に巻き込まれる可能性があります。 そのため、ダークウェブの被害に遭わないためには不用意にアクセスしないことが一番の対策になります。【対策2】対策ソフトの導入

次にダークウェブの被害に遭わないために、対策サービスの導入をおすすめします。 対策サービスは大きく分けて以下の2種類があります。- セキュリティソフト

- ダークウェブモニタリングサービス

セキュリティソフトを使う

1つめの種類の対策サービスとして、セキュリティソフトを使うことです。 web上でのファイルやソフトのダウンロードの際に、ファイルをチェックすることで、コンピュータにマルウェア等の不正ソフトが侵入することを防ぎます。 ダークウェブ上にて、あなたの個人情報やログイン情報の流出を防ぐためにもセキュリティソフトの導入をおすすめします。ダークウェブモニタリングサービス

2つめに、ダークウェブのモニタリングサービスが挙げられます。 本サービスでは、あなたのメールアドレスや氏名・電話番号を登録することで、あなたの個人情報と同じ情報がダークウェブ上に存在しないかをモニタリングしてくれます。 つまり、流出に早いタイミングで気づくことができるため、金銭面などの実的な被害を防ぐことにつながります。【対策3】アカウント管理を厳重にする

3つめの対策として、すべての登録サービスにおいてアカウント管理を厳重にすることが挙げられます。 ダークウェブに流出する個人情報の流出元の一つとして企業があります。 つまり、悪意を持った人たちは、企業にサイバー攻撃を行うことで、企業のもつ個人情報を盗み取り、その情報がダークウェブに流出しています。 だからこそ、アカウントの管理を厳重に行うことが、あなたの個人情報を守ることに繋がります。 ここでは、その具体的な方法として2つご紹介します。パスワードを管理する

パスワードの管理は基本的ですが、重要な対策として挙げられます。 様々なサービスの間でログイン情報 (IDとパスワード) の使い回しを行っている場合、一つのサイトからあなたのログイン情報が流出した際に、他に使用しているサービスまでも不正ログインの被害に遭う可能性があります。使用していないアカウントの解約

次にご紹介する具体的な対策として、使用していないアカウントの解約が挙げられます。 以前使用していたが、現在は使っていないサービスはありませんか。 登録してあるサービスが増えれば増えるほど、サービスがサイバー被害に遭い、あなたの個人情報が盗まれてしまう可能性が高くなります。 使用していないアカウントを解約するだけでも、ダークウェブによる被害を防ぐことに繋がります。【対策4】新しい情報の継続的なキャッチアップ

最後に紹介する対策は、新しい情報について継続的なキャッチアップを行うことです。 サイバー犯罪は年々、高度化するとともに多角化しています。また同時にその対策についての常識も年々変わっています。 本メディアでは、インターネット上での不正について、様々な観点から取り上げていますまとめ:ダークウェブの定義と背景、その危険性と対策

ここまで、ダークウェブについて詳しく説明してきました。 誰しもが被害に遭う可能性のある不正アクセス、そしてその不正アクセスで盗み取られた情報はダークウェブで更に拡散されてしまいます。 今回ご説明した内容の要点は以下です。- ダークウェブは匿名性が非常に高く、その匿名性を悪用されて様々な物品が取引されている。

- あなた自身が犯罪に巻き込まれないためにも、技術的な知識がない状態で不用意にダークウェブにアクセスすることは推奨しない。

- 被害に遭わないために取るべき対策は基本的だがとても重要。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

-8-1000x300.png)