「企業を狙うサイバー攻撃とはなに?」

「サイバー対策にはどんな対策が必要なの?」

など、サイバー攻撃について知りたい方はいませんか?

サイバー攻撃とは、インターネットを介して、PCやスマホ、サーバーなどに侵入し、データの盗難や破壊を行う「悪意ある攻撃」の総称です。

サイバー攻撃対策を怠るとデータの盗難や破壊だけでなく、企業のブランド価値まで下げてしまう可能性があります。

この記事では、

- 代表的なサイバー攻撃8選

- 企業が行うべきサイバー攻撃の対策7つ

- 実際に起きたサイバー攻撃の事例3選

などを解説していきます。

本記事を読んで、サイバー攻撃対策の重要性を理解していきましょう。

目次

企業を狙う「サイバー攻撃」とは

企業を狙うサイバー攻撃とは、インターネットを介して、PCやスマホ、サーバーなどに侵入し、データの盗難や破壊を行う「悪意ある攻撃」の総称です。

以下は、代表的なサイバー攻撃の一覧ですので、ご覧ください。

これらの代表的なサイバー攻撃については、『代表的なサイバー攻撃8選』で詳しく解説しています

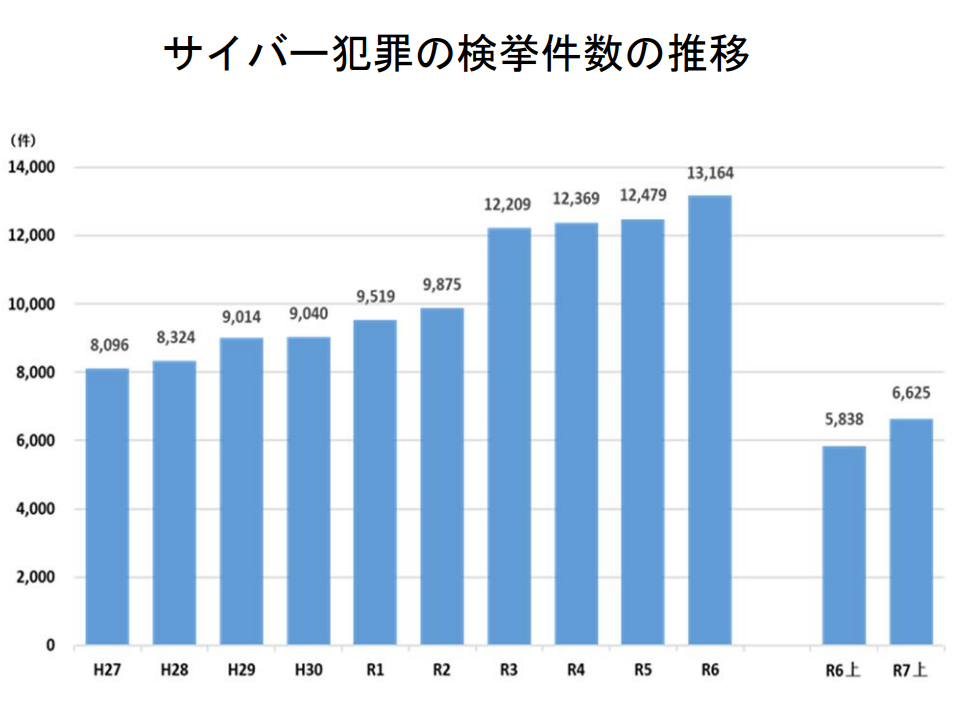

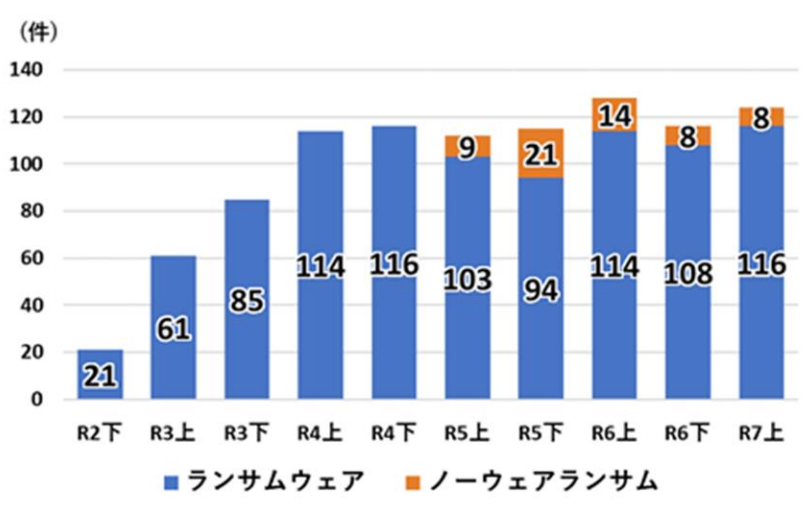

警視庁サイバー警察局の調査によると令和7年上半期におけるサイバー犯罪の検挙件数は、6,625件と増加傾向にあります。

※引用:警視庁サイバー警察局

また、近年被害が増加しているランサムウェアの被害報告件数は、令和7年上半期は 116 件であり、極めて深刻な状態であることがわかります。

※引用:警視庁サイバー警察局

2つの情報からもわかるようにサイバー攻撃は年々増加傾向にあり、あなたの会社も狙われているかもしれません。

巧妙化する脅威から会社を守るためにも、まず犯罪者がなぜサイバー攻撃を行うか理解する必要があります。

それでは、サイバー攻撃を行う犯罪者の目的について詳しく見ていきましょう。

サイバー攻撃を行う犯罪者の目的

サイバー攻撃を行う犯罪者の目的は主に4つあります。

- 金銭の窃取

- 機密情報・個人情報の窃取

- 社会インフラの妨害・混乱

- 政治的・思想的な主張

サイバー攻撃を行う犯罪者に一番多い目的は、ランサムウェアなどによる「金銭」や情報価値の高い「機密情報・個人情報」の窃取です。

また、多くの人が利用する組織の機能を停止させて社会的な混乱を招くテロ行為や個人の政治的思想に基づく攻撃を行う犯罪者もいます。

このような目的を達成されないためにも、私たちはサイバー攻撃に対する対策を怠ってはいけません。

サイバー攻撃対策が必要な理由4つ

サイバー攻撃対策が必要な理由は、主に4つあります。

- 情報漏洩による金銭・信用低下

- 業務停止

- ブランドイメージの低下

- 知的財産の流出防止

サイバー攻撃による情報の漏洩や業務停止は、多額の賠償金だけでなく、長年積み重ねてきた社会的信用を失ってしまいます。

さらに、ブランドイメージの低下や積み重ねてきた知的財産も失ってしまいます。

これらの情報を守るためにも、サイバー攻撃対策を怠ってはいけません。

それでは、次章で企業が行うべきサイバー攻撃対策について詳しく解説します。

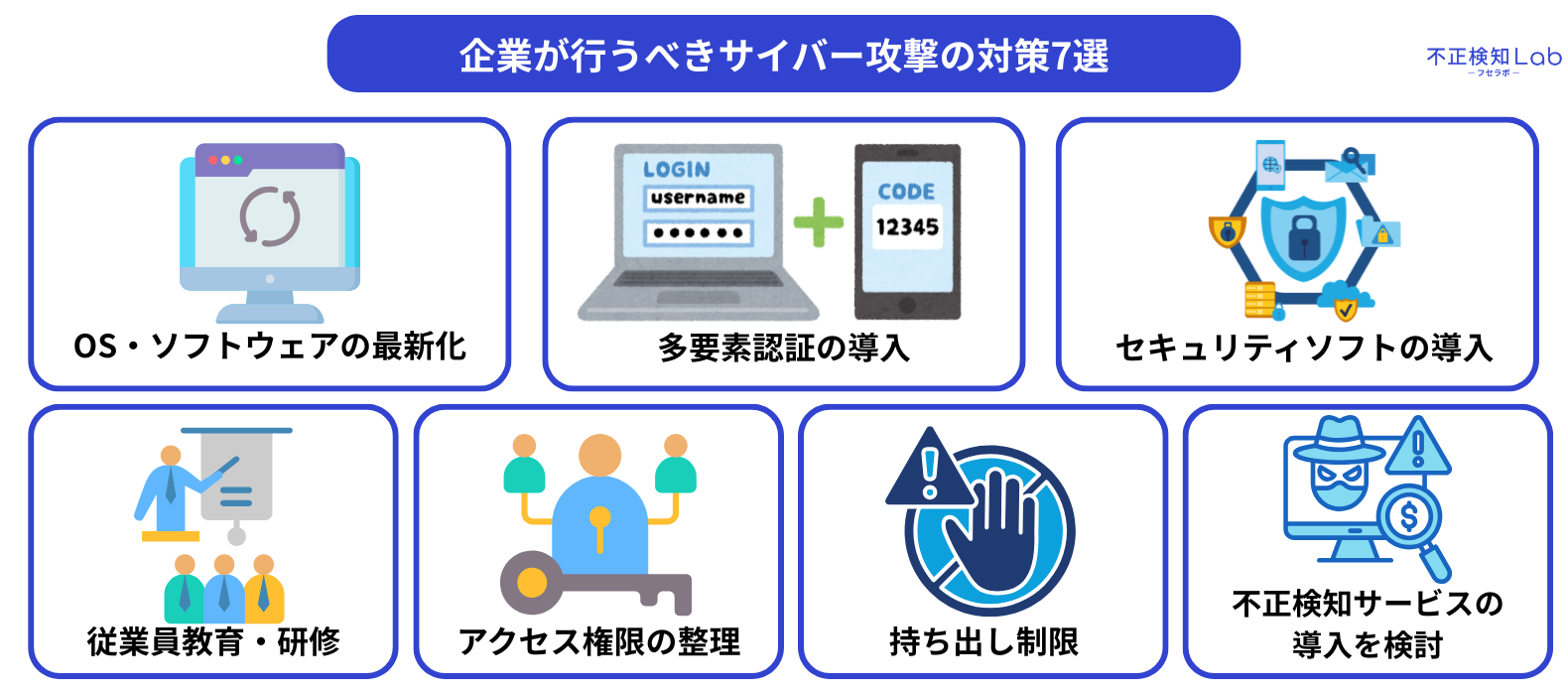

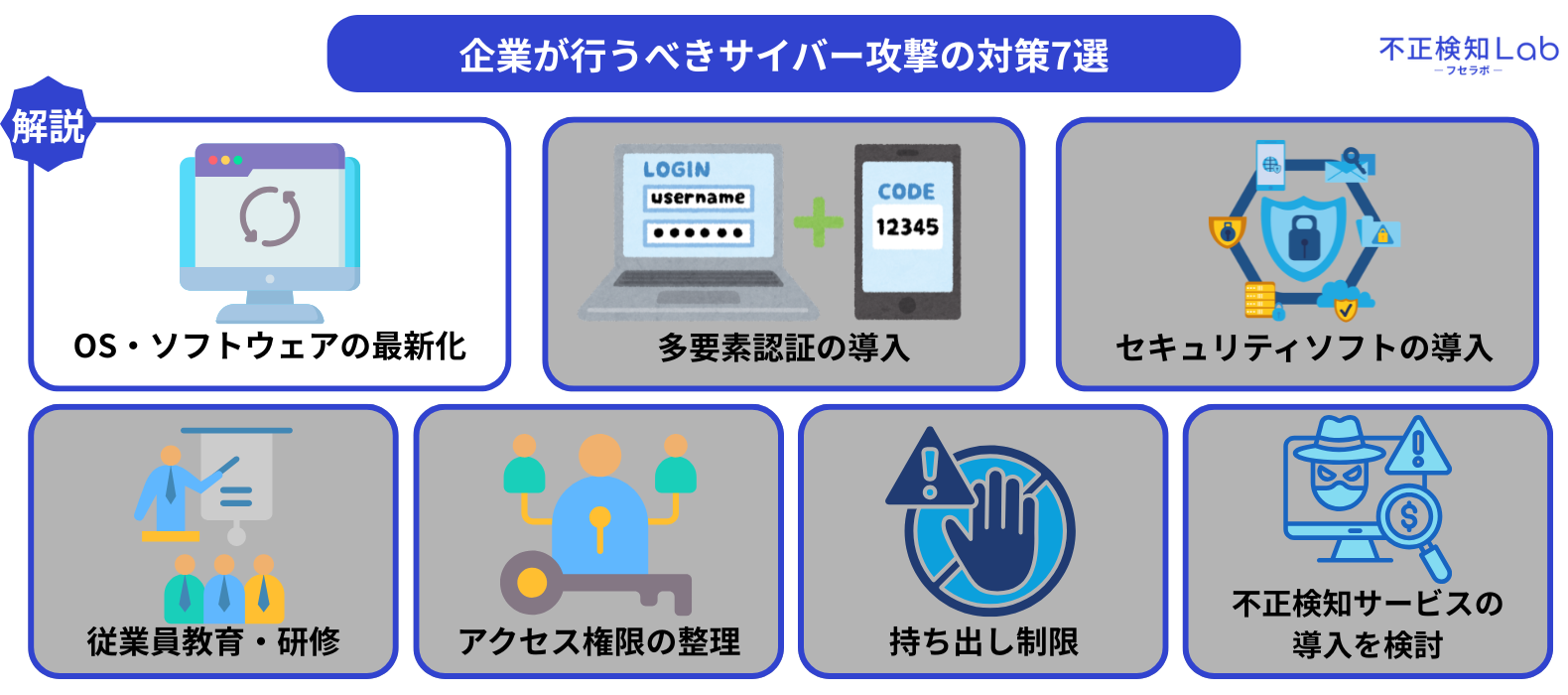

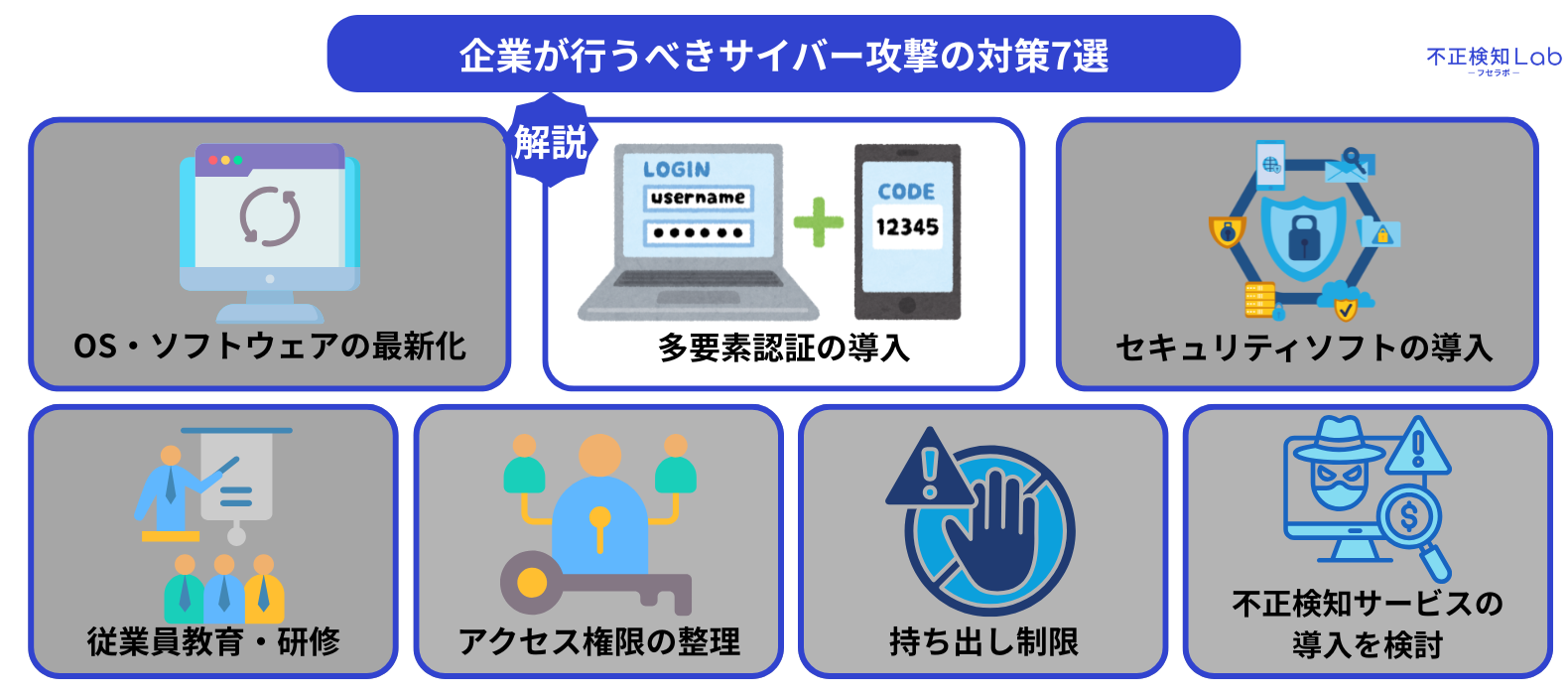

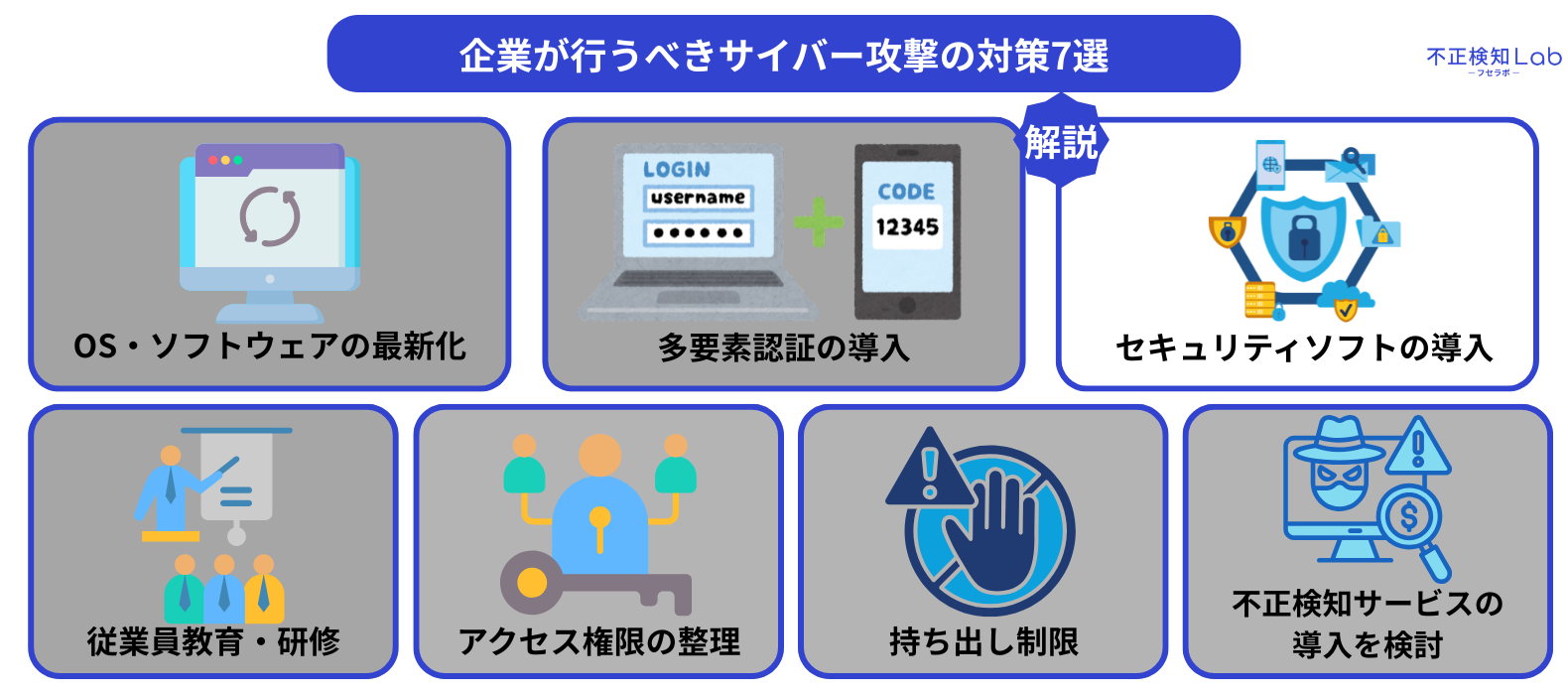

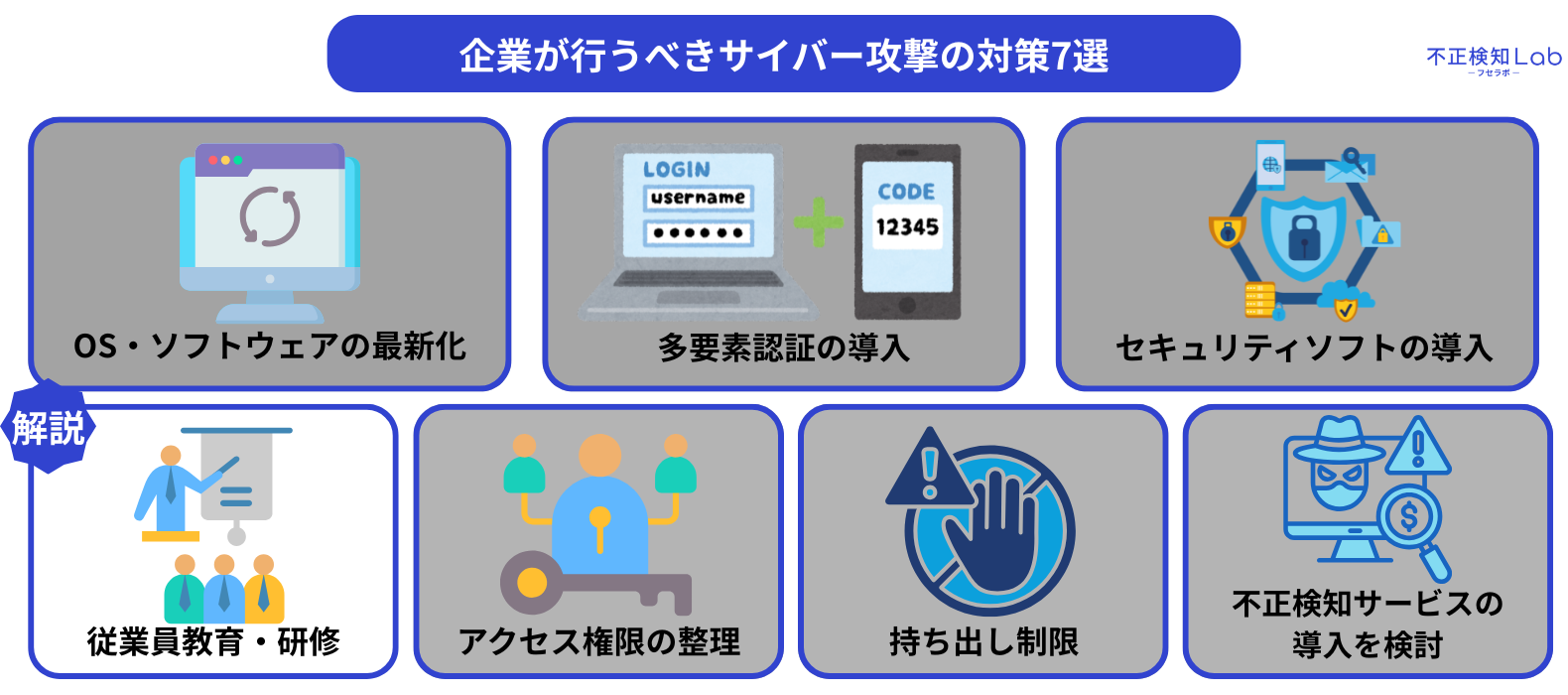

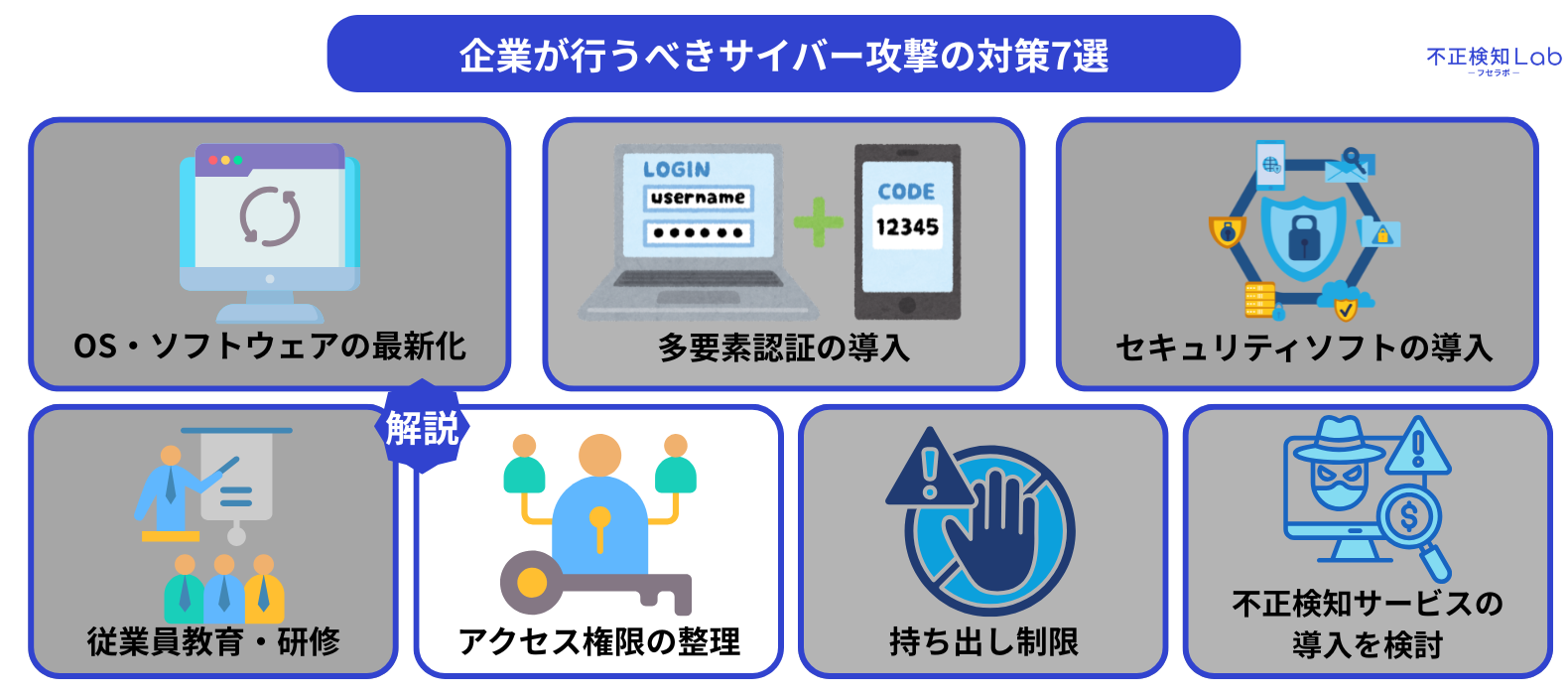

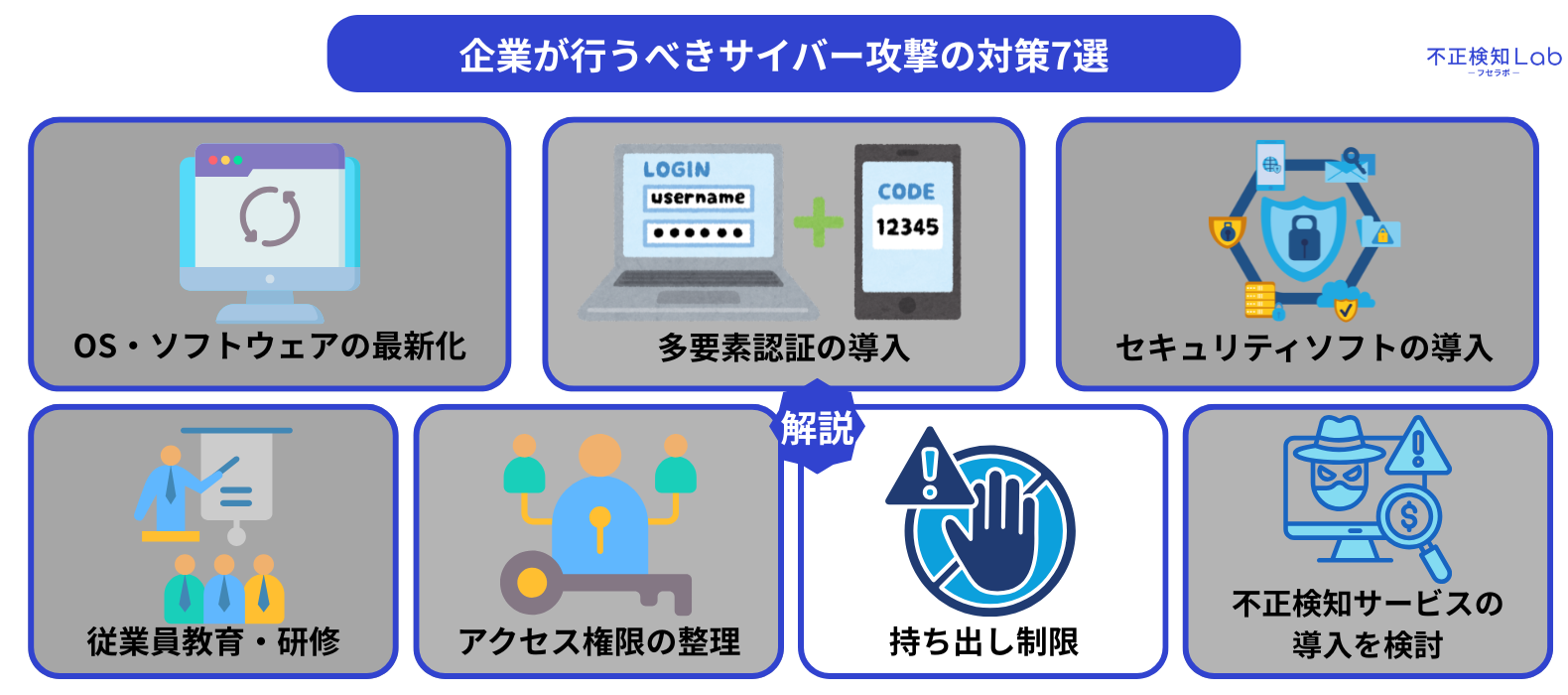

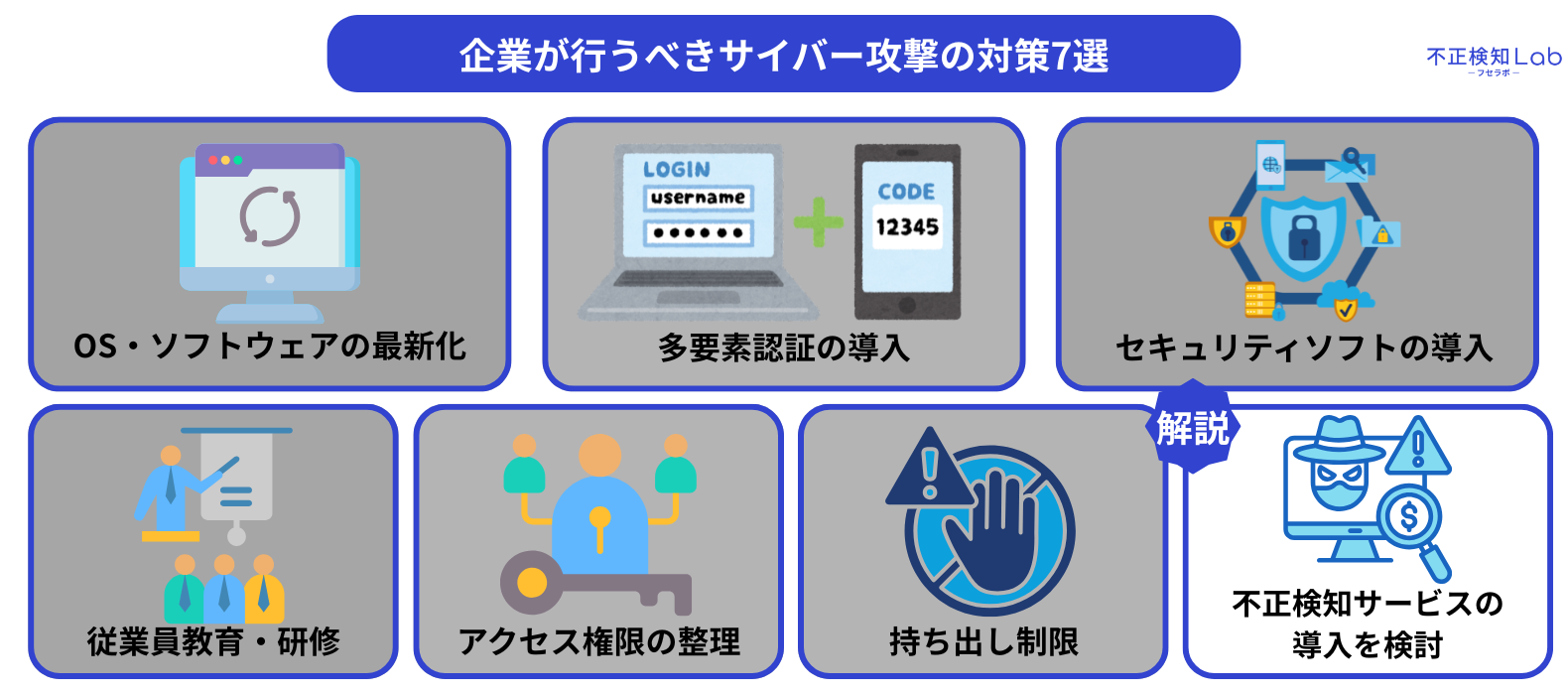

企業が行うべきサイバー攻撃の対策7つ

サイバー攻撃の対策を行うことは、情報漏洩を防ぎつつ、ブランドイメージや知的財産を守ることにも繋がります。

ここからは、企業が行うべきサイバー攻撃の対策7つを解説していきます。

- 【対策1】OS・ソフトウェアの最新化

- 【対策2】多要素認証の導入

- 【対策3】セキュリティソフトの導入

- 【対策4】従業員教育・研修

- 【対策5】アクセス権限の整理

- 【対策6】持ち出し制限

- 【対策7】不正検知サービスの導入を検討

それでは、企業が行うべきサイバー攻撃の対策について具体的に解説していきます。

【対策1】OS・ソフトウェアの最新化

企業が行うべきサイバー攻撃の対策1つ目は、OS・ソフトウェアの最新化です。

サイバー攻撃者は、常にシステムの弱点である「脆弱性」を狙っています。

最新化を後回しにすることは、サイバー攻撃者にシステムの弱点をさらけ出し、侵入のチャンスを自ら与えているのと同じです。

常にOS・ソフトウェアが最新の状態になっているか確認しましょう。

また、自社の脆弱性について気なっている方がいましたら、以下の記事で解説していますので是非ご覧ください。

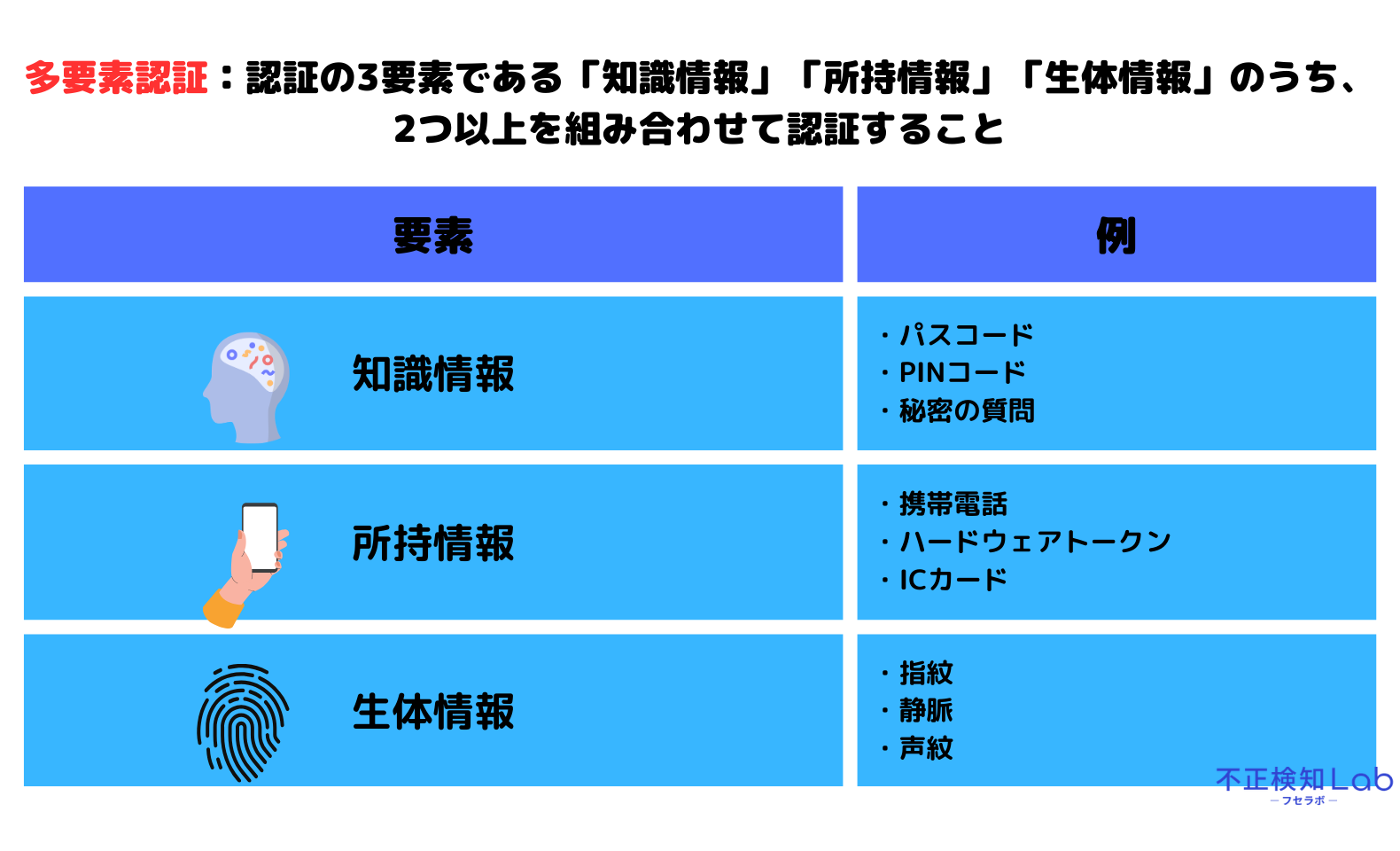

【対策2】多要素認証の導入

企業が行うべきサイバー攻撃の対策2つ目は、多要素認証の導入です。

企業における多要素認証の導入は、今の時代必須のセキュリティ対策となっています。

パスワードのみの認証は脆弱であり、盗難やフィッシング攻撃で簡単に突破されてしまいます。

必ず「知識情報」「所持情報」「生体情報」のうち、2つ以上を組み合わせて認証を行いましょう。

【対策3】セキュリティソフトの導入

企業が行うべきサイバー攻撃の対策3つ目は、セキュリティソフトの導入です。

どれだけ社員が注意を払っていても、人の目だけで全ての脅威を見抜くことには限界があります。

そこでセキュリティソフトを導入することで、人の目では見抜くことができない高度な攻撃をリアルタイムで監視し、未然に攻撃を防いでくれます。

また、セキュリティソフト導入後も、常に最新の状態を維持し、隙のない防御体制を継続させていくことが重要です。

【対策4】従業員教育・研修

企業が行うべきサイバー攻撃の対策4つ目は、従業員教育・研修を行うことです。

従業員教育・研修を行うことで人的ミスによる情報漏洩やランサムウェアなどの被害を防ぐことができます。

常に正しい知識をアップデートし、教育体制を整え「ミスを報告できる」風通しの良い組織を築くことが大切です。

サイバー攻撃を含む情報セキュリティ教育については、以下の記事で紹介していますのでぜひご覧ください。

【対策5】アクセス権限の整理

企業が行うべきサイバー攻撃の対策5つ目は、アクセス権限の整理です。

全ての社員にアクセス権を付与するのではなく、業務に必要な人のみアクセス権を付与しましょう。

また、退職者や異動者のアカウントが適切に管理されていないと、そのアカウントから情報が漏洩してしまう可能性があります。

定期的にアクセス権限を整理し、「誰が、どのデータにアクセスできるか」を常に最適化し、外部からの侵入だけでなく、内部の不正にも気をつけましょう。

【対策6】持ち出し制限

企業が行うべきサイバー攻撃の対策6つ目は、持ち出し制限です。

コロナウイルス流行後以降テレワークが普及した今、社外でデータを取り扱う際のルール作りは、企業の信頼を守る上で欠かせない要素です。

PCやUSB、資料などの情報の持ち出しの厳格化やデータの暗号化など、利便性と安全性を保ちながら、万が一に備えた仕組みを事前に準備しておきましょう。

【対策7】不正検知サービスの導入を検討

企業が行うべきサイバー攻撃の対策7つ目は、不正検知サービスの導入を検討するです。

不正検知サービスを導入することで、不正ログインやなりすましを防ぐことができます。

サイバー攻撃の多くは、不正ログインを起点に感染が拡大するケースが増えています。

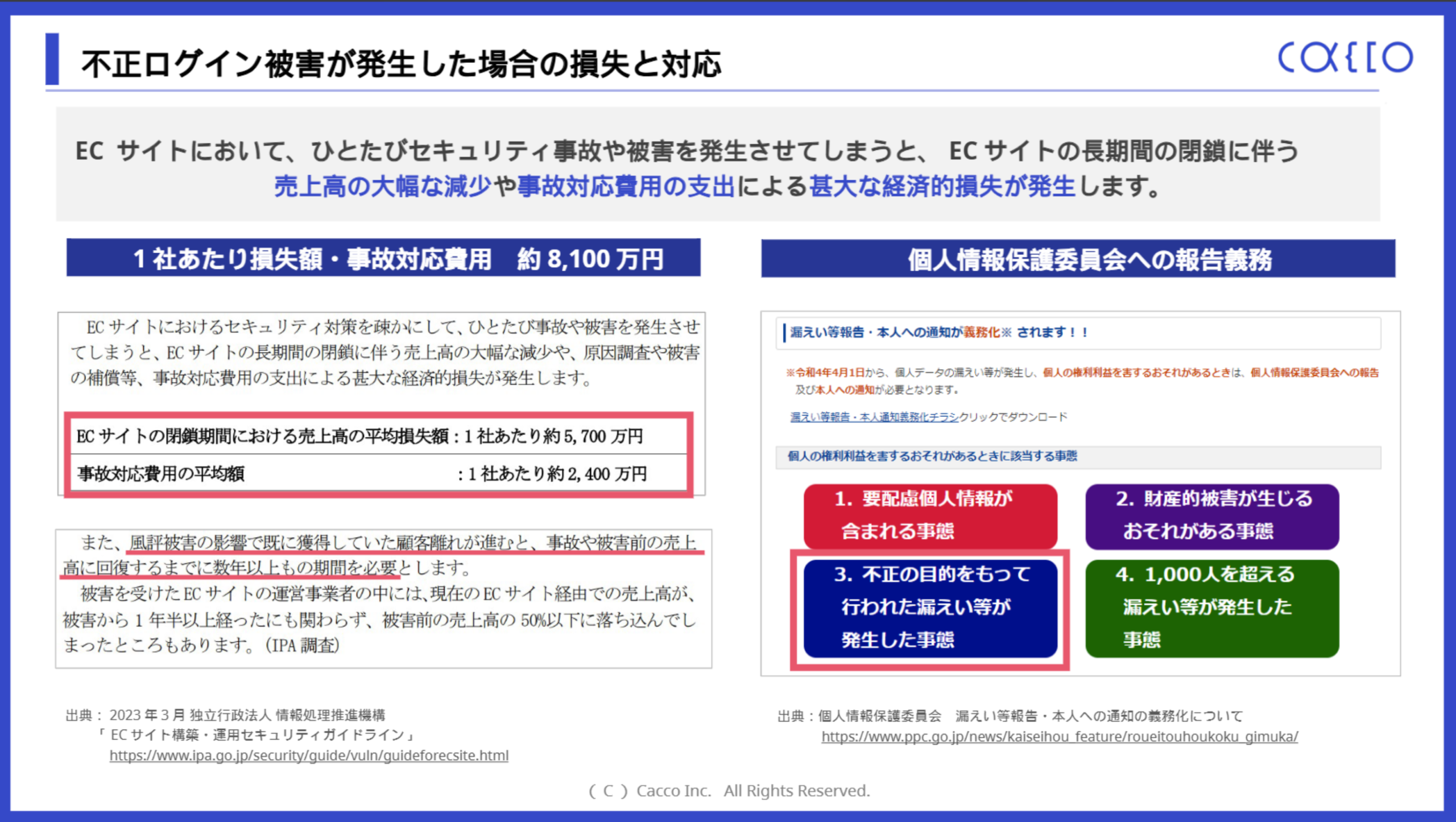

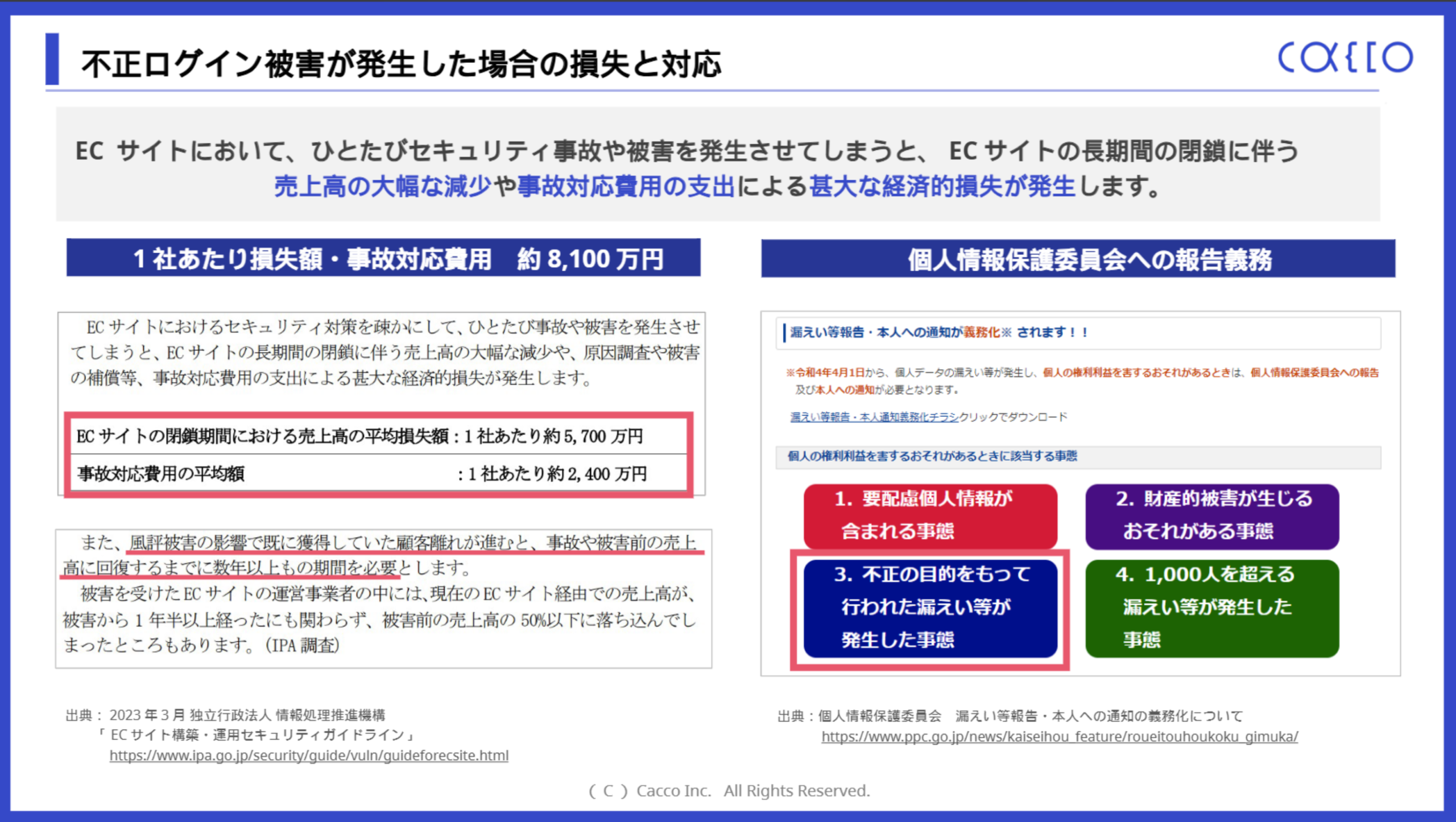

不正ログイン被害が発生した場合、1社あたり損失額・事故対応費用が約8,100万円発生する可能性があります。

また、これまで獲得していた顧客離れやブランドのイメージ低下などデータとして可視化できない部分でも多くの損失をもたらします。

そこでサイバー攻撃や不正ログインのリスクを抑えるのにおすすめなのが、当サイトを運営するCaccoの不正検知サービス「O-PLUX」です。

次章では、不正検知サービス「O-PLUX」がどのように不正ログインを検知し防いでいるのかについて詳しく解説していきます。

サイバー攻撃のリスクを抑えるならCaccoの不正検知サービス「O-PLUX」がおすすめ!

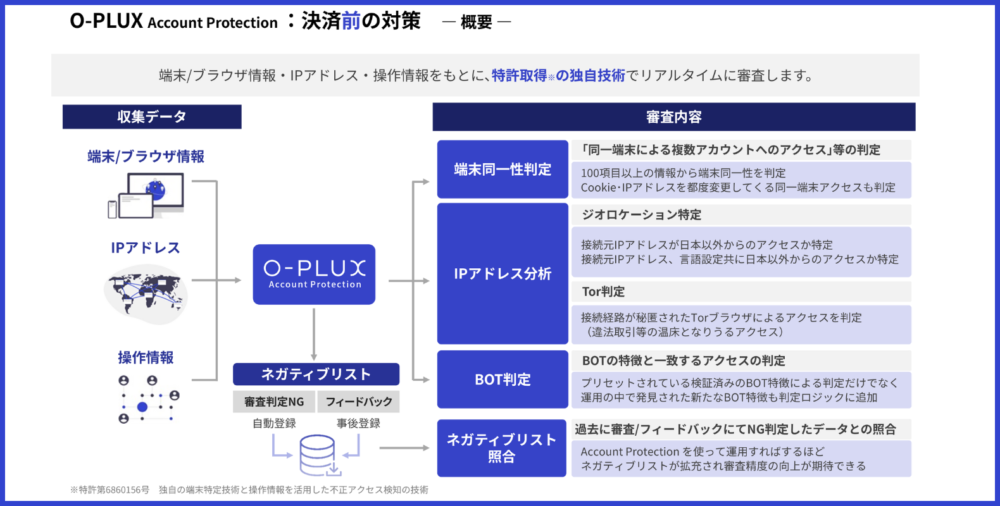

ここからは、サイバー攻撃や不正ログインのリスクを抑えられるCaccoの不正検知サービス「O-PLUX」について紹介していきます。

サイバー攻撃や不正ログインの対策として、国内企業において高い評価を受けているCaccoの不正検知サービス「O-PLUX」は、サイバー攻撃のリスクを大幅に抑制する効果的なソリューションとして注目されています。

サイバー攻撃では、ログインを突破されることで被害が拡大するものが多く、サイバー攻撃対策の基本と言われる「ファイアウォール」や「WAF」などのセキュリティサービスだけでは防げない攻撃が増えているのが現状です。

WAFとは:従来のファイアウォール(Firewall)では防げないWebアプリケーションに対する不正な攻撃を防御するセキュリティシステム

つまり、これらが突破されたとしてもログインの段階で不正を遮断する「O-PLUX」を導入しておけば、サイバー攻撃による情報漏洩などのリスクを抑えることができます。

「O-PLUX」が不正ログインをどのように防いでいるかについては、以下の画像をご覧ください。

※参考:Cacco Inc.

Caccoはセキュリティ分野で豊富な実績を持ち、専門のサポートチームが導入から運用まで一貫して支援します。

これにより、企業は安心して最新のセキュリティ対策を導入できる環境が整っています。

そのため、不正ログインが原因によるサイバー攻撃のリスクを抑え、企業の情報資産を守るために、Caccoの不正検知サービス「O-PLUX」の導入が非常に効果的な選択肢となります。

「不正ログイン対策を強化させたい」「自社もサイバー攻撃に遭わないか心配」とお悩みの企業様は、以下をクリックしてお気軽にご相談ください。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

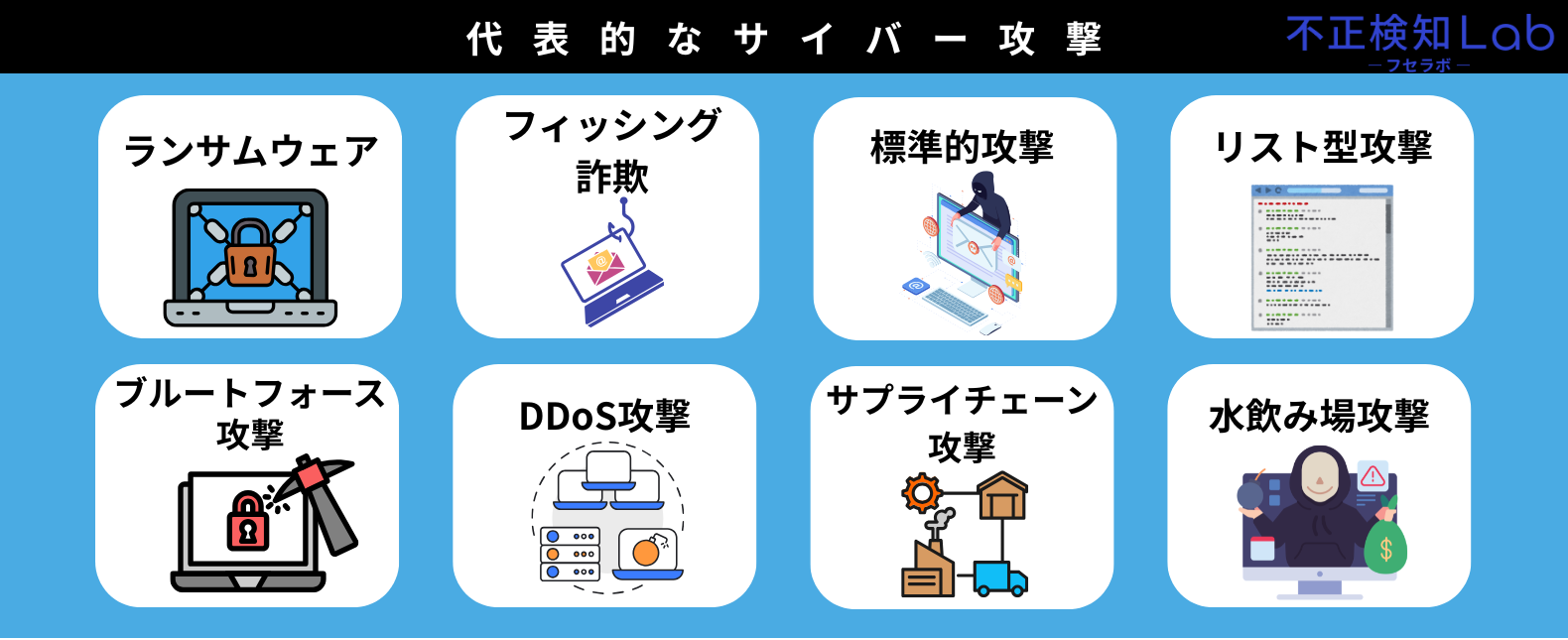

代表的なサイバー攻撃8選

これまでは、サイバー攻撃に対する対策を紹介してきましたが、ここからは実際にどのようなサイバー攻撃があるか紹介していきます。

本章では、代表的なサイバー攻撃を8選紹介します。

- ランサムウェア

- フィッシング詐欺

- 標的型メール攻撃

- リスト型攻撃

- ブルートフォース攻撃

- DDoS攻撃

- サプライチェーン攻撃

- 水飲み場攻撃

それでは、代表的なサイバー攻撃について具体的に解説していきます。

ランサムウェア

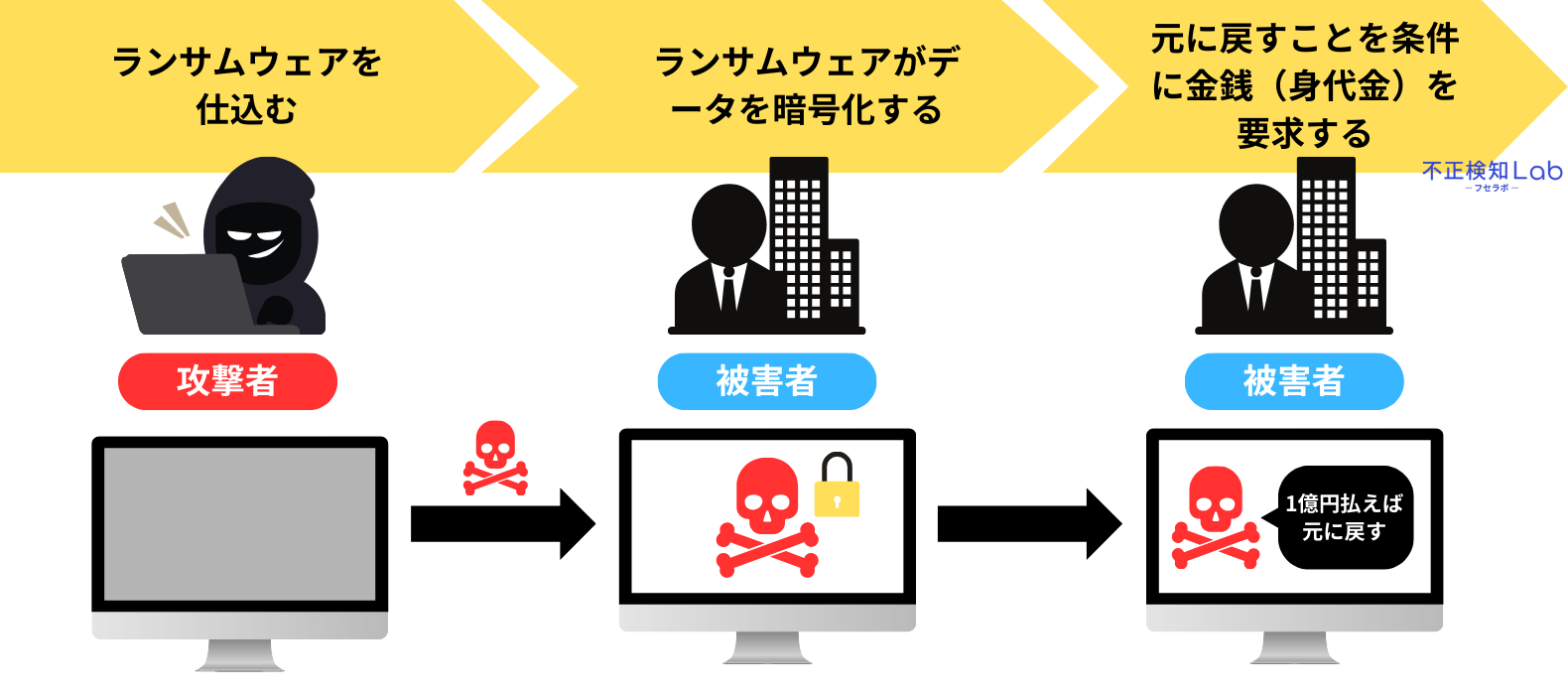

代表的なサイバー攻撃1つ目は、ランサムウェアです。

ランサムウェアとは、パソコンなどに保存されているデータを暗号化して使用できないようにし、そのデータを復号する対価として金銭などを要求する不正なプログラムのことです。

ランサムウェアの被害にあうと、データの流出や業務停止、金銭的損失、社会的信用の低下などを招きます。

ランサムウェアの感染経路は主に、

- メールの添付ファイル

- 不正なウェブサイト

- 脆弱なシステムのセキュリティホール

などが挙げられます。

何も考えずにファイルやウェブサイトを閲覧するのではなく、安全かどうか確かめてからサイトやファイルを開くようにしましょう。

以下の記事では、ランサムウェアで被害にあった事例を紹介していますので、気になる方はぜひご覧ください。

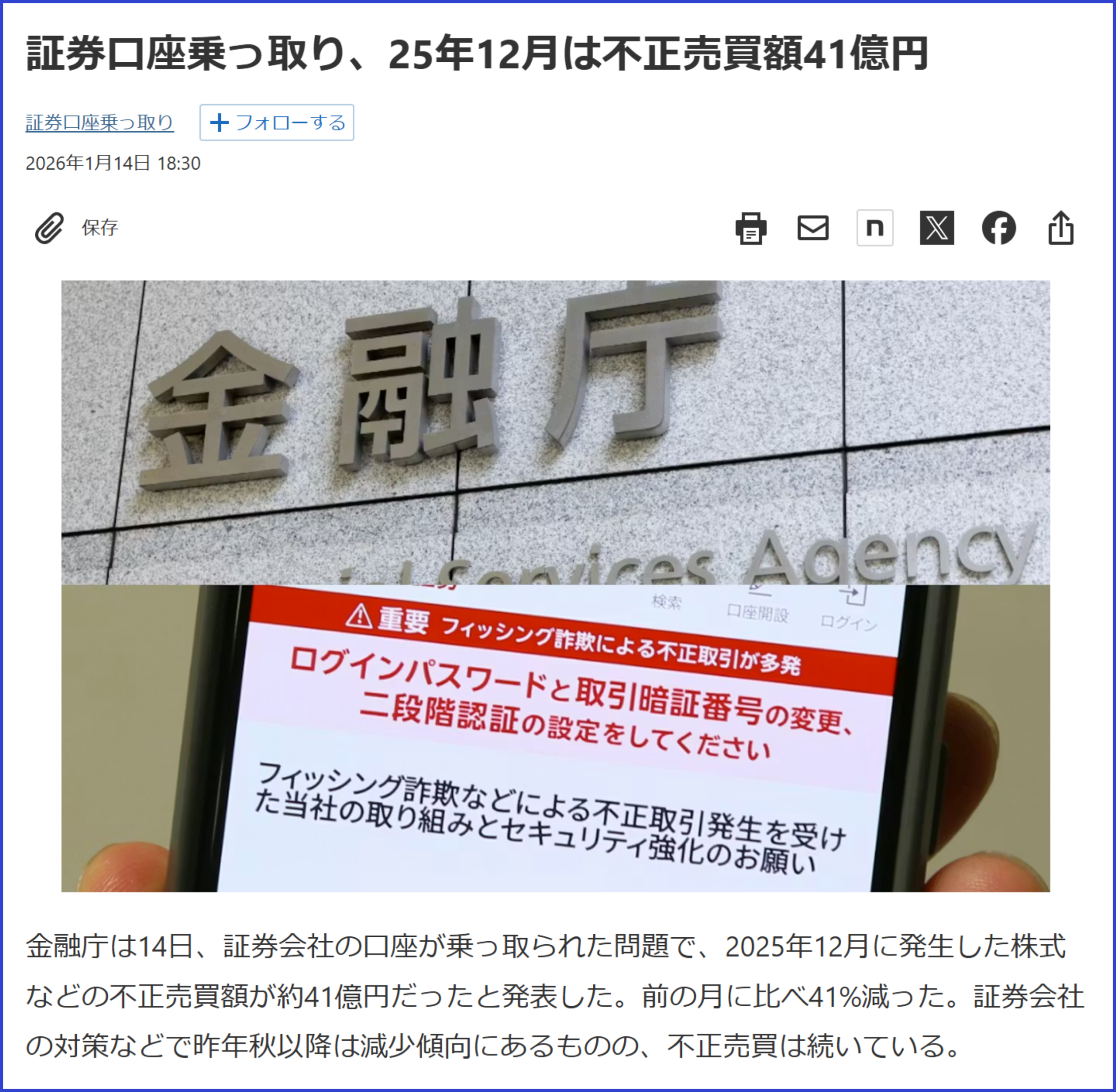

フィッシング詐欺

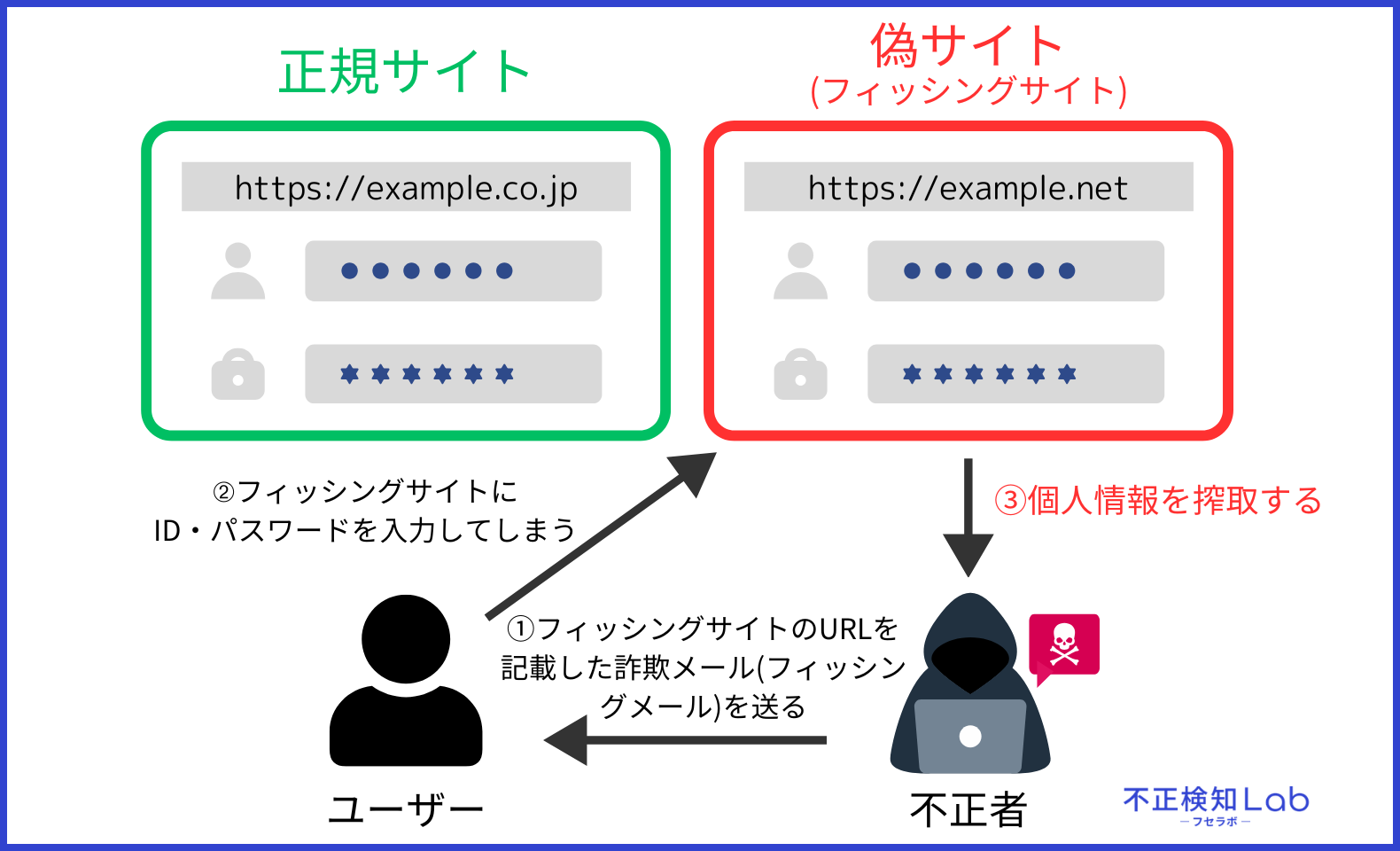

代表的なサイバー攻撃2つ目は、フィッシング詐欺です。

フィッシング詐欺とは、有名な企業などの偽サイトにあなたの住所や電話番号、クレジットカード情報などの個人情報が抜き取られてしまう犯罪の手口です。

フィッシング詐欺は、おもに個人が狙われるサイバー攻撃ですが、従業員(個人)を踏み台として、ターゲットである企業の機密情報を窃取する目的で行われることもあります。

実際に『【事故2】サイバー攻撃により36億円の損失』で紹介しているサイバー攻撃事故では、従業員がフィッシング詐欺に遭ったことにより、極めて深刻な個人情報の漏洩と多額の経済的損失を招きました。

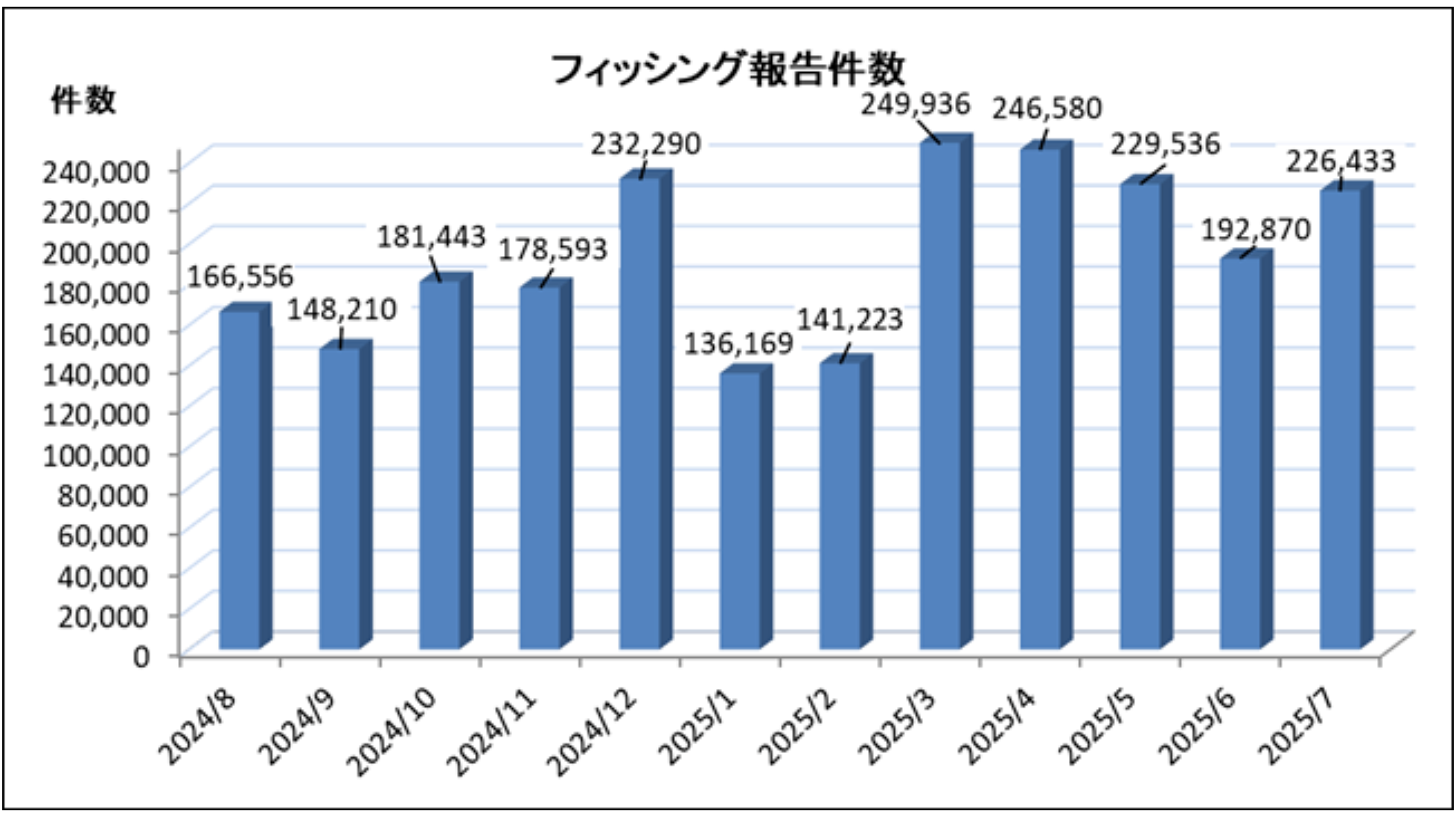

フィッシング詐欺件数は、2025年7月で約23万件と増加傾向にあります。

※引用:フィッシング対策協議会

添付されているURLを安易に開かないことや個人情報を入力する時は正規サイトであるかを確認してから行うようにしましょう。

企業によってはフィッシングサイトを作られることで、個人情報漏洩に繋がるリスクもあるので、企業側もフィッシング詐欺対策は行うようにしましょう。

フィッシング詐欺について詳しく知りたい方は、以下の記事をご覧ください。

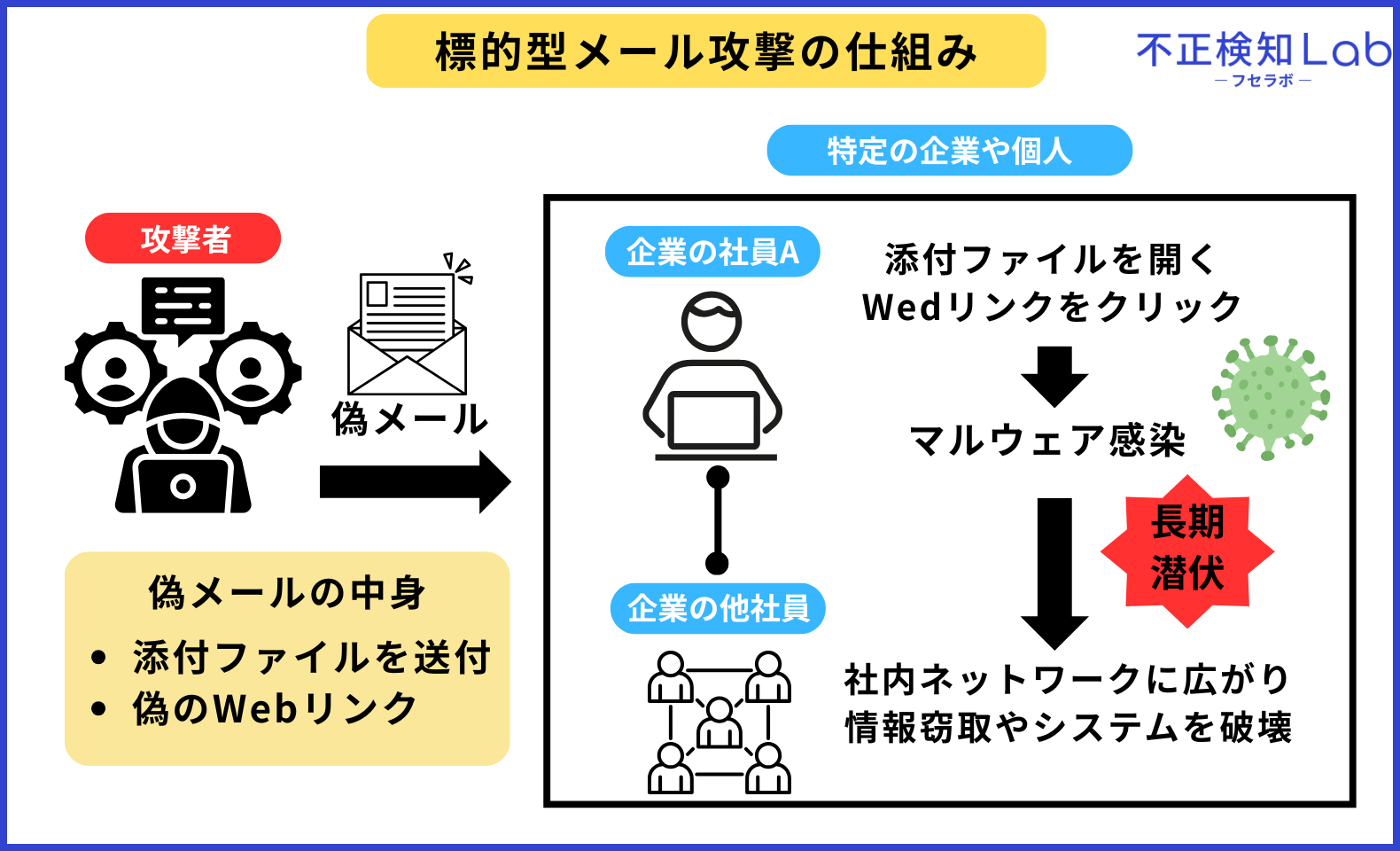

標的型メール攻撃

代表的なサイバー攻撃3つ目は、標的型メール攻撃です。

標的型攻撃メールとは、業務メールや関係者を装ったメールでマルウェアに感染させ、長期間潜伏して内部ネットワークへ侵入・探索するサイバー攻撃です。

標的型メール攻撃を防ぐためには、侵入されてしまうことを前提に考え早期検知と迅速な隔離を実現する不正検知サービスの導入や被害の拡大を防ぐためのネットワーク細分化といった多層防御がおすすめです。

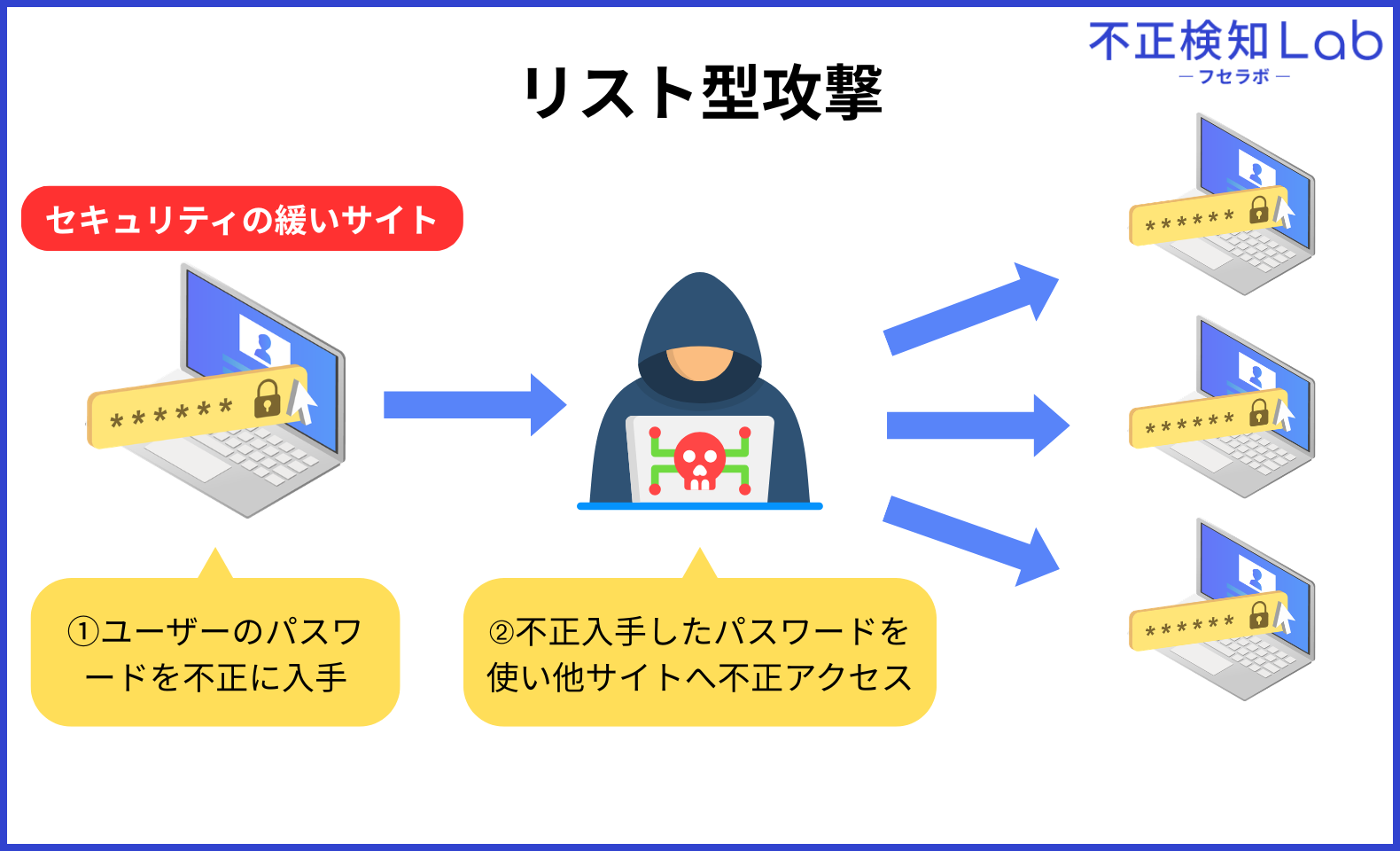

リスト型攻撃

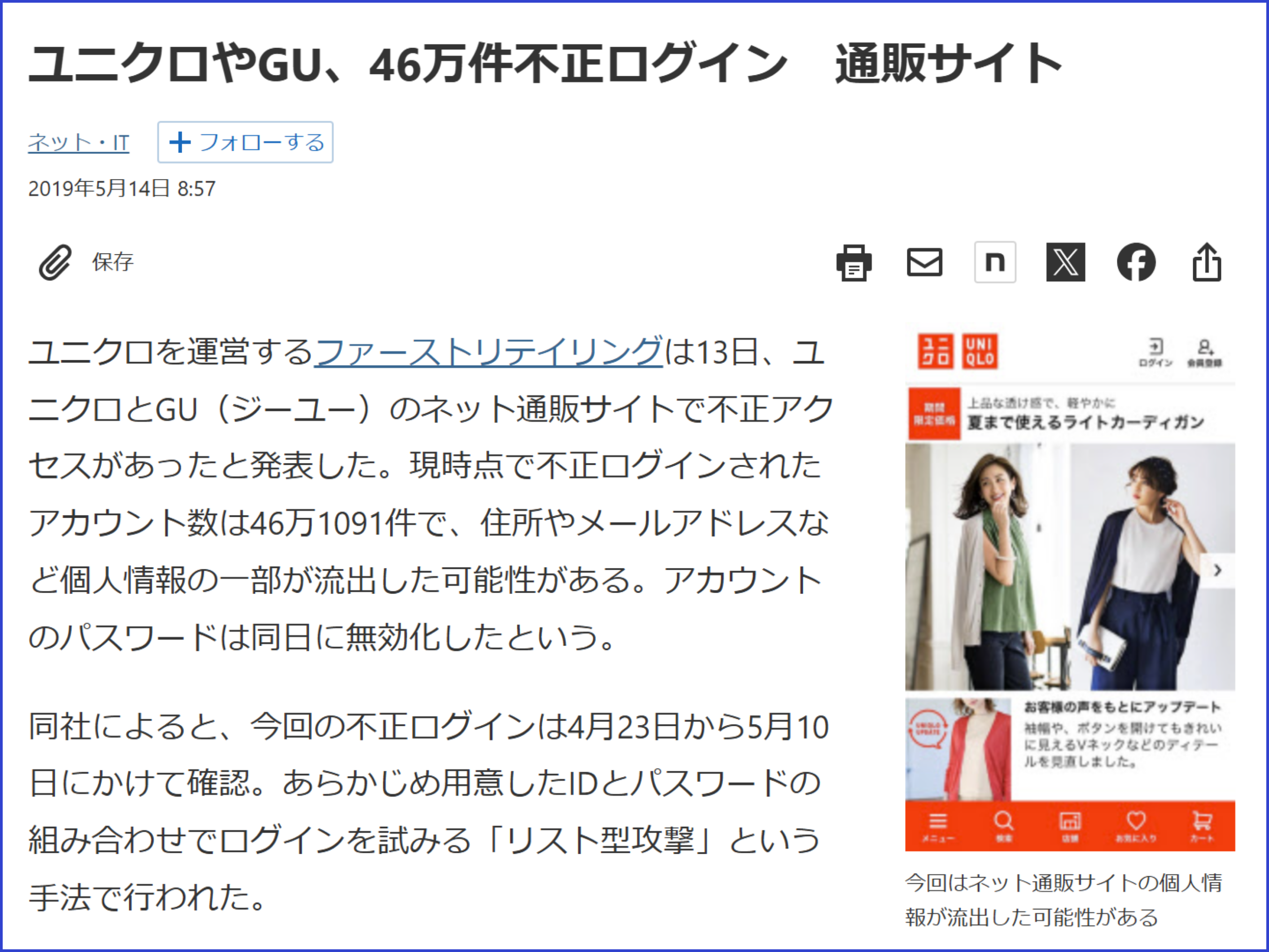

代表的なサイバー攻撃4つ目は、リスト型攻撃です。

リスト型攻撃とは、セキュリティの緩いサイトからメールアドレス(ユーザーID)とパスワードをセットで盗み出し、盗んだ情報で他のサイトにログインを試みるサイバー攻撃です。

多くのユーザーがパスワードを使い回している傾向を悪用するため、他の攻撃手法に比べて成功率が非常に高いのが特徴です。

一度情報が漏洩すると、SNSやネット銀行といった重要なアカウントまで芋づる式に乗っ取られる危険性があるので、従業員にはパスワードは使いまわさないように指導を徹底しましょう。

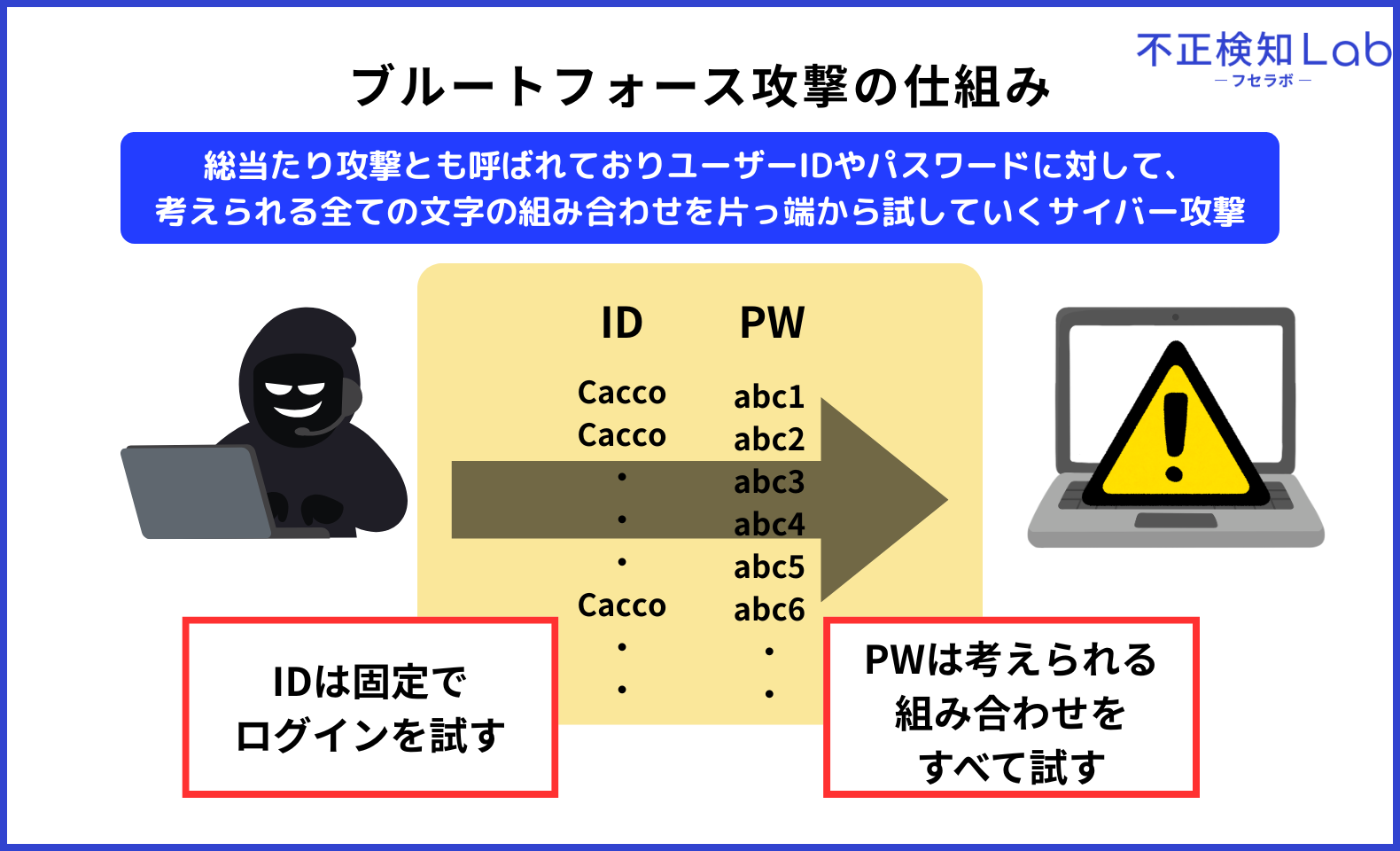

ブルートフォース攻撃

代表的なサイバー攻撃5つ目は、ブルートフォース攻撃です。

ブルートフォース攻撃とは、総当たり攻撃とも呼ばれておりユーザーIDやパスワードに対して、考えられる全ての文字の組み合わせを片っ端から試していくサイバー攻撃です。

パスワードが一致するまで総当たりでログインを試みるため、大量のログイン試行が残りますが、不正者も把握しているため、他社のパソコンを利用したりIPアドレスを変更したりして特定されないように対策済みです。

例えば、サイトへのログインを5回失敗したらアカウントロック機能を用いるなどして対策しましょう。

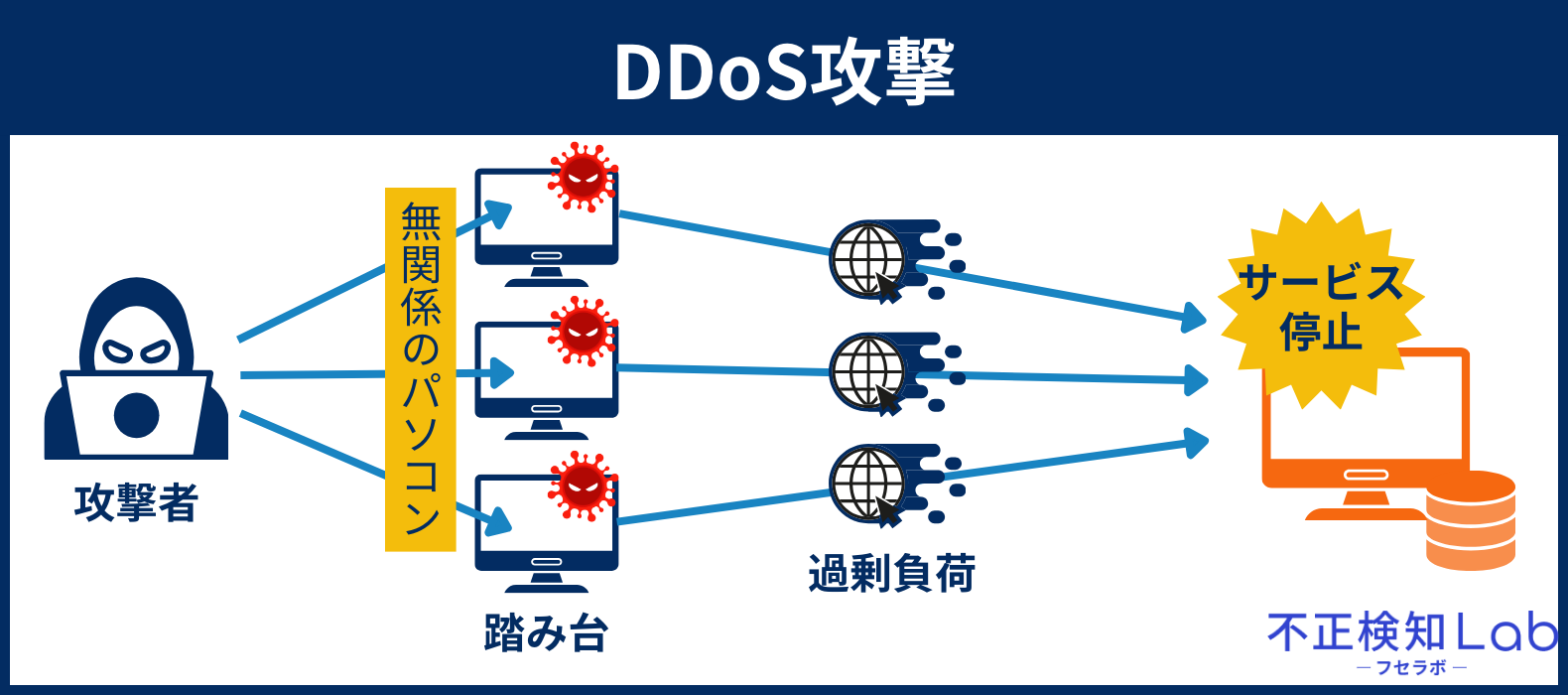

DDoS攻撃

代表的なサイバー攻撃6つ目は、DDoS攻撃です。

DDoS攻撃とは、ウイルスなどで乗っ取った多数の無関係なコンピューターから、特定のサーバーやネットワークへ一斉に大量のデータを送りつけるサイバー攻撃です。

ターゲットの処理能力をパンクさせることで、ウェブサイトの閲覧不能やサービスの停止を引き起こし、企業の経済活動を妨害することを目的としています。

攻撃元が無関係なパソコンのため世界中に分散しており、正常なアクセスとの判別が難しく、完全に防ぐのが非常に困難なサイバー攻撃として知られています。

DDoS攻撃については以下の記事で詳しく解説していますので、興味のある方はぜひご覧ください

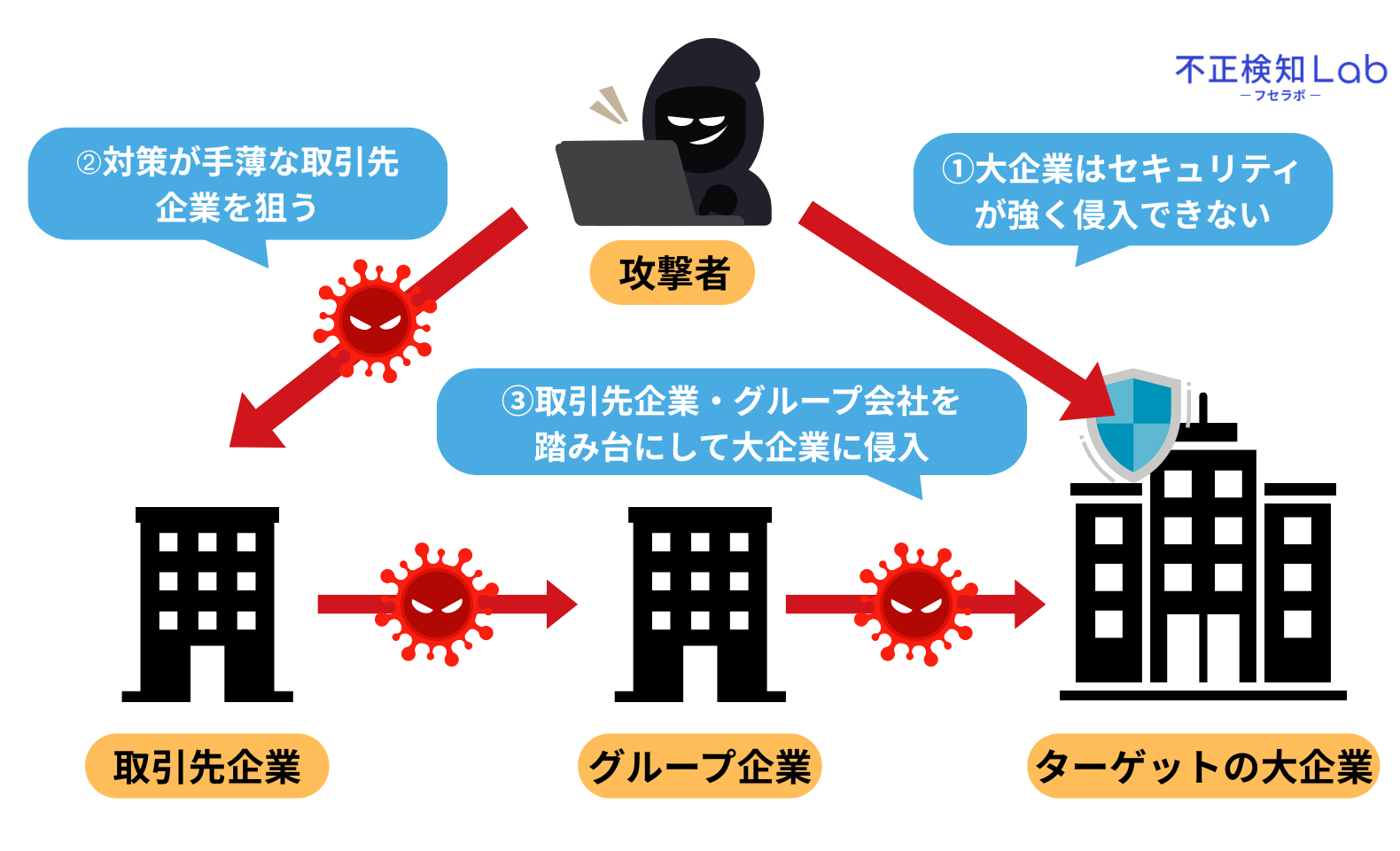

サプライチェーン攻撃

代表的なサイバー攻撃7つ目は、サプライチェーン攻撃です。

サプライチェーン攻撃とは、大企業はセキュリティが強く侵入できないため、大企業と関わりのあるセキュリティが脆弱な関連会社や取引先を踏み台にして、大企業の情報を狙うサイバー攻撃です。

正規の取引先やソフトウェアの更新を装って侵入するため、企業側が攻撃を検知しにくいという非常に厄介なサイバー攻撃です。

一度情報が漏洩すると、1つの取引先企業から提携する多くのグループ企業の機密情報が芋づる式に流出する恐れがあります。

対策としては、委託先のセキュリティ水準を厳格に管理・監査するだけでなく、多要素認証の導入や不正検知サービスを導入しましょう。

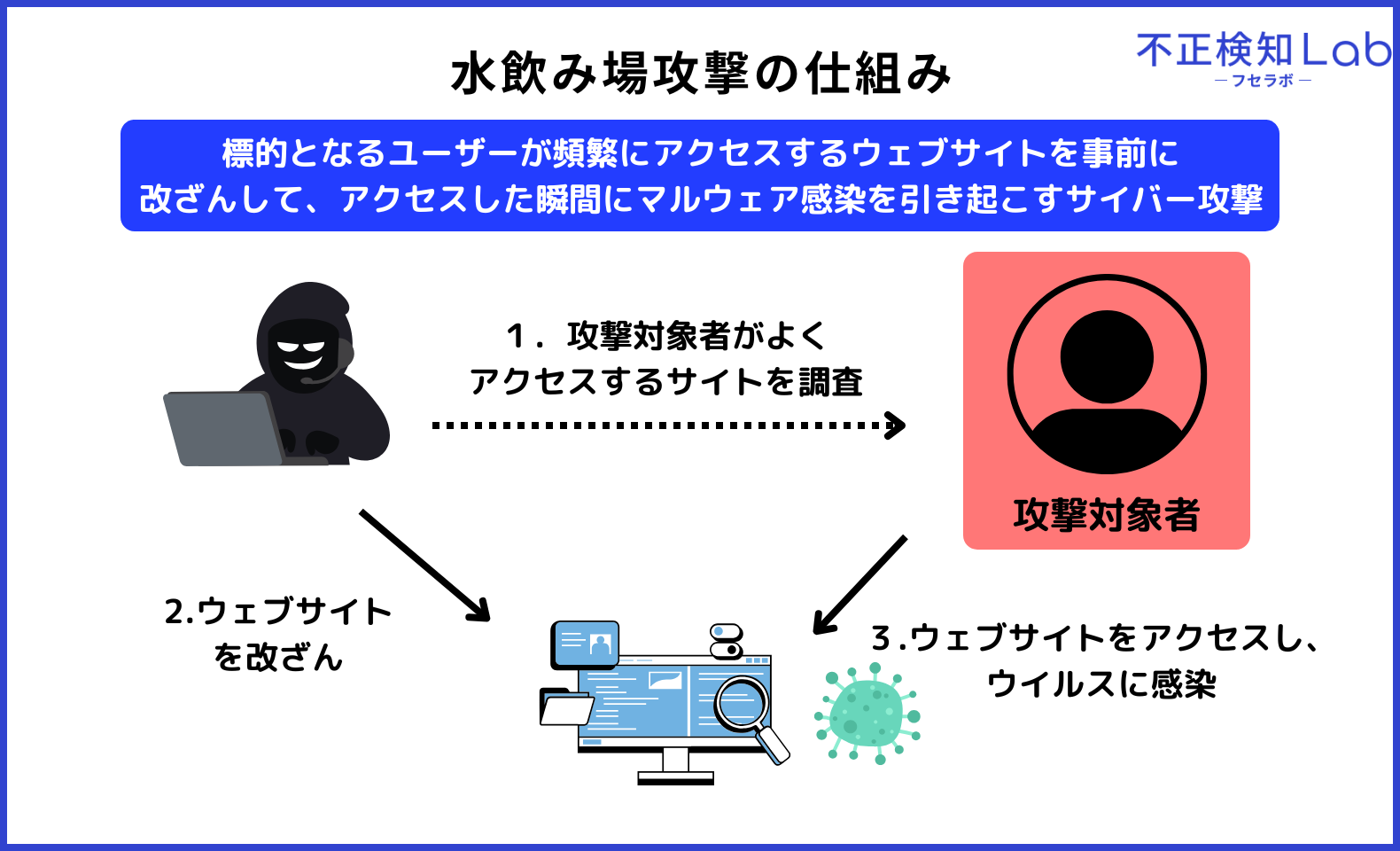

水飲み場攻撃

代表的なサイバー攻撃8つ目は、水飲み場攻撃です。

水飲み場攻撃とは、標的となるユーザーが頻繁にアクセスするウェブサイトを事前に改ざんして、アクセスした瞬間にマルウェア感染を引き起こすサイバー攻撃です。

普段使用しているウェブサイトが罠となるため、ユーザーが疑いを持たずにアクセスしてしまう心理を巧みに突いています。

OSやブラウザを常に最新の状態に保って脆弱性を解消するとともに、不正検知サービスなどの高度な監視ツールを導入して不審な挙動を早期検知することが重要です。

実際に起きたサイバー攻撃の事例3選

サイバー攻撃対策を怠るとあなたの会社もサイバー攻撃の被害に遭ってしまうかもしれません。

ここからは、実際に起きたサイバー攻撃の事例について紹介していきます。

- 【事故1】サイバー攻撃により国内の事業機能が一部停止

- 【事故2】サイバー攻撃により36億円の損失

- 【事故3】サイバー攻撃により約150万件の個人情報流出

それでは1つずつ具体的に見ていきましょう。

【事故1】サイバー攻撃により国内の事業機能が一部停止

※引用:YAHOO!JAPAN ニュース

アサヒホールディングスは、サイバー攻撃を受けてしまいネットワーク機器から侵入され、国内の事業機能が一部停止する事態が発生しました。

内部ネットワークでランサムウェアが実行され、接続中のサーバーや端末のデータが暗号化されてしまいました。

さらに、被害を受けた一部のパソコン端末からは、内部データの外部流出も確認されました。

この事例は、早期の侵入検知や多要素認証の導入、アクセス権限の最小化といった対策の重要性を示しています。

【事故2】サイバー攻撃により36億円の損失

※引用:日本経済新聞

KADOKAWAで大規模なランサムウェア攻撃を受け、サービスの停止や個人情報流出により約36億円の被害が生じる事故が発生しました。

フィッシング詐欺などで奪取されたアカウントを足掛かりにデータセンター内へ深く侵入され、広範囲のサーバーを一斉に暗号化されたことが原因です。

こうした事態を防ぐための対策として、まずは脆弱性を抱えた古いネットワークを速やかに廃止することが求められます。

その上で、「すべての通信を疑い、常に確認する」という最新の仕組み作りが必要です。

【事故3】サイバー攻撃により約150万件の個人情報流出

※引用:日本経済新聞

株式会社イセトーではランサムウエアに感染してしまい、管理を受託していた自治体や企業の個人情報が少なくとも約150万件流出する事態が発生しました。

攻撃者に脆弱なVPN経由で侵入されたことに加え、本来削除すべきデータを不適切な場所に放置していた運用体制の甘さが原因とされています。

このような事故を防ぐためには、VPNの廃止や多要素認証の導入など、システム面での強固なセキュリティ対策が欠かせません。

同時に、業務の効率化のみを優先せず、不要なデータを即座に消去する厳格な運用体制を整えることも重要となります。

企業が行うべきサイバー攻撃対策についてよくある質問3つ

ここからは、企業が行うべきサイバー攻撃対策についてよくある質問3つ解説します。

- 【質問1】サイバー攻撃を防御する三原則って何?

- 【質問2】サイバー攻撃を受けているかはどう確認できるの?

- 【質問3】サイバー攻撃に遭うとどれくらいの被害が発生するの?

それでは1つずつ具体的に質問に答えていきます。

【質問1】サイバー攻撃を防御する三原則って何?

国民のためのサイバーセキュリティサイトに記載されている、サイバーセキュリティ初心者のための三原則で紹介されている以下の3つです。

- ソフトウェアを最新に保とう

- 強固なパスワードの設定と多要素認証を活用しよう

- 不用意に開かない・インストールしない

三原則以外の対策も『企業が行うべきサイバー攻撃対策7つ』で紹介していますので、ぜひご覧ください。

【質問2】サイバー攻撃を受けているかはどう確認できるの?

サイバー攻撃の確認方法は、PCやスマートフォンの動作の異常を確認することです。

具体的には、

- 端末の動作が遅い

- 端末が勝手に動作する

- バッテリーの消耗が異常に早い

などの兆候がある場合はサイバー攻撃を受けているかもしれません。

また、サイバー攻撃をリアルタイムで検知できる対策ソフトがあるため、ソフトの導入を検討しましょう。

【質問3】サイバー攻撃に遭うとどれくらいの被害が発生するの?

サイバー攻撃を受けると、復旧費用や身代金といった直接的な金銭被害だけでなく、情報漏洩に伴う賠償や社会的信用の失墜といった甚大な二次被害が発生します。

不正ログイン被害を例に挙げると、具体的な金額は1社あたりの損失額・事故対応費用は約8,100万円となっています。

また、莫大な金額に加えて風評被害の影響で顧客離れやブランドイメージの低下など目に見えない二次被害が多く存在します。

このようなサイバー攻撃被害に遭う前に事前の対策を怠らないようにしましょう。

まとめ

本記事では、企業のサイバー攻撃対策が必要な理由から具体的な対策方法、実際に起きたサイバー攻撃の事例などについて詳しく解説しました。

サイバー攻撃は日々巧妙化しており、対策を怠ると大きな損失を伴うかもしれません。

また、セキュリティソフトを導入しているからと安心して、従業員1人1人がセキュリティに対する意識が低くなってしまうことはとても危険です。

企業は以下のようなサイバー攻撃対策を行い、従業員1人1人の意識を高く、サイバー攻撃から企業を守りましょう。

- 【対策1】OS・ソフトウェアの最新化

- 【対策2】多要素認証の導入

- 【対策3】セキュリティソフトの導入

- 【対策4】従業員教育・研修

- 【対策5】アクセス権限の整理

- 【対策6】持ち出し制限

- 【対策7】不正検知サービスの導入を検討

また、本記事では不正検知サービスの導入に当サイトを運営するCaccoの不正検知サービス「O-PLUX」を紹介しました。

不正ログインが原因によるサイバー攻撃のリスクを防ぐことができる不正検知サービス「O-PLUX」を開発・提供しておりますので、サイバー攻撃対策を行いたい、または今よりも不正ログイン対策を強化させたいとお考えの企業様は、以下をクリックしてお気軽にお問い合わせください。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

-8-1000x300.png)