「二要素認証とは?」

「二要素認証の設定方法がわからない」

とお悩みでありませんか?

二要素認証とは、本人確認の方法の1つで、「異なる2つの要素を組み合わせて実施する認証」のことです。

とはいえ、「二要素認証を導入すれば何ができるの?」「二要素認証は本当にセキュリティが高いの?」といった疑問を持っている方もいるでしょう。

そこで、この記事では二要素認証について、以下のことを中心に解説します。

- なぜ二要素認証は必要なのか

- 二要素認証・二段階認証・多要素認証の違い

- 二要素認証が実際に活用されている場面

- セキュリティ向上のために行うべきこと

「不正アクセス防止のため、二要素認証について詳しく知りたい」とお考えの方は、ぜひお読みください。

本多 舞

目次

二要素認証とは?

二要素認証とは、「異なる2つの要素を組み合わせて実施する認証」のことです。

例えば、「パスワードを入力させた後にSMS認証を行う」など、異なる2つの認証要素を組み合わせて本人確認を実施することなどが二要素認証です。

この章では二要素認証について、以下の点を解説します。

- 二要素認証が必要な理由

- 二要素認証に必要な3つの要素とは?

- 二要素認証・二段階認証・多要素認証の違いとは?

それぞれ詳しく説明していきます。

二要素認証が必要な理由は「不正アクセス」の増加

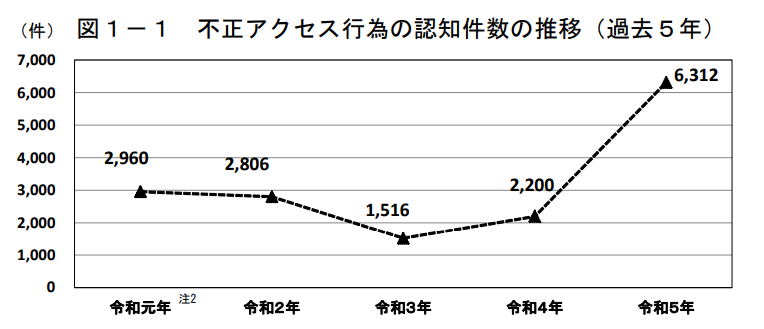

二要素認証が必要な理由は、不正アクセスの発生件数が増加しているからです。

不正アクセスの発生件数はどれほど増えているのか、具体的にデータで確認してみましょう。

※引用:「警察庁」

令和5年に発表された警察庁の調査では、令和3年から令和5年の2年で不正アクセスの発生件数は約4倍に増加しています。

不正アクセスの被害に遭うと、サービス利用者は以下のような影響を受けます。

- 個人情報の流出

- 金銭的損害

- プライバシーの侵害

- 詐欺やフィッシング詐欺の拡大

- 精神的なストレス

また、事業者が不正アクセスの被害に遭うと

- 顧客や取引先の情報流出による信頼低下

- 法的責任や罰金の発生

- 金銭的損害

- 業務の停止と復旧コストの発生

- ブランドイメージの低下

などの影響を受けることが考えられます。

不正アクセスが起こると、サービス利用者・事業者ともに大きな被害を受けるため、不正アクセスを防ぐことができる二要素認証を導入すべきといえるでしょう。

では、二要素認証はどんな要素で認証し不正アクセスを防ぐのか、次の章で詳しく説明していきます。

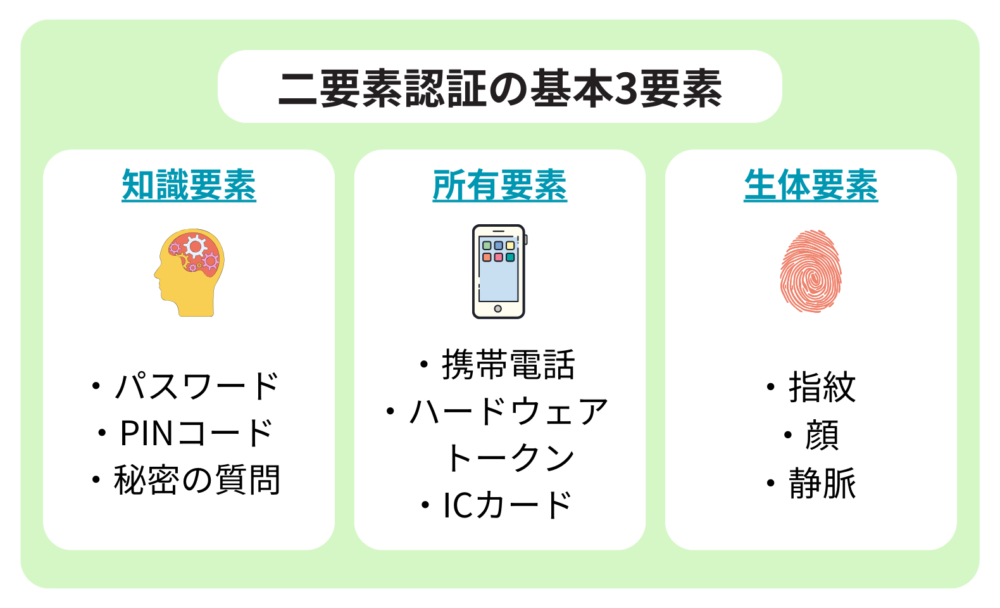

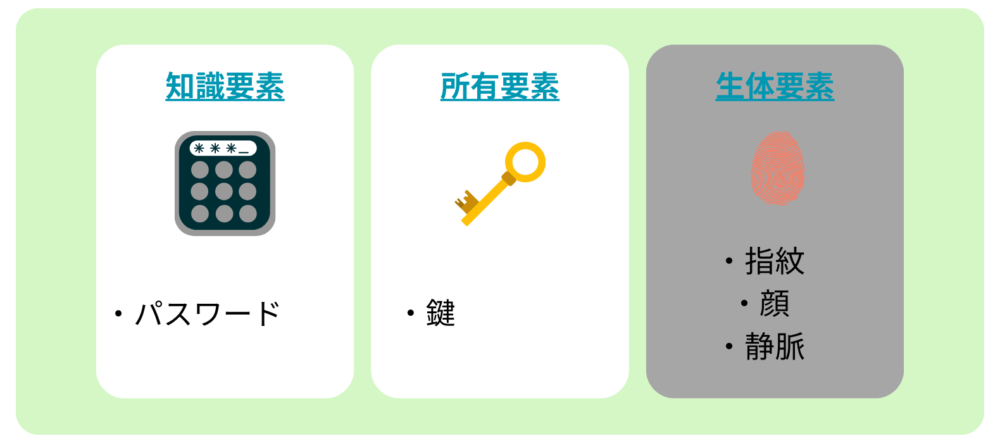

二要素認証を実施するための3つの要素

二要素認証は、その名前の通り、基本要素である3つの要素の中から2つの要素を組み合わせて認証を行います。

基本要素とされる3つの要素とは以下を指します。

- 知識要素:パスワードやPINコードなど、ユーザーしか知り得ない情報

- 所有要素:携帯電話のSMS認証やICカード・キャッシュカードなど、ユーザーが所有しているモノ

- 生体要素:ユーザー自身の指紋や顔、静脈といった固有の身体的な特徴

二要素認証を実施する時は、これらの中から2つの異なる要素を組み合わせて本人認証を実施します。

それぞれの要素を認証に利用する場合のメリット・デメリットをまとめたのでご覧ください。

| 例 | メリット | デメリット | |

| 知識要素 | パスワードやPINコードなど | 広く認知されていて多くの人にとって利用しやすい |

|

| 所有要素 | 携帯電話やハードウェアトークン・ICカードなど | 物理的デバイスを活用するため、正確に本人認証ができる |

|

| 生体要素 | ユーザー自身の指紋や顔、静脈 | ユーザー側の負担が少なく、「カードを忘れた・パスワードを忘れた」といったリスクがない |

|

それぞれの要素にはデメリットもありますが、要素の組み合わせ方によってはデメリットをカバーできる場合もあるため、組み合わせることによりセキュリティを向上することができます。

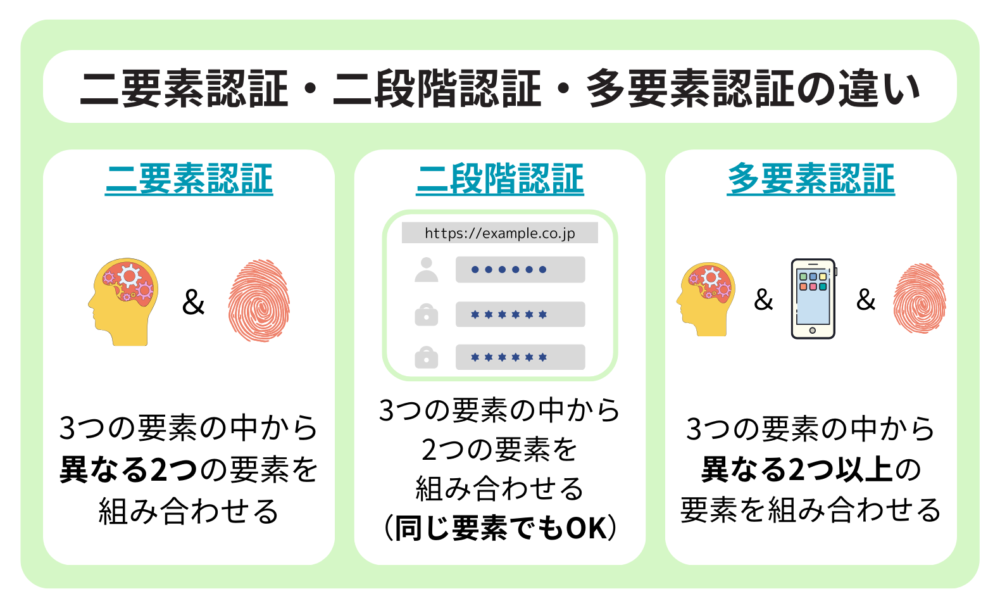

二要素認証・二段階認証・多要素認証の3つの違い

二要素認証と似たような言葉に「二段階認証」「多要素認証」があります。

それぞれを説明すると、以下の通りです。

- 二要素認証:3つの要素の中から異なる2つの要素を組み合わせて本人認証を行う

- 二段階認証:3つの要素の中から2つの要素を組み合わせて本人認証を行う(同じ要素を組み合わせてもOK)

- 多要素認証:3つの要素の中から異なる2つ以上の要素を組み合わせて本人確認を行う

二要素認証と二段階認証の違いは、二段階認証は「同じ要素を組み合わせてもOK」という点です。

分かりやすい例としては、

- 二要素認証:パスワードを入力した後、SMS認証を行う

- 二段階認証:パスワードを入力した後、別のパスワードを入力する

二要素認証の場合は「異なる要素」を組み合わせるため、二段階認証よりも不正アクセスされにくいのです。

また、多要素認証と二要素認証は似ていますが、二要素認証が2つの要素を組み合わせるのに対して、多要素認証は2つ以上の要素を組み合わせるという違いがあります。

不正アクセスのリスクを減らすなら、異なる要素を組み合わせる「二要素認証」もしくは「多要素認証」がおすすめです。

二要素認証が活用されている主な場面3選

ここでは、二要素認証が使われている場面と共に、その場面で利用されている二要素認証の要素を解説します。

- スマートフォン

- ネットバンキング

- ホテルのセキュリティボックス

それぞれ2つの要素を組み合わせた二要素認証となっていますので、ぜひ要素に注目してお読みください。

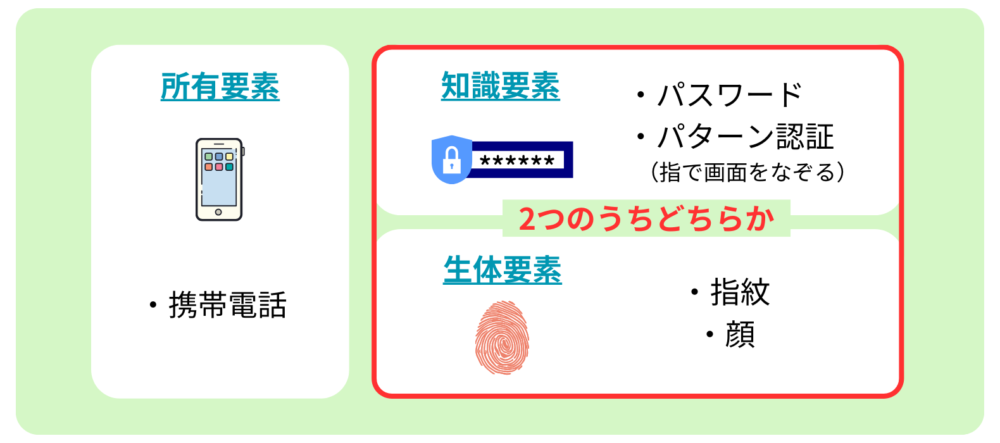

【例1】スマートフォン

スマートフォンにおける二要素認証は、「所有要素」と「知識要素または生体要素」です。

スマートフォンにパスワードを入れてロックを解除するだけで1つの要素しかないのではないか?と思うかもしれませんが、スマートフォン本体が所有要素となり、パスワードが知識要素、指紋や顔認証が生体要素となるため、スマートフォンのロックも二要素認証の1つとなります。

【例2】ネットバンキング

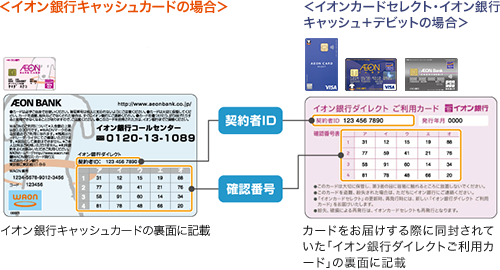

ネットバンキングにおける二要素認証は、「知識要素」と「所有要素」です。

ネットバンキングに使われる「知識要素」は自分自身で設定したパスワードを指し、「所有要素」には以下の2つが例として挙げられます。

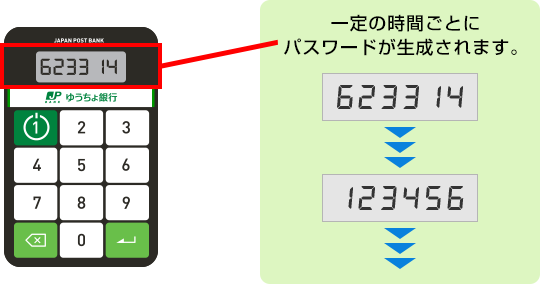

- ワンタイムパスワード

- 乱数表

メールやSMS、トークンやスマホアプリなどで送付される一度きりしか使えないパスワードのこと

パスワードの流出や盗難といったリスクに強く、セキュリティが高い

ネットバンキングでは、ワンタイムパスワードや乱数表を利用してログインさせることによりセキュリティを向上させています。

【例3】ホテルのセキュリティボックス

ホテルに設置されている貴重品保管用のセキュリティボックスには、鍵とパスワードの両方を必要とするものがあります。

パスワードは宿泊者だけが知っている「知的要素」であり、鍵は宿泊者だけが所有する「所有要素」となるので、二要素認証であるといえます。

例えば、ホテルの従業員が合鍵を持っていたとしても、「知的要素」となる宿泊客が設定したパスワードを知ることはできないため、セキュリティが高いといえるでしょう。

二要素認証の設定のやり方【5サービス分】

ここからは、「普段利用しているサービスのセキュリティを強化したい!」という方向けに、以下の5つのサービスの二要素認証の設定方法を紹介します。

それぞれ二要素認証を設定して、アカウントのセキュリティを高めましょう。

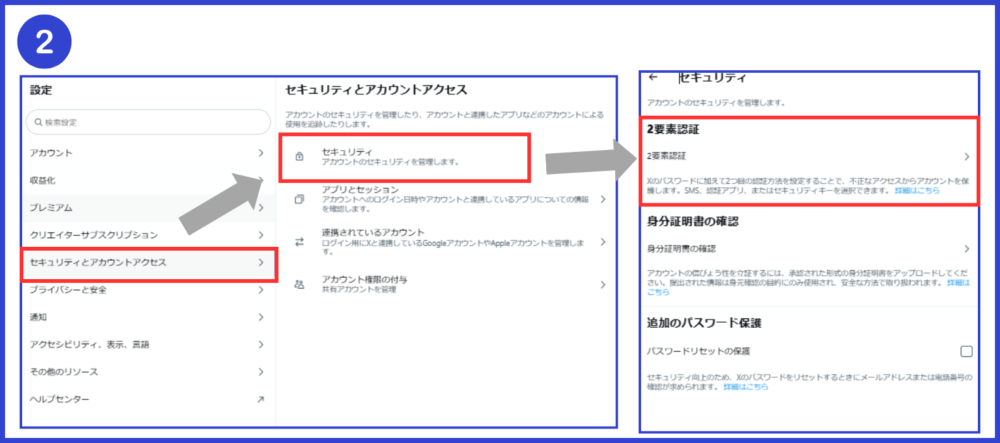

X

※引用:X

Xでは、

- SMS認証

- 認証アプリ

- セキュリティーキー

の3つの方法から選んで二要素認証を設定することができます。

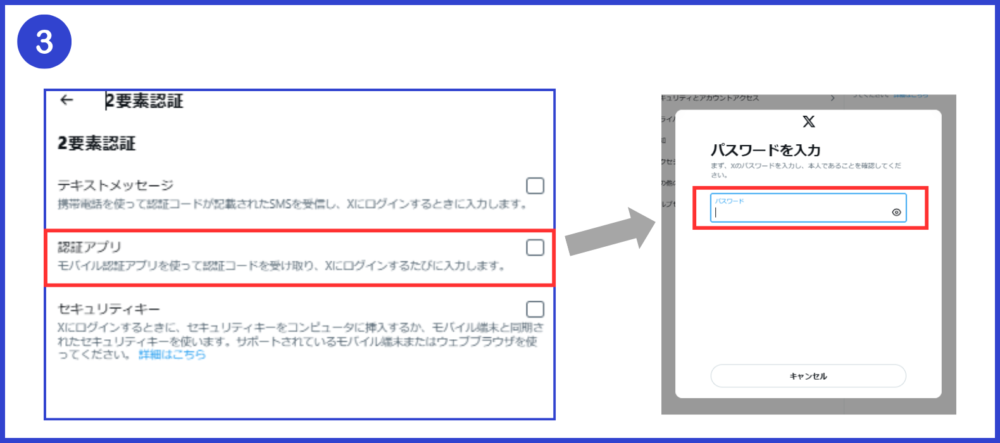

今回は二要素認証を認証アプリで設定する方法を説明していきます。

①サイドメニューの [もっと見る] を選択し、[設定とプライバシー] を選択

②[セキュリティとアカウントアクセス] を選択し、[セキュリティ] >[2要素認証] を選択

③[テキストメッセージ]、[認証アプリ]、[セキュリティキー] の3つの方法からどれかを選択してアカウントのパスワードを入力する(今回は認証アプリ)

④[認証アプリ]を選んだ場合、以下の画面が表示されるため、[はじめる]を選択し、認証アプリでQRコードを読み込み、[次へ]を選択

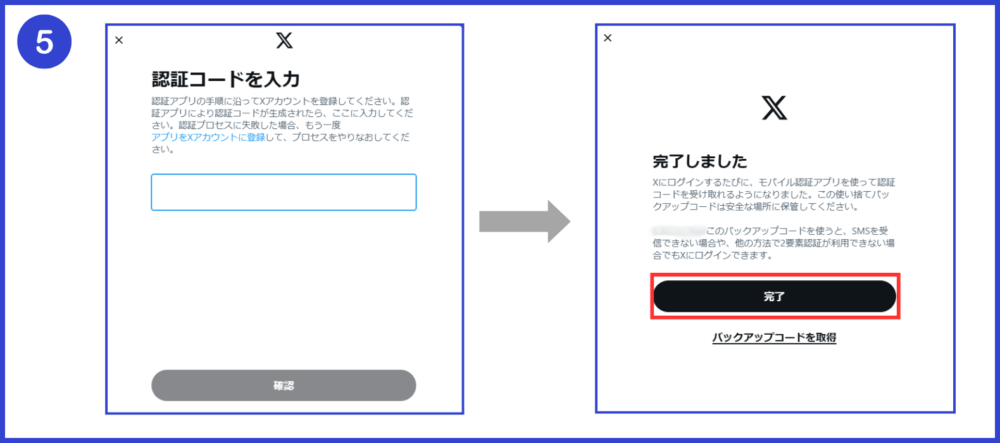

⑤認証アプリに表示されている認証コードを入力し、設定が完了

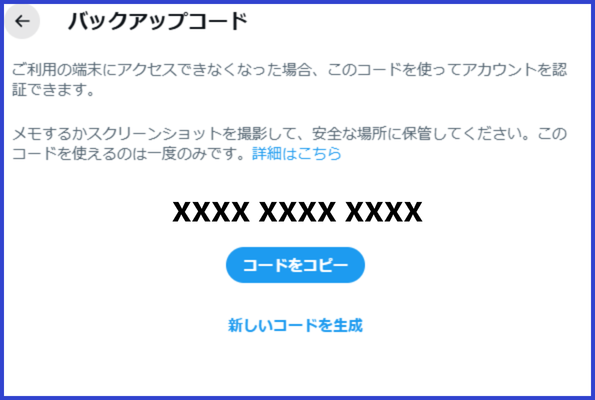

また、設定後にバックアップコードを取得することで、二要素認証がうまくいかず、端末にアクセスできなくなってしまった場合のコードを取得できます。

他の要素で設定したい場合は、以下からヘルプページをチェックしてください。

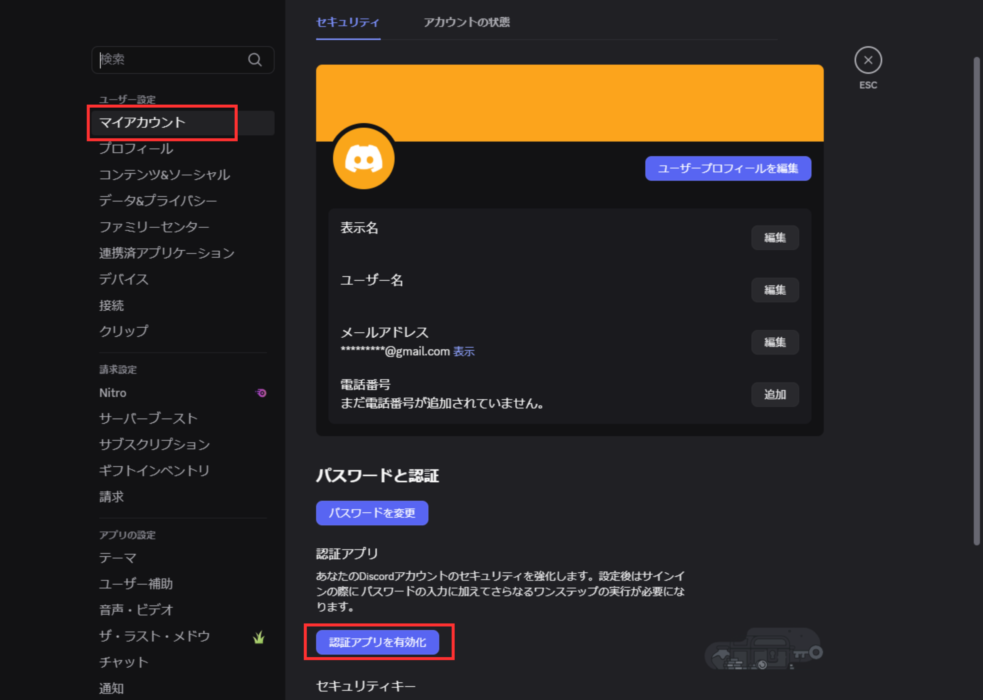

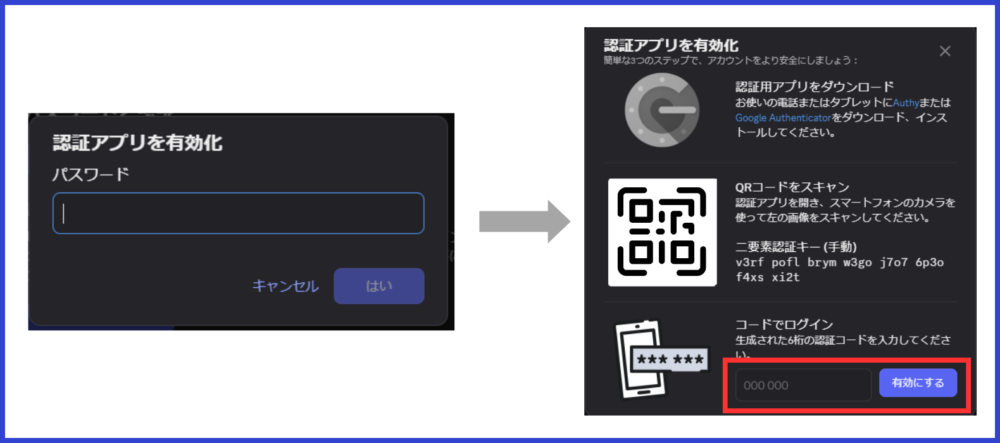

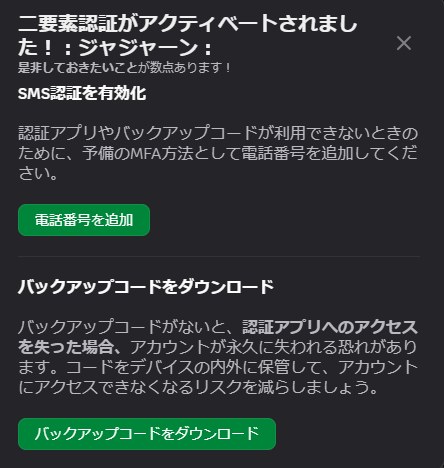

Discord

※引用:Discord

Discordでは、

- 指紋・顔認証・スマートフォンの画面ロック

- 認証アプリ

- SMS

の3つの方法から選んで二要素認証を設定することができます。

今回は二要素認証を認証アプリで設定する方法を順序立てて説明していきます。

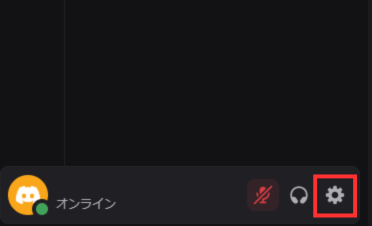

①ユーザー名の横にある歯車を選択

②[マイアカウント]ページに移動し、[認証アプリを有効化]を選択

③アカウントのパスワードを入力し、QRコードが表示されたら認証アプリでQRコードを読み取り、アプリに表示された認証コードを入力する

④認証コードの入力に成功すると、二段階認証が設定できる

設定が完了すると、万が一のための、SMS認証やバックアップコードが取得できますので、必要な方は設定するとよいでしょう。

詳しくは、以下からDiscordの公式ページをチェックしてみてください。

Zoom

※引用:zoom

Zoomでは

- 認証アプリ

- SMS

にて二要素認証を設定することができます。

ただし、管理者が二要素認証を有効にしている場合のみ設定ができますので、管理者に有効にしているか確認してから設定に進むようにしましょう。

今回は認証アプリで二要素認証を行う場合の手順を紹介します。

①モバイルデバイスで認証アプリを開く

②QRコードをスキャンするオプションを選択、カメラまたはQRコードアイコンを探す

③ZoomウェブポータルのQRコードをスキャンし、認証アプリで6桁のワンタイムパスワードを生成する

④[次へ] を選択

⑤6桁のパスワードを入力し、[認証] を選択、Zoomでリカバリーコードの一覧が表示される

モバイルデバイスを紛失した場合は、生成された6桁のパスワードの代わりにリカバリーコードを使用してサインインすることができる

⑥[ダウンロード] または [印刷] をクリックして、リカバリーコードを保存する。各リカバリーコードは1度しか使用できない

⑦[完了] を選択する

詳しくは、以下からZoomの公式ページをチェックしてください。

LINE

※引用:LINE

LINEでの二要素認証は、パスキーを使用して認証します。

①スマートフォン版LINEで[ホーム]>[設定]>[アカウント]を開く

②[WEBログインの2要素認証]のボタンをONにする

※引用:「LINE」

この設定を行うことにより、普段使う端末以外でLINEにログインした際、パスワードが普段使っている端末に送られ、それを入力することにより、ログインができます。

詳しくは、以下からLINEの公式ページをチェックしてください。

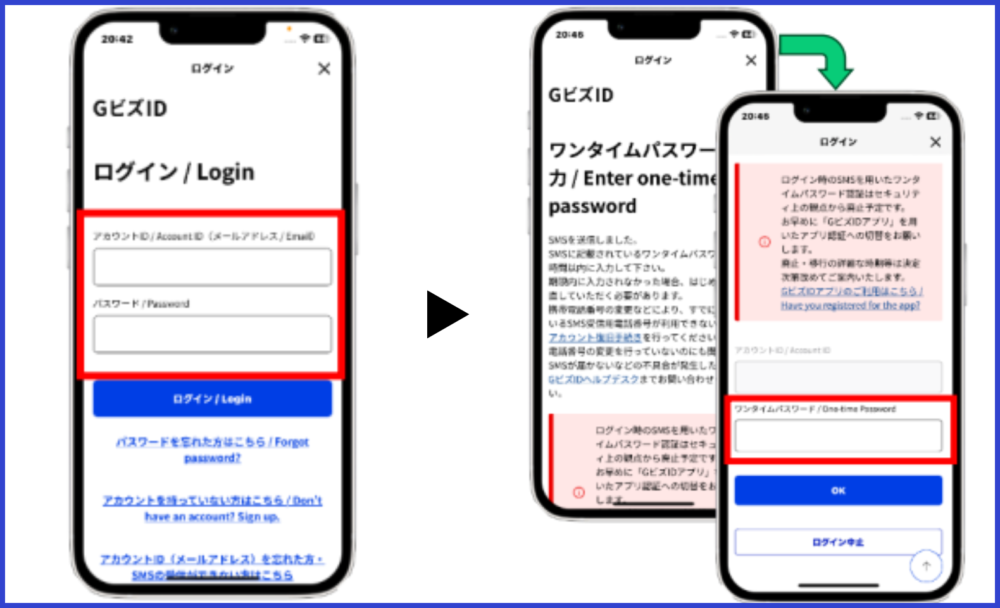

GビズID(事業者向け共通認証システム)

※引用:GビズID

GビズIDでの二要素認証はスマートフォンのロック(パターン・PIN・パスワード・指紋認証・顔認証などスマートフォンのロック機能)を利用します。

順序立てて説明していきます。

①設定を開始する前にスマートフォン自体の画面ロックの設定を確認する

②ホーム画面の「アプリ認証を登録・確認する」を選択する

③「アカウントを追加する」を選択後「ID/PASSを入力する」を選択する

※参考:「GビズID」

④GビズIDのアカウントID・パスワードを入力する

⑤画面をスクロールしてSMSに記載されているワンタイムパスワードを入力する

※参考:「GビズID」

⑥「アプリ認証が完了しました」画面の「ホームに戻る」を選択する

⑦ホーム画面に登録済みのアカウント数が表示される

※参考:「GビズID」

詳しくは、以下から公式マニュアルをチェックしてみてください。

二要素認証のセキュリティをより向上させるための注意点3つ

ここでは、二要素認証のセキュリティをより向上させるための注意点を3つ紹介します。

- 二要素認証の際に使用するデバイスの取り扱いに注意する

- 指紋認証などの生体情報を盗まれないように気を付ける

- 推測されにくいパスワードを設定する

それでは、以下で詳しく解説していきます。

【注意点1】二要素認証の際に使用するデバイスの取り扱いに注意する

注意点の1つ目は、二要素認証の際に使用するデバイス(トークンや乱数表)の取り扱いに注意することです。

トークンや乱数表などは、本人だけが所有する「所有要素」として提供されています。

トークンとは、一度しか使えないパスワード(ワンタイムパスワード)を生成する機器

トークンを使用することで、パスワードを盗みとられることによる不正取引を防ぐことができる

※引用:ゆうちょ銀行

紛失したり盗難に遭ってしまうと、「所有要素」ではなくなってしまうため、物理的な認証デバイスの取り扱いには注意しましょう。

乱数表などを写真に撮って保存するという方法もありますが、危険性を高めるので推奨しません。

【注意点2】指紋認証などの生体情報を盗まれないように気を付ける

注意点の2つ目は、指紋認証などの生体情報を盗まれないように気を付けることです。

生体情報は、本人特有のものだからと完全に安心したり油断してはいけません。

例えば、

- 寝ている間に他人が指紋認証を利用する

- 写真に写るピースサインから指紋をスキャンされる

といった危険性もあります。

生体認証は紛失することがない便利な認証システムではありますが、依存しすぎない・盗まれないといった注意を払いましょう。

【注意点3】推測されにくいパスワードを設定する

注意点の3つ目は、推測されにくいパスワードを設定することです。

忘れてしまわないように身近な事柄に関する文字をパスワードに設定をする人も多いのではないでしょうか。

しかし、安易なパスワードは不正者に見破られてしまう可能性が高いため、以下に挙げるような危険なパスワードに設定することは避けましょう。

▼危険なパスワードの例

- IDと同じ文字列

- 自分や家族の名前(例:yamada、tanaka、taro、hanako)

- 電話番号(例:09011112222)

- 生年月日(例:19960628、h020315)

- 住所(例:tokyo、kasumigaseki)

- 車のナンバー(例:3470、1297)

- 辞書に載っているような一般的な英単語ひとつだけ(例:password、baseball、soccer、monkey、dragon)

- 同じ文字の繰り返しやわかりやすい並びの文字列(例:aaaa、0000)

- 安易な数字や英文字の並び(例:abcd、123456、200、abc123)

- キーボードの配列(例:asdf、qwerty)

- 短すぎる文字列(例:gf、ps)

※引用:「総務省」

推測されやすいパスワードを設定しない他にも、

- パスワードを紙に書いて保管する

- 複数サービスでパスワードを使いまわす

など紹介した注意点を避け、パスワードを適切に管理して、セキュリティを高めましょう。

紹介した3つの注意点に気を付けて、二要素認証を完全に信用するのではなく、日常的に注意できることは気を付けながら利用していくことが大切です。

二要素認証についてのトラブル3つの解決方法

「二要素認証を設定したが、ログインができなくなってしまった」など、二要素認証はセキュリティを向上できる反面、トラブルが起こってしまう場合もあります。

この章では、よく起こる二要素認証についてのトラブル3つの対処法を解説しますのでぜひご確認ください。

- 二要素認証でログインができなくなってしまった

- 二要素認証でロックがかかってしまった

- 機種変更後の二要素認証の設定方法がわからない

それぞれ説明していきますので、何かあった場合のために覚えておきましょう。

Q1.二要素認証でログインができない!

二要素認証設定後、何らかのことが原因でログインができなくなってしまった場合は、

- 認証コードが間違っていないか確認する(パスワードの有効期限が切れていないか・ほかのアプリのコードを入力していないか確認する)

- 認証アプリを再起動する

- 認証アプリの時刻設定を確認する

- ロックがかかってしまっている場合があるため、しばらく待ってから再度ログインする

- 電波の状況に問題がないか確認する

- SMS拒否の設定がされていないか確認する

- 認証コードが記載されているメールが迷惑メールに振り分けられていないか確認する

などの確認を、まずは行うようにしましょう。

全て確認したうえでも二要素認証のログインができない場合は、各サービスのヘルプセンターへ問い合わせを行いましょう。

5サービス分のヘルプページのリンクをまとめましたので、ぜひ万が一の際にはこちらから問い合わせを行ってください。

Q2.二要素認証でロックがかかってしまった場合は?

二要素認証のログインがうまくいかず、何度も試しているとロックがかかってしまう場合があります。

その場合、まずは一定時間開けてから再度認証を試しましょう。

この場合の注意点として、大抵のサービスはロックの回数が一定回数を超えると永久ロックがかかり、ヘルプセンターへの問い合わせが必要になるということです。

「5.1 Q1.二要素認証でログインができない!」で紹介した確認項目をチェックしてもログインができない場合は、永久ロックがかかる前に、速やかにヘルプセンターへ問い合わせましょう。

Q3.機種変更後の二要素認証の設定方法は?

機種変更を行った場合、アカウントに端末情報が登録されている場合などは特に、二要素認証の情報を新しい端末に引き継ぐ必要があります。

機種変更した場合は、

- まず前の端末でアカウントにログインする

- アカウントにログインし、二要素認証の情報変更から電話番号などの情報を変更する(認証アプリを使っている場合は認証アプリの引継ぎを行う)

- 設定が完了したら新しい端末でログインをしてみる

- ログインできたことが確認できたら移行が完了

機種変更後はこのステップを踏んで対応してください。

アプリやサービスによっては、二要素認証の設定が移行できない場合もありますので、その場合は機種変更前の端末で二要素認証をオフにした後、新しい端末で再度二要素認証の設定を行いましょう。

【事業者向け】二要素認証を導入する3つのメリットと3つのリスク

これまで、二要素認証の概要や設定方法について説明してきましたが、ここからは事業者へ向けて、自社サービスに二要素認証を導入するメリットと導入のリスクをそれぞれ3つずつお話しいたします。

二要素認証を導入するメリットは以下の3つです。

- 個人情報や機密データを守ることができる

- 利用顧客に安心感を与えることができる

- コンプライアンスを守ることができる

一方、二要素認証を導入するリスクとしては以下の3つが挙げられます。

- ユーザーの利便性を損なう恐れがある

- 導入には費用がかかる

- 不正者に突破されるリスクがある

それぞれ詳しく説明していきますので、導入すべきか迷っている事業者はぜひお読みください。

【メリット1】個人情報や機密データを守ることができる

二要素認証の導入のメリット1つ目は、導入により個人情報や機密データを守ることができるということです。

これまで説明してきた通り、二要素認証は、2つの要素を使って認証を行うためセキュリティが高く、不正なログインを防ぐことができる認証方法です。

自社サービスに二要素認証を導入することにより、不正アクセスを防ぐことができ、個人情報や機密データなどの漏えいやそれに伴う二次被害を防ぐことができます。

【メリット2】利用顧客に安心感を与えることができる

2つ目のメリットは、利用顧客に安心感を与えることができるということです。

二要素認証の導入により、セキュリティが向上し、不正アクセスのリスクを減らすことができます。

不正アクセスが起こると、顧客情報の流出など顧客にも迷惑がかかるため、不正アクセスを防ぐ二要素認証の導入はサイトやアプリを利用している顧客に安心感を与えることができるでしょう。

【メリット3】コンプライアンスを守ることができる

3つ目のメリットは、コンプライアンスを守ることができるということです。

二要素認証は不正アクセスを防ぎ、個人情報や機密データなどの流出のリスクを減らすことができるため、PCI-DSSなどのセキュリティ基準を満たす手段の一つといえます。

▼PCI-DSSとは

加盟店やサービス・プロバイダーにおいて、クレジットカード会員データを安全に取り扱うことを目的として策定された、クレジットカード業界の国際セキュリティ基準

※引用:日本カード情報セキュリティ協会

二要素認証の導入により、事業者はデータ保護義務を果たし、法的なリスクを減らすことができるため、コンプライアンスを守ることに繋がるでしょう。

【リスク1】ユーザーの利便性を損なう恐れがある

ここからは、二要素認証を導入するリスクを紹介していきます。

まず、1つ目のリスクとしては、二要素認証はユーザーの利便性を失う可能性があるということです。

二要素認証は、ログイン時に追加の認証(SMS認証や認証アプリの使用)を求められるため、ログイン時に手間が増え、二要素認証を行わない場合と比べてログインに時間がかかります。

さらに、ユーザーが認証デバイスをなくしたり、認証にエラーが発生するとログインができなくなるというリスクもあります。

【リスク2】導入には費用がかかる

2つ目のリスクとしては、導入には費用がかかることです。

二要素認証の導入には、システム開発や導入コスト、認証手段(SMS配信費用や認証アプリの管理費用)などの運用コストが発生します。

また、大規模な企業では、従業員や顧客へのサポート体制の強化も必要となり、コスト負担が増えてしまう可能性があります。

二要素認証の導入費用の違いや注意点に関しては、以下の記事で説明しておりますのでぜひご覧ください。

【リスク3】不正者に突破されるリスクがある

3つ目のリスクとして挙げられるのは、二要素認証は不正者に突破されるリスクがあることです。

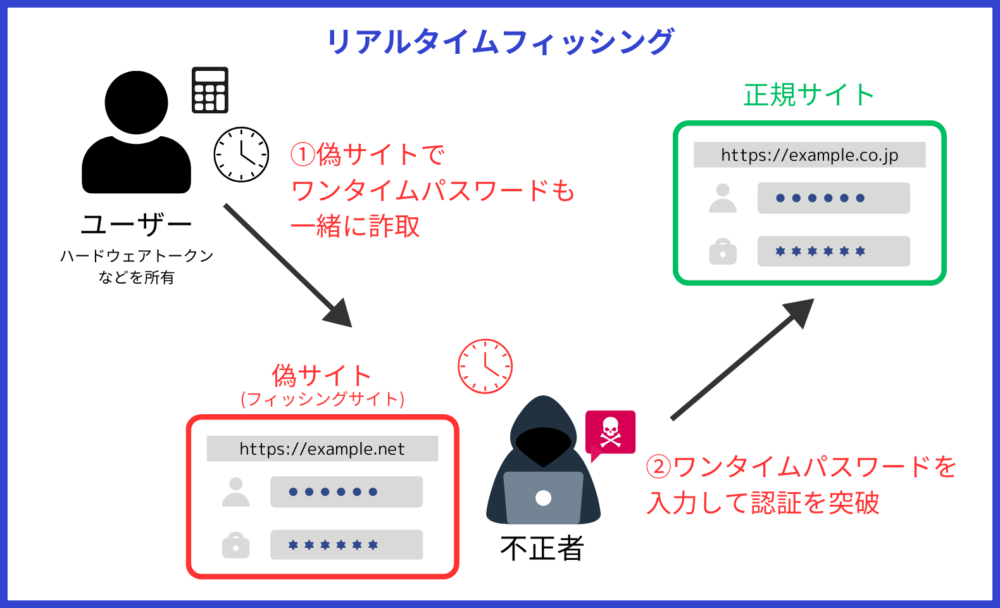

二要素認証は、セキュリティを向上することができる認証方法ですが、近年、フィッシング攻撃やマルウェアを使った手口によって、不正者がユーザーの認証情報やワンタイムパスワードを盗んで不正ログインするケースが発生しています。

特に、リアルタイムフィッシングでは、正規のログイン画面を偽装し、リアルタイムでワンタイムパスワードなどの情報を盗むケースが報告されており、二要素認証だけではないより高度なセキュリティ対策を併用することが重要といえます。

そのため、事業者は二要素認証を突破されるリスクも考え、より強固な不正ログイン対策を行うべきといえるでしょう。

では、より強固な不正ログイン対策について、次の章で詳しく解説していきます。

二要素認証のリスクを補うためには不正検知サービスの導入がおすすめ

ログイン情報を搾取して行われる巧妙な不正アクセス対策には、「不正検知サービス」の導入がおすすめです。

二要素認証を突破されてしまい、「不正ログイン」をされてしまうと、

- 個人情報等の漏洩、窃取

- 不正な操作(注文や送金等)

などの被害が発生する恐れがあります。

リアルタイムでパスワードを窃取するなど不正アクセスの手口は巧妙化しており、二要素認証は万全な不正アクセス対策とはいえません。

そんな巧妙な不正アクセスを防ぐには、不正検知サービスの導入がおすすめです。

不正検知サービスで不正ログインを防ぐことができれば、被害も最小限に抑えることができ、二次被害の発生を防ぐことができます。

また、不正検知サービスならユーザーの利便性を損なわずに不正ログイン対策が可能です。

不正アクセス対策を強化するなら不正検知サービス「O-PLUX」が有効

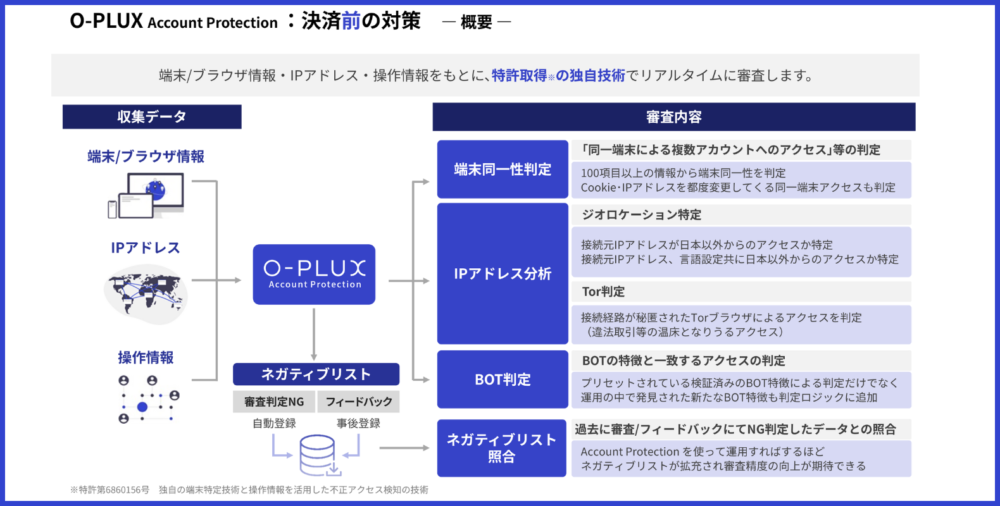

不正ログイン・アクセス対策には、当サイトを運営するCaccoが開発・提供する不正検知サービス「O-PLUX」を導入するのがおすすめです。

「O-PLUX」とは、正しいID・パスワードによるアクセスであっても、本人によるものか不正ログインであるかをリアルタイムに検知するクラウドサービスです。

※参考:Cacco Inc.

「O-PLUX」の働きを分かりやすく説明すると、Webサイトにアクセスしたユーザーのログイン時の挙動や、アクセスした端末情報などを分析し、他人のなりすましによる不正ログインをリアルタイムで検知しています。

また、前章では二要素認証はユーザーの利便性を損なう恐れがあるとご説明しましたが、「O-PLUX」は、怪しいログインにのみ二要素認証を実施することも可能で、正常なユーザーの使い勝手を損なうことなく不正ログイン対策を行えます。

検知した不正ログインにのみ二要素認証を実施することも可能で、正常なユーザーの使い勝手を損なうことなく不正ログイン対策を行えます。

二要素認証のリスクをカバーし、大事な顧客の個人情報や機密データを何としてでも守りたいとお考えの企業様は、以下からぜひ資料をダウンロードしてください。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

まとめ

この記事では、二要素認証の概要や導入・利用時に気を付けるべきポイントについて解説しました。

二要素認証とは、「異なる2つの要素を組み合わせて実施する認証」であり、より正確な本人確認を行えるという特徴があります。

ユーザーが二要素認証のセキュリティを向上させるための注意点として以下の3つが挙げられます。

- 二要素認証の際に使用するデバイスの取り扱いに注意する

- 指紋認証などの生体情報を盗まれないように気を付ける

- 推測されにくいパスワードを設定する

また、事業者が二要素認証を導入する際には以下のようなメリットとリスクがあります。

▼二要素認証を導入するメリット3つ

・個人情報や機密データを守ることができる

・利用顧客に安心感を与えることができる

・コンプライアンスを守ることができる

▼二要素認証を導入するリスク3つ

・ユーザーの利便性を損なう恐れがある

・導入には費用がかかる

・不正者に突破されるリスクがある

不正アクセスの発生件数は年々増加傾向にあり、サービスを提供している側にとって、二要素認証など不正アクセス対策は避けて通れないものです。

しかし、不正アクセス対策を厳重に実施するほど、ログインするのに手間がかかり利便性が低下し、ユーザー離れを招くリスクもあります。

そのため、

- 不正アクセス対策を実施しつつ、利便性を損なわない仕組み

- 二要素認証の突破リスクを考え、より強固な不正検知ができる仕組み

の両立が求められています。

そこでおすすめなのが、不正検知サービス「O-PLUX」です。

「O-PLUX」は

- リアルタイムで不正ログインを検知し、怪しいログインをブロックする

- 人的または機械的な不正アクセスを自動で検知するため、ユーザーの利便性を低下させない

- サイトにJavaScriptタグを挿入するだけなので、導入も簡単でスムーズ

という特徴があります。

「不正アクセス対策とサイトの利便性維持を両立したい」「より強固な不正アクセス対策を行いたい」とお考えの方は、以下からぜひ資料をダウンロードしてください。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

-8-1000x300.png)