「サイバー攻撃はどのような手口で行われるの?」

「サイバー攻撃を未然に防ぐ対策はあるの?」

など、最近よく耳にするサイバー攻撃について疑問や不安を抱いている方はいませんか?

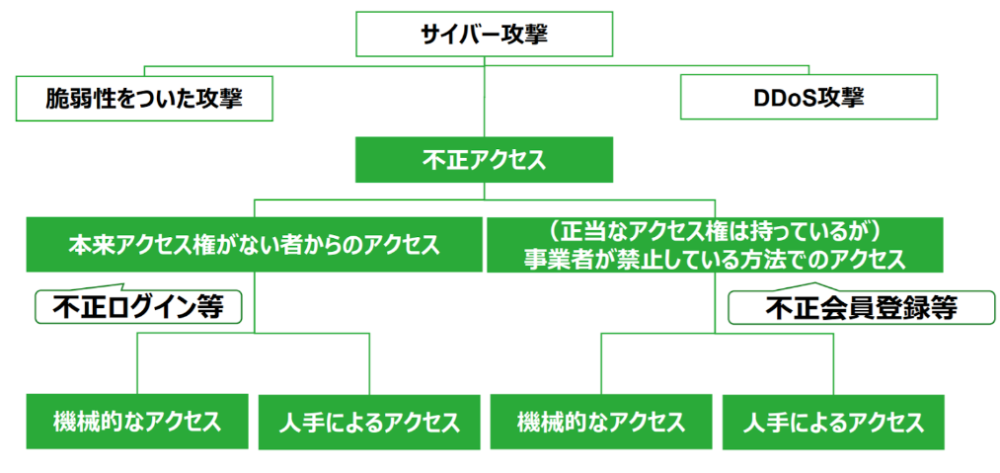

サイバー攻撃とは、サーバーやパソコン、スマホなど情報端末に対してネットワークを使った手口でシステム・データの破壊や窃取、改ざんを行う犯罪行為です。

目的は金銭や個人情報の不正取得、システムの機能停止が挙げられ、企業などの組織や個人が攻撃対象になることもあります。

この記事では、

- サイバー攻撃26個の手口

- 実際に発生したサイバー攻撃の事例2つ

- 【個人・企業が行うべき!】サイバー攻撃を未然に防ぐ対策

などを解説していきます。

サイバー攻撃を理解し、未然に防ぎたいと考えている方はぜひ最後までお読みください。

また企業様向けに、サイバー攻撃をはじめとするインターネットセキュリティに関する情報をまとめたお役立ち資料をご用意していますので、ぜひご活用ください。

本多 舞

目次

サイバー攻撃とは

サイバー攻撃とは、サーバーやパソコン、スマホなど情報端末に対してネットワークを使った手口でシステム・データの破壊や窃取、改ざんを行う犯罪行為です。

サイバー攻撃の対象は、企業や個人、あるいは不特定多数を狙うなどパターンは様々です。

最近のサイバー攻撃の手口は巧妙化していて、その手口も増えつつあり現在では主に26個の手口があると言われています。

もしサイバー攻撃の被害に遭うと、

- マルウェア感染

- 機密情報・個人情報窃取

- データ改ざん

- クレジットカードの不正利用

など被害が大きくなりやすいのが特徴です。

なお、サイバー攻撃の26個の手口については、「3. サイバー攻撃26個の手口を一挙公開!【4つの種類に分けて解説】」でそれぞれ詳しく解説しています。

サイバー攻撃の3つの目的

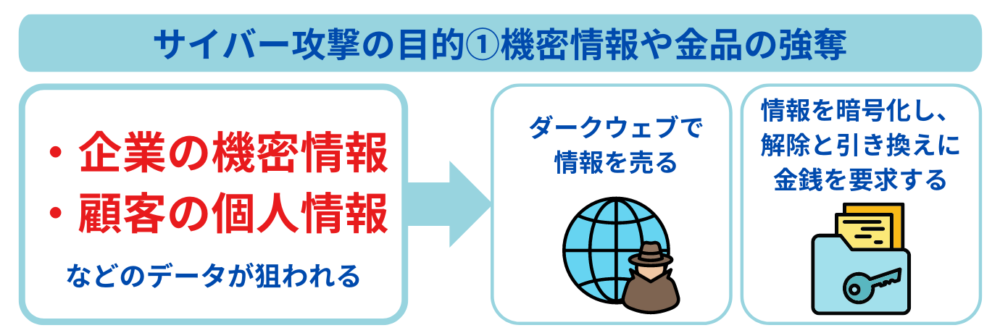

攻撃者がサイバー攻撃を仕掛けるのには、3つの目的があると言われています。

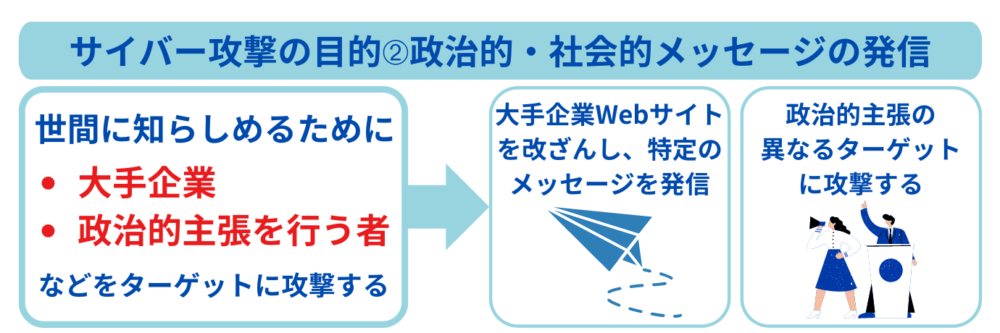

目的➁政治的・社会的メッセージの発信

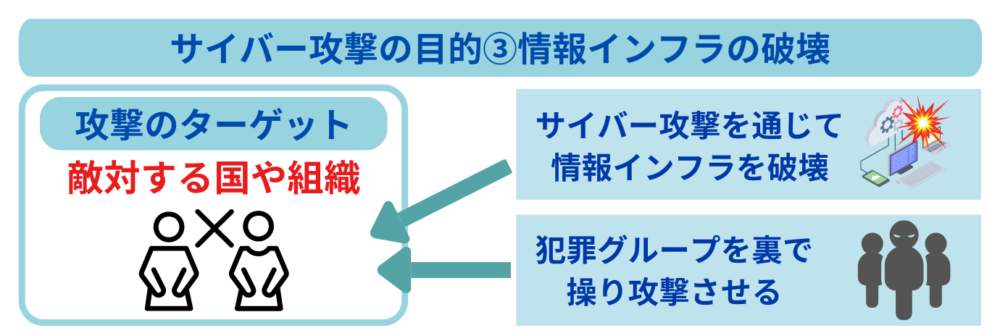

目的③スパイ活動の一環で情報インフラの破壊

目的①の機密情報や金品の強奪では、企業の機密情報や顧客の個人情報など、情報価値が比較的高いと言われるデータが狙われます。

強奪した情報は金銭に換えることが多く、

- ダークウェブで情報を売る

- 強奪した情報を暗号化し、解除と引き換えに金銭を要求する(ランサムウェア)

などがあります。

目的➁の政治的・社会的メッセージの発信では、例えば大手企業のWebサイトを改ざんし、特定のメッセージを発信するケースなどが報告されています。

目的③のスパイ活動の一環で情報インフラを破壊する行為は、敵対する国や組織を攻撃のターゲットにすることが多いです。

例えば、敵対する国や組織に対し、サイバー攻撃を通じて情報インフラを破壊したり、犯罪グループを裏で操り攻撃させたりするケースがあります。

サイバー犯罪者はどれくらい検挙されている?

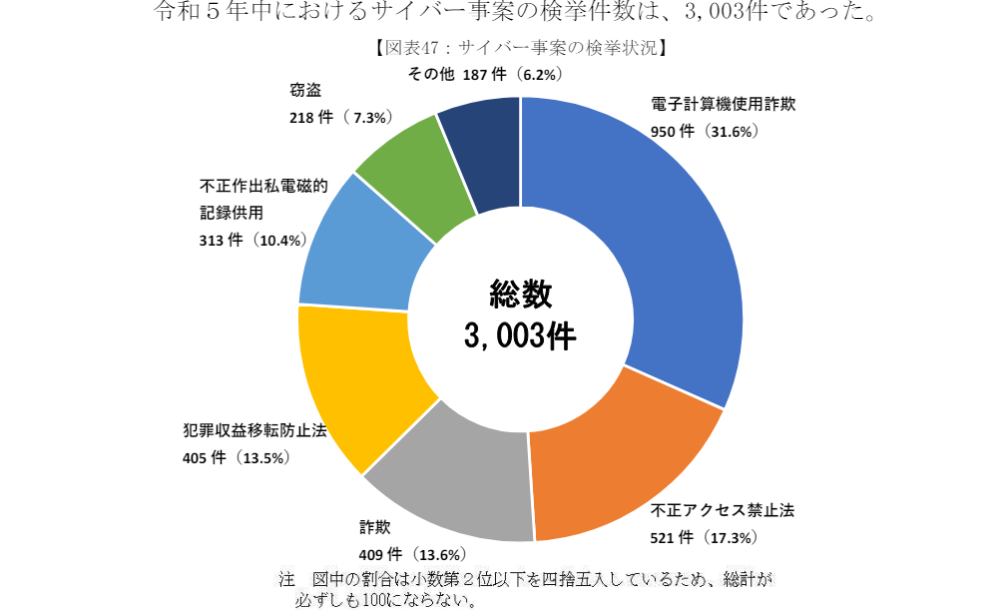

令和5年中におけるサイバー事案の検挙件数は、3,003件であったと警視庁が発表しています。

※引用:警察庁|サイバー企画課

中でも、「電気計算機使用詐欺」と「不正アクセス禁止法」により検挙された件数が全体の半数を占めています。

不正アクセス禁止法:「不正アクセス行為」「アクセスするために情報を不正に取得・保管する行為」「不正アクセス行為を助長する行為」などを禁止する法律

ただしサイバー攻撃は、攻撃者を特定することが難しいケースや国境を越えて攻撃されることも多く、検挙件数よりもっと多くのサイバー攻撃が発生していると思っておきましょう。

サイバー攻撃の対象にされるのは誰?

サイバー攻撃の対象は、大きく分けて「特定の組織」と「個人」に分けられます。

例えば、特定の組織を攻撃対象としたよくある手口は、不正アクセスによる機密情報や顧客情報の窃取です。

また、個人を攻撃対象としたよくある手口は、ID・パスワードの詐取による不正ログインやクレジットカードの不正利用などが挙げられます。

ただし、近年「特定の組織」や「個人」だけではなく不特定多数を狙うサイバー攻撃も報告されています。

サイバー攻撃26個の手口を一挙公開!【4つの種類に分けて解説】

ここからは、サイバー攻撃26個の手口を一挙公開していきます。

サイバー攻撃は今や誰もが脅威にさらされる危険性があることから、どのような攻撃手口があるのかを覚えておくことで危機管理の意識を持つようにしておきましょう。

| サイバー攻撃の種類 | サイバー攻撃の手口(全26個) |

|---|---|

| 特定のターゲットを狙ったサイバー攻撃の手口 | 【手口1】標的型攻撃 【手口2】ランサムウェア 【手口3】サプライチェーン攻撃 【手口4】Emotet(エモテット) 【手口5】APT攻撃(高度標的型攻撃) 【手口6】水飲み場型攻撃 【手口7】クリックジャッキング 【手口8】ドライブバイダウンロード 【手口9】キーロガー 【手口10】ガンブラー攻撃 【手口11】ビジネス詐欺メール |

| 不特定多数を狙ったサイバー攻撃の手口 | 【手口12】フィッシング 【手口13】スミッシング 【手口14】ゼロクリック 【手口15】ビッシング・リバースビッシング 【手口16】ジュースジャッキング攻撃 【手口17】ディープフェイク(フェイクビデオ攻撃) 【手口18】タイポスクワッティング 【手口19】中間者攻撃 |

| Webサーバに負荷をかけるサイバー攻撃の手口 | 【手口20】DoS攻撃/ DDoS攻撃 【手口21】F5アタック |

| OSやWebサイトの脆弱性を狙ったサイバー攻撃の手口 | 【手口22】ゼロデイ攻撃 【手口23】SQLインジェクション 【手口24】フォームジャッキング攻撃 【手口25】OSコマンドインジェクション 【手口26】クロスサイトスクリプティング |

26個のサイバー攻撃について、以下でそれぞれ手口の内容を詳しく紹介していきます。

1. 特定のターゲットを狙ったサイバー攻撃の手口11個

まずは、特定のターゲットを狙ったサイバー攻撃の手口11個を紹介します。

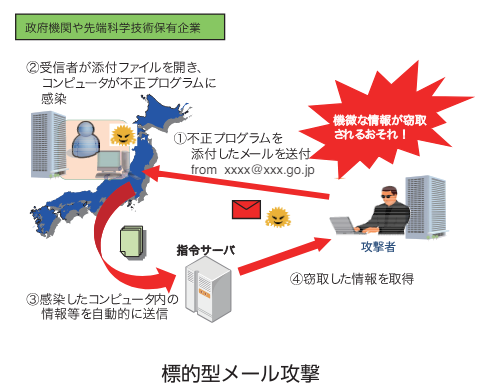

【手口1】標的型攻撃

標的型攻撃とは、特定の組織や個人を明確に狙って行われる手口のサイバー攻撃です。

例えば、ターゲットの知り合いや取引先になりすまして悪意のあるファイルを添付したり、不正サイトへのURLリンクを送るなどして、端末をマルウェアに感染させます。

※引用:警視庁

この攻撃の目的は、機密情報窃取や組織の業務を妨害するなどの具体的な目標を達成することです。

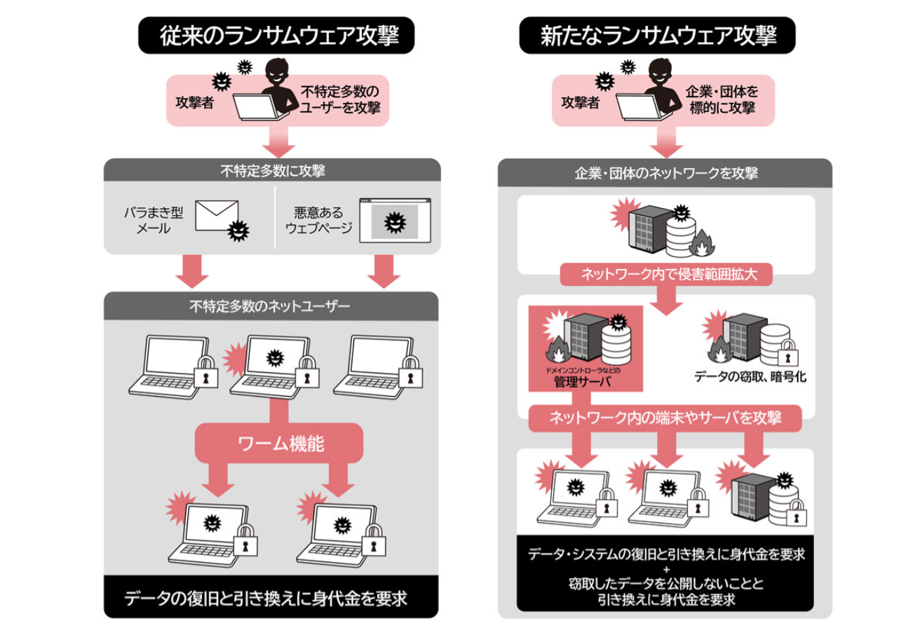

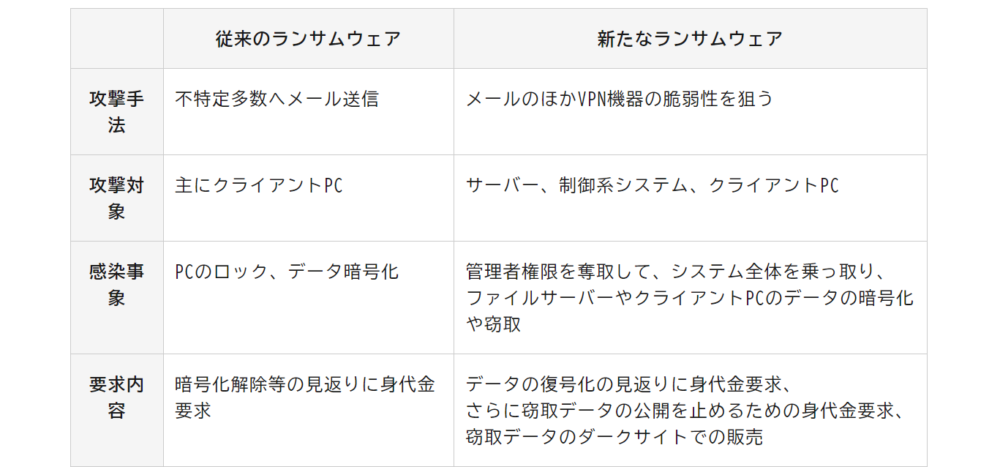

【手口2】ランサムウェア

ランサムウェアとは、ユーザーのデータを暗号化するなどして「人質」とし、データの回復のために「身代金(ransom)」を要求する手口のサイバー攻撃です。

また、復元の対価を要求するだけでなく悪意あるコードが読み込まれ、プログラムやファイルの追加・削除、パスワードの奪取、ネット上から悪意あるプログラムのダウンロードが行われるケースもあります。

ランサムウェアによるサイバー攻撃は、近年被害が急増していて政府も広く注意を促しています。

※引用:政府広報オンライン

上図からも分かるように、ランサムウェアの手口は近年巧妙化してきているので、従来の手口だけではなく新たな手口も想定した対策を行うようにしましょう。

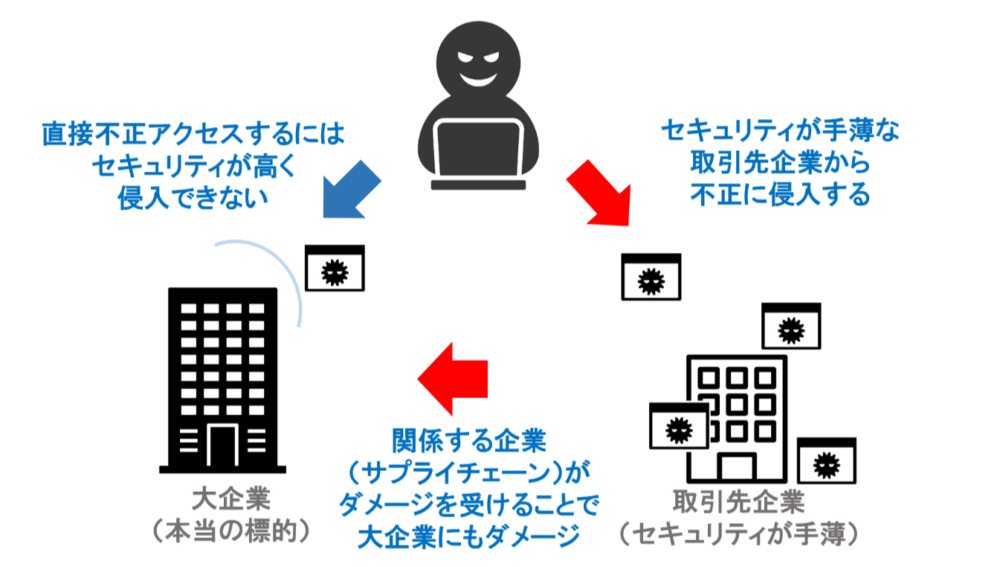

【手口3】サプライチェーン攻撃

サプライチェーン攻撃とは、セキュリティ対策が甘い関連企業や取引先・委託先企業に攻撃を仕掛け、これらの企業を踏み台としてターゲット企業に不正アクセスを行う手口のサイバー攻撃です。

※引用:NTT東日本

中小企業では、大企業ほどセキュリティ対策にコストや人員を費やすことができないので、どうしてもセキュリティ対策が甘くなりがちです。

サイバー犯罪者をそこを狙って攻撃を仕掛け、ターゲットである大企業の機密情報窃取やPCやデータを凍結させて脅迫し、身代金を手にするなどの目的を達成します。

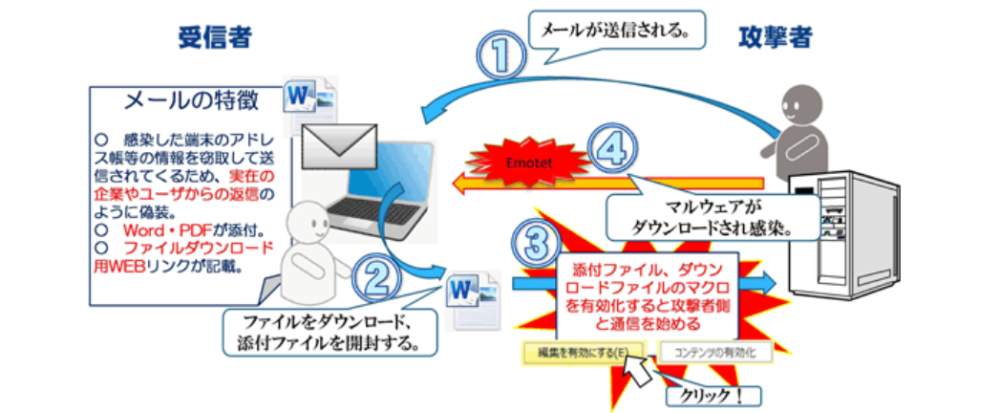

【手口4】Emotet(エモテット)

Emotet(エモテット)とは、メールデータやアカウントなどの情報窃取に加え、他のウイルスへの二次感染のために悪用されるマルウェアのことです。

例えば、知っている人物に装ったメールが届き、添付されたファイルを開いて文章内のURLをクリックするとウイルスに感染する仕組みです。

※引用:栃木県警察

Emotetの怖いところは、感染端末を不正利用してそこからスパムメールを送信するなど、被害が急速に拡大していく恐れがあることです。

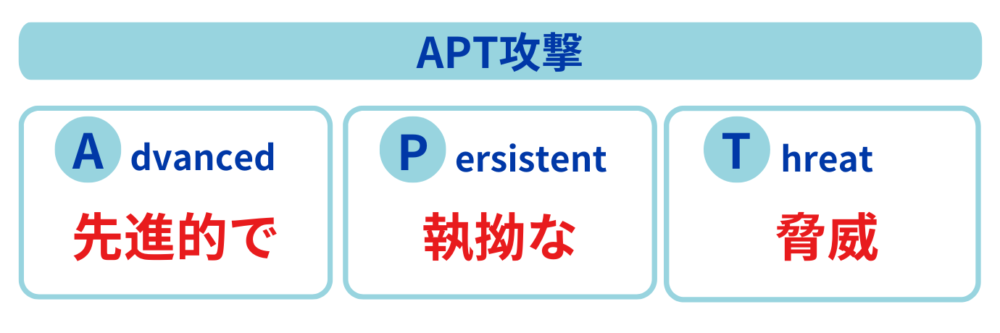

【手口5】APT攻撃(高度標的型攻撃)

APT攻撃(高度標的型攻撃)とは、特定の組織や個人をターゲットに行われる、計画的・継続的なサイバー攻撃のことです。

APT攻撃は「高度標的型」と呼ばれるように、通常の標的型攻撃に比べて高度で手の込んだ手口が特徴です。

ターゲットから継続的に情報を窃取したり、データの改ざんを行うなどが主な目的です。

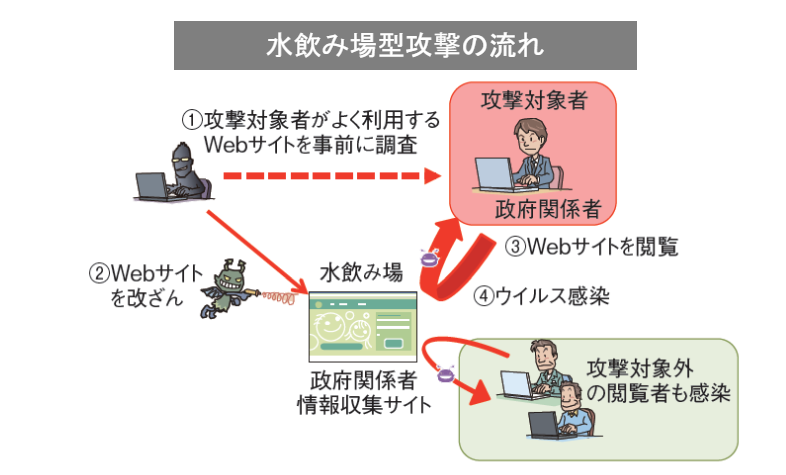

【手口6】水飲み場型攻撃

水飲み場型攻撃とは、特定分野の企業・組織のユーザーを攻撃対象とし、ユーザーが日頃からアクセスするWebサイトを改ざんし、閲覧するだけでマルウェアに感染させる手口のサイバー攻撃です。

「水飲み場」と言われるのは、水を飲みに来た獲物を肉食動物が待ち伏せて襲う狩りの手法にたとえて名付けられました。

水飲み場型攻撃は、特定分野の企業・組織のユーザーを標的としているため、Webサイトの改ざんが発覚しにくく、マルウェアを検知するのに時間がかかることがあります。

【手口7】クリックジャッキング

クリックジャッキングとは、Webサイト上に偽装・隠ぺいしたボタンやリンクを設置し、サイト訪問者を騙してクリックさせるなど意図しない操作をするように誘導させる手口のサイバー攻撃です。

クリックジャッキングが行われる目的は、サイバー攻撃者が何らかの利益を得ることや、サイト訪問者に対して嫌がらせを含めた不利益をもたらすことにあります。

・アカウントを乗っ取られる

・不正プログラムをダウンロードさせられる

・意図しない商品を購入させられる

・Webマイクやカメラを作動させられる

また最近では、SNSのメッセージに含まれているリンクを踏むことで被害に遭うといった事例も数多く報告されています。

【手口8】ドライブバイダウンロード

ドライブバイダウンロードとは、Webサイトを訪問した際に本人の知らないうちに不正プログラムをダウンロード、そしてインストールさせる手口のサイバー攻撃です。

「【手口6】水飲み場型攻撃」に似ていますが、攻撃対象者が閲覧するWebサイトを調査・厳選する水飲み場型攻撃に対し、ドライブバイダウンロードの方がターゲットの絞り込みが緩やかになっています。

【手口9】キーロガー

キーロガーとは、パソコンやキーボードで入力した内容を全て記録できる悪質なソフトウェア・ハードウェアの総称です。

キーロガーは、パソコンやスマホなどのバックグラウンドで静かに稼働して最も重要なデータを窃取するため、非常に危険な手口だと言えます。

想定被害として、個人の場合はクレジットカード情報の不正取得、企業の場合は取引先とのメール内容の不正取得などによる情報漏洩が発生する恐れがあります。

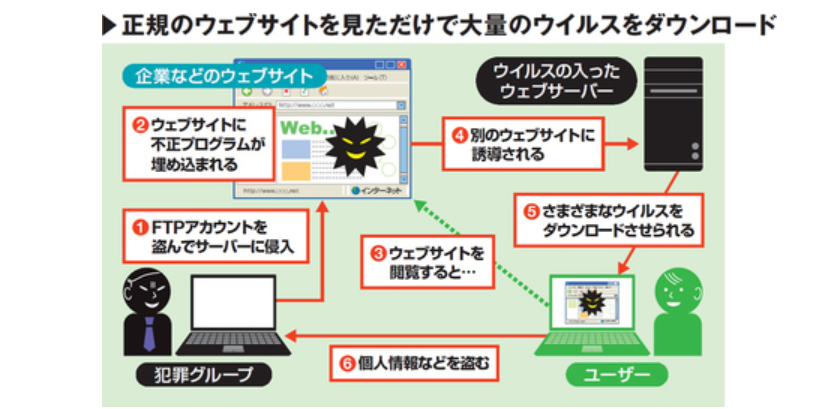

【手口10】ガンブラー攻撃

ガンブラー攻撃とは、Webサイトの改ざんを通して、パソコンを悪意のあるプログラムに感染させて情報を窃取する手口のサイバー攻撃です。

※引用:日経XTECH

この攻撃の恐ろしいところは、悪質なWebサイトが訪問者をマルウェア感染させてしまうのではなく、正規のWebサイトがサイバー攻撃によって訪問者をマルウェア感染させる可能性があるということです。

なお、見た目が正常なWebサイトと変わらないため、閲覧者がサイバー攻撃に気が付きにくいことから被害が拡大しやすいサイバー攻撃です。

【手口11】ビジネス詐欺メール

ビジネス詐欺メールとは、攻撃者が取引先や経営者になりすまし、メールを使って振込先口座の変更を指示するなどして、指定する銀行口座へお金を振り込ませようとする手口のサイバー攻撃です。

この手口は海外の銀行口座を指定してくることが多く、一度送金してしまうとお金の回収が非常に困難になってしまいます。

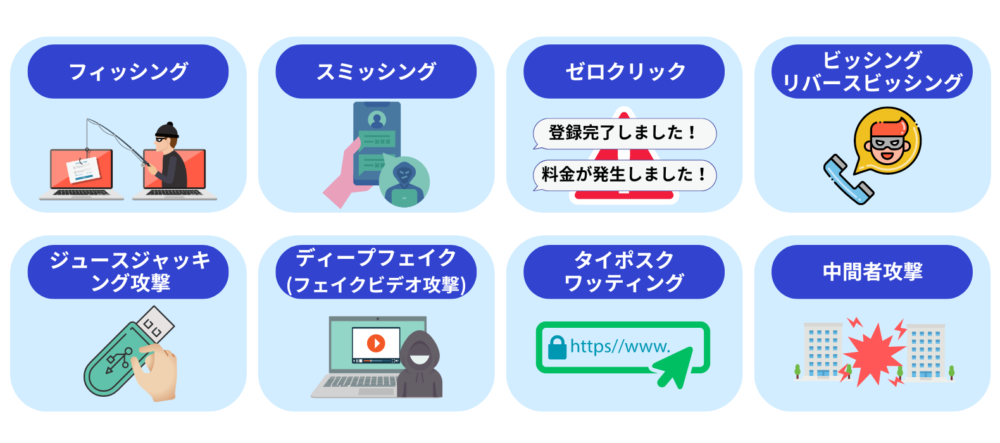

2. 不特定多数を狙ったサイバー攻撃の手口8個

次に、不特定多数を狙ったサイバー攻撃の手口8個を紹介していきます。

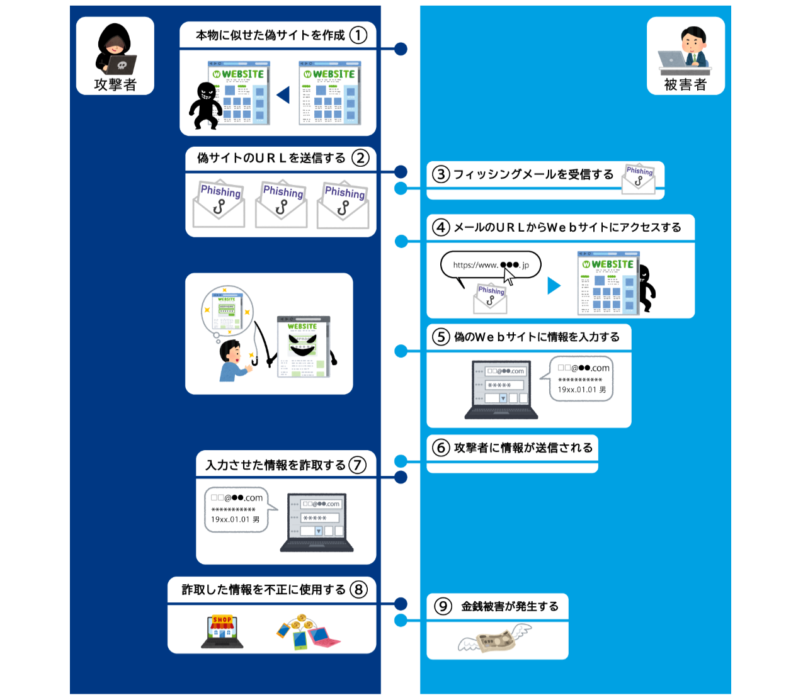

【手口12】フィッシング

フィッシングとは、実在する組織になりすましたメールを送り、添付してあるリンクから偽サイト (フィッシングサイト) に誘導し個人情報を入力させる手口のサイバー攻撃です。

※引用:フィッシング対策協議会

フィッシングで窃取された情報は、ECサイトでクレジットカードを不正利用されたり、個人情報をダークウェブで売買されたりします。

なお、自社のフィッシング対策状況を今すぐチェックしたい企業様は、以下の資料をダウンロードしてご活用ください。

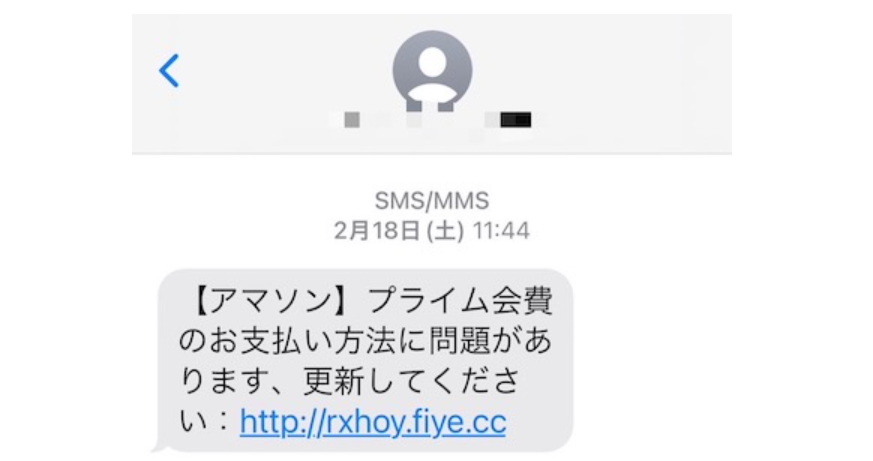

【手口13】スミッシング

スミッシングとは、「SMS」と「フィッシング」を合わせた造語で、SMSを使ったフィッシング詐欺のことです。

スミッシングの特徴として、不安にさせたり確認を煽るようなメッセージを送り、心理的に追い込むことで判断力を失わせてURLをクリックさせるケースが多いです。

※当サイトを運営する担当者の個人携帯宛に実際に届いたメッセージ

スミッシングの目的や被害を防ぐ対策については、以下の記事でも詳しく解説しているので参考にしてください。

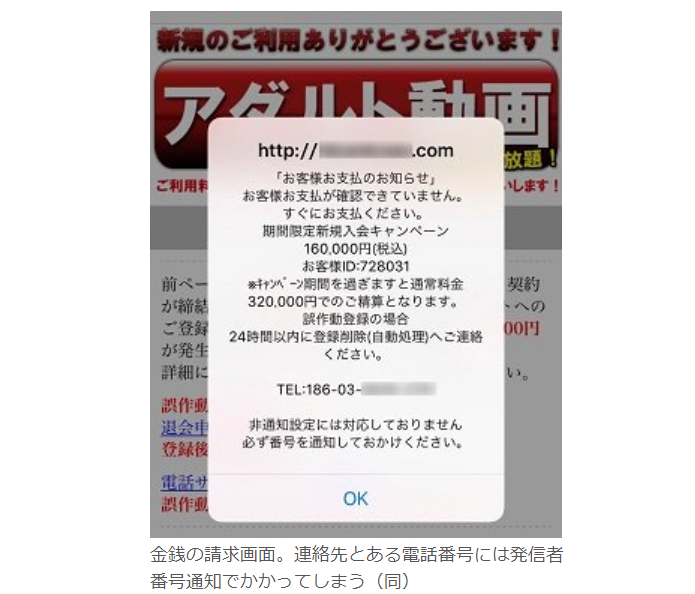

【手口14】ゼロクリック

ゼロクリックとは、Webページに突然「登録が完了しました」や「料金が発生しました」などのメッセージを表示し、訪問者に金銭を要求する手口のサイバー攻撃です。

※引用:ITmedia

メッセージの中には不正者の電話番号が記載されているケースも多く、電話をかけてしまうと電話番号が知られてしまうので金銭の要求が悪化する場合もあります。

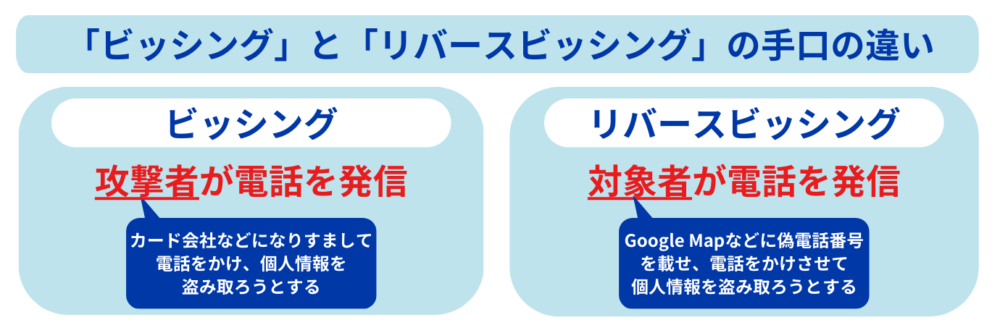

【手口15】ビッシング・リバースビッシング

ビッシングは、カード会社や銀行関係者になりすまして被害者に電話をかけ、個人情報を盗み取ろうとする手口のサイバー攻撃です。

また、リバースビッシングは攻撃者が設定した電話番号に対象者が電話をかけるように仕向け、個人情報を聞き出そうとする手口のことです。

攻撃者と対象者、どちらが電話を発信するかがビッシングとリバースビッシングの違いになります。

ビッシングの手口の詳細や、防ぐ対策については以下の記事でも詳しく解説しているので参考にしてください。

【手口16】ジュースジャッキング攻撃

ジュースジャッキング攻撃とは、公共のUSBポートに細工をすることで、接続した端末から情報を盗んだり不正プログラムをインストールしたりする手口のサイバー攻撃です。

細工されたUSBポートは一見通常の充電ポートに見えますが、接続してしまうと、

- マルウェアに感染する

- 個人情報を搾取される

- 端末を遠隔操作される

などの被害が発生します。

【手口17】ディープフェイク(フェイクビデオ攻撃)

ディープフェイク(フェイクビデオ攻撃)とは、AIの技術を応用して作られた偽の動画や音声を悪用する手口のサイバー攻撃です。

例えば、政治家や芸能人本人が発言しているように見せかけることで、本人の信用を傷つけるだけでなく社会情勢に大きな影響を与える可能性があります。

また、最近では企業をターゲットにするケースも増えており、なりすましによる金銭的被害や情報セキュリティへの攻撃が欧米を中心に報告されています。

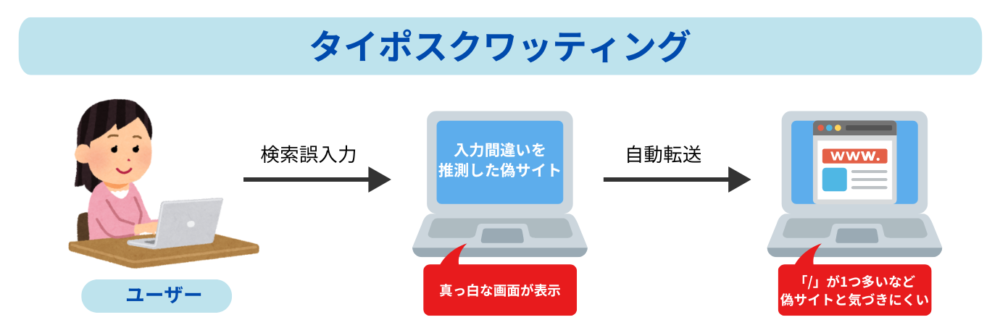

【手口18】タイポスクワッティング

タイポスクワッティングとは、ユーザーの検索入力ミスを狙い、正規のURLに似せた偽のサイトを作成し誘導する手口のサイバー攻撃です。

タイポスクワッティングの目的は主に、

- 偽サイトのアクセス数を増やし不正に広告収入を得る

- マルウェアに感染させて個人情報を窃取する

などです。

2000年代前半から存在する古い攻撃の手法ですが、現在でも利用されている手口です。

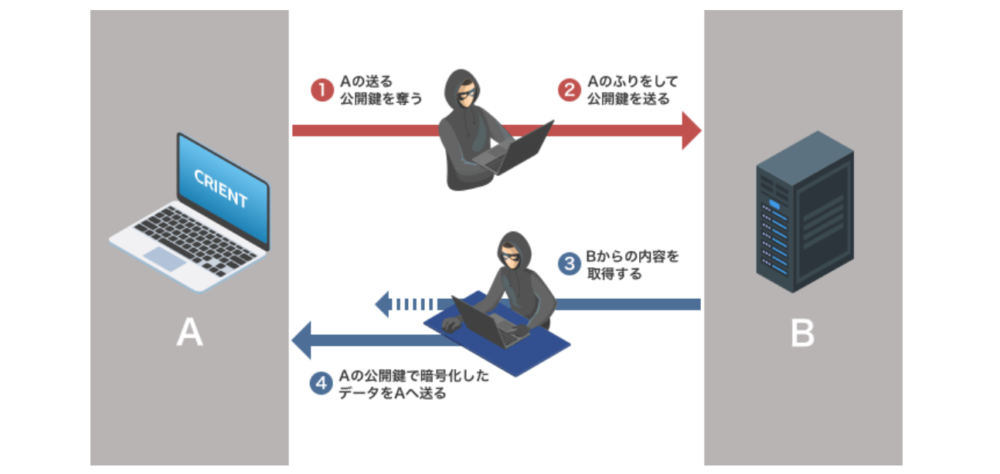

【手口19】中間者攻撃

中間者攻撃とは、二者間の通信を特別なソフトウェアなどの不正な手段を利用して内容を取得する手口のサイバー攻撃です。

通常、インターネットを使用しホームページやサイトを見る時は、「公開鍵暗号」というシステムを用いて情報のやり取りを行います。

もいし中間者攻撃が行われてしまうと、以下のように公開鍵を奪われることでなりすまし被害が発生し、やりとりの内容を盗み見られるだけではなくデータが改ざんされる恐れもあります。

※引用:OFFICE 110

中間者攻撃を行う目的は主に、機密データや個人情報、金銭の窃取などが挙げられます。

3. Webサーバに負荷をかけるサイバー攻撃の手口2個

次に、負荷をかけるサイバー攻撃の手口2個を紹介していきます。

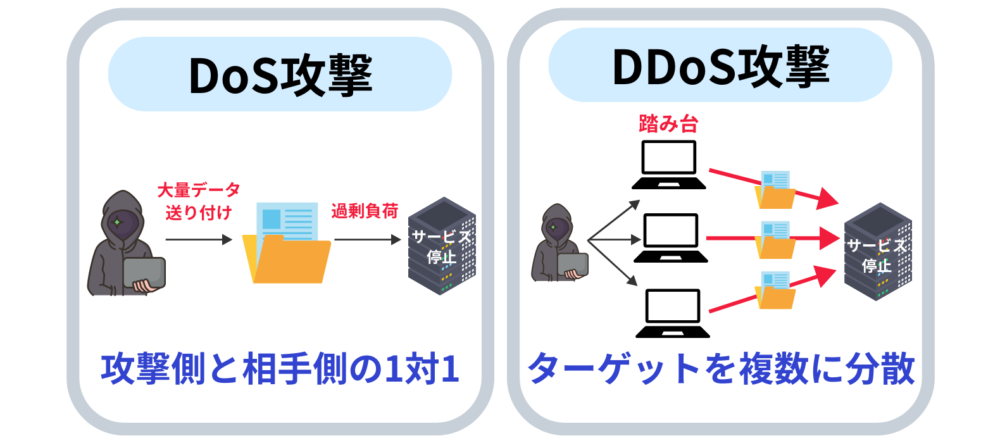

【手口20】DoS攻撃/ DDoS攻撃

DoS攻撃とDDoS攻撃は、どちらも攻撃用マシンを使って特定のターゲットに一斉攻撃を行う手口のサイバー攻撃です。

DoS攻撃は攻撃側と相手側の1対1、DDoS攻撃はターゲットを複数に分散(Distribute)して行うという特徴があります。

DoS攻撃とDDoS攻撃の2つを比較すると、DDoS攻撃の方が防御が難しいと言われています。

なぜなら、攻撃用マシンも複数に分かれ、攻撃開始まで完全な特定が厳しくなるためです。

【手口21】F5アタック

F5アタックとは、Webサイトに対して大量のリロード(再読み込み)を繰り返し、サーバーに過剰負荷をかける手口のサイバー攻撃です。

F5アタックはDoS攻撃の一種であり、サービスの中断を目的としています。

ただし、単にサービスが一時的に中断するという問題に加え、顧客満足度の低下やブランドイメージの低下といった深刻な被害を招く恐れがあります。

4. OSやWebサイトの脆弱性を狙ったサイバー攻撃の手口5個

最後に、OSやWebサイトの脆弱性を狙ったサイバー攻撃の手口5個を紹介していきます。

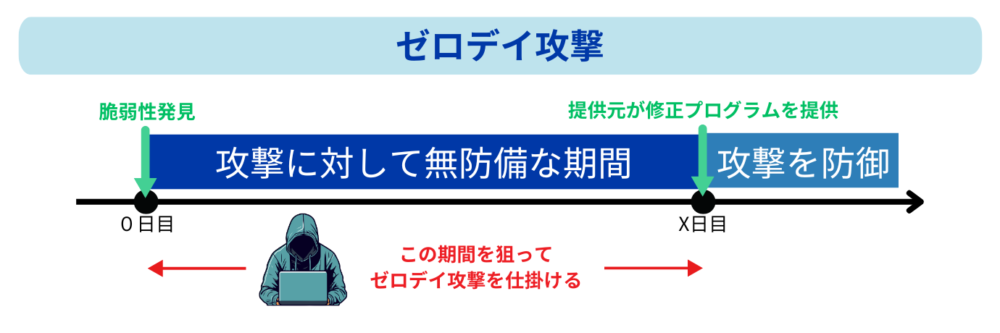

【手口22】ゼロデイ攻撃

ゼロデイ攻撃とは、アプリケーションやソフトウェアの脆弱性に付け込んで、マルウェア感染などのサイバー攻撃を仕掛ける手口です。

「攻撃に対して無防備な期間」を狙って攻撃を仕掛けてくるので、セキュリティを強化している企業や組織でも攻撃を受けやすいといった特性があります。

ゼロデイ攻撃を受けてしまった場合、

・機密情報の窃取

・マルウェアに感染する

・コンピュータが乗っ取られる

といった被害が発生する恐れがあります。

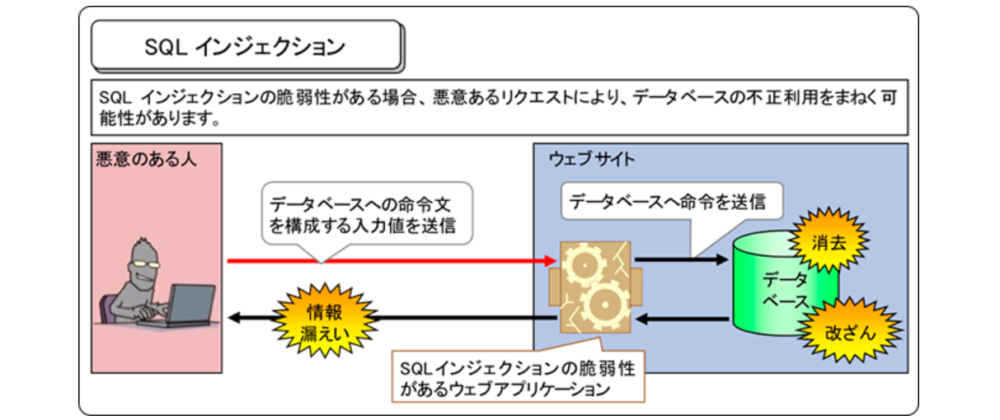

【手口23】SQLインジェクション

SQLインジェクションとは、Webアプリケーションの設計上の欠陥・脆弱性を悪用し、悪意のあるSQL文(データベースを操作するための言語)をデータベース操作の一部に注入する手口のサイバー攻撃です。

この攻撃を受けてしまうと、サイバー攻撃者にデータベースの操作をされてしまい、個人情報の窃取やデータ改ざんといった被害に遭う恐れがあります。

【手口24】フォームジャッキング攻撃

フォームジャッキング攻撃とは、ECサイトや購入ページの入力フォームを改ざんし、クレジットカード情報などの個人情報を窃取する手口のサイバー攻撃です。

この攻撃では、直接ユーザーに入力させるため情報の精度が高く、クレジットカードの不正利用や不正ログインなど高確率で被害に遭う恐れがあります。

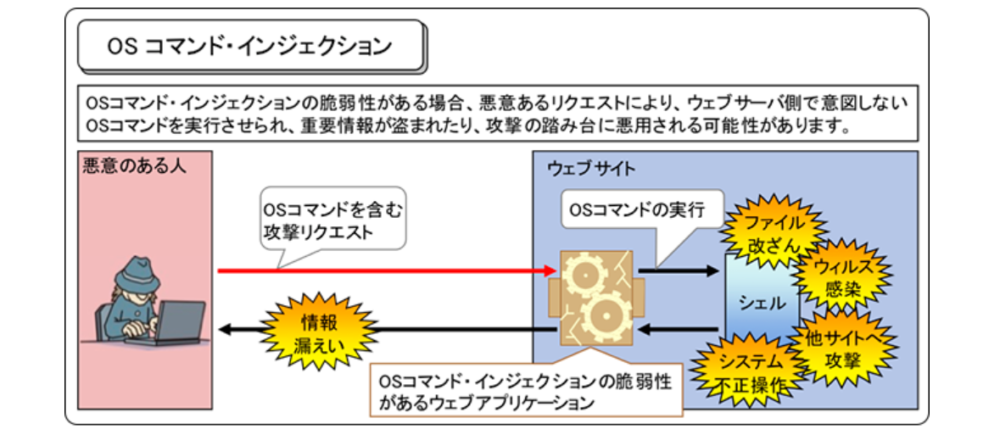

【手口25】OSコマンドインジェクション

OSコマンドインジェクションとは、Webサーバーへのリクエストの中に不正なコマンド(命令文)を注入することで、サーバー側に意図しない不正な命令を実行させる手口のサイバー攻撃です。

具体的に説明すると、お問い合わせフォームなどにシェル機能を操作させる不正な文字列を混入させ、脆弱性があるWebサイトで不正操作を行います。

この命令を受け取ったサーバーがOSに誤った命令をしてしまうと、サーバー内のファイルが改ざんされたり、削除や情報流出といった被害が発生する恐れがあります。

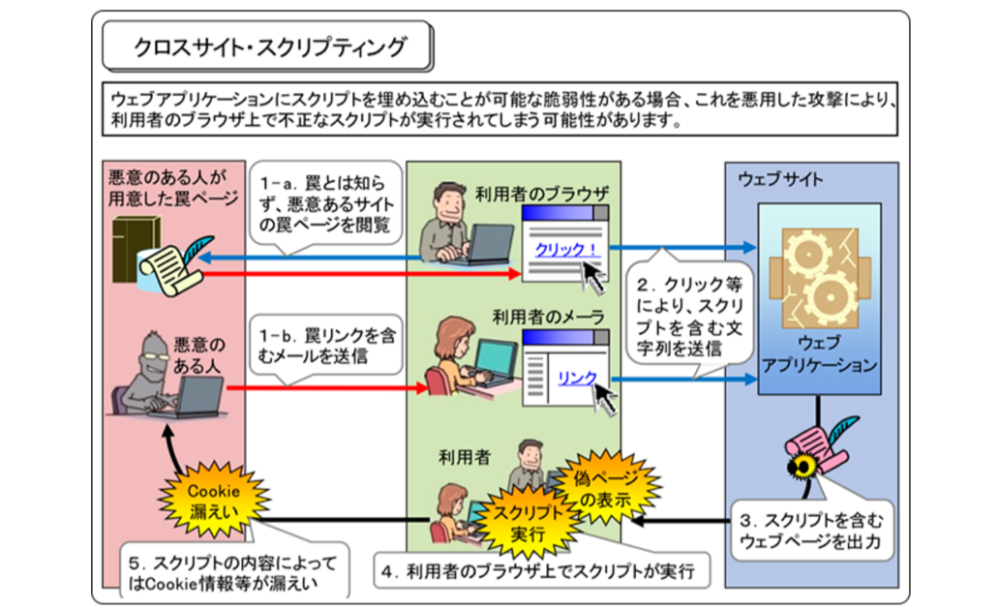

【手口26】クロスサイトスクリプティング

クロスサイトスクリプティングとは、Webサイトの脆弱性を利用して、HTMLに不正なスクリプトを埋め込む手口のサイバー攻撃です。

クロスサイトスクリプティングの対象になりやすいのは、

- ユーザーからの入力内容をもとにWebページを生成するサイト(アンケートサイト、サイト内検索、ブログ、掲示板など)

- Webアプリケーション(X、FacebookなどのSNS)

です。

攻撃者は、これらのサイトやアプリケーションに罠を設置し、ユーザーがリンクをクリックすると別のWebサイトに遷移させて個人情報を窃取したりマルウェアに感染させたりします。

なお、ここまで紹介してきた手口のサイバー攻撃に遭ってしまった時は、以下の対応手順マニュアルをご活用ください。

実際に発生したサイバー攻撃の事例2つ

ここでは、実際に発生したサイバー攻撃の事例を2つ紹介します。

- 【事例1】大手光学ガラスメーカー「HOYA」

- 【事例2】大手住宅メーカー「積水ハウス」

サイバー攻撃の脅威を知ることで、被害に遭う前の対策がどれだけ重要であるかを知ることができるでしょう。

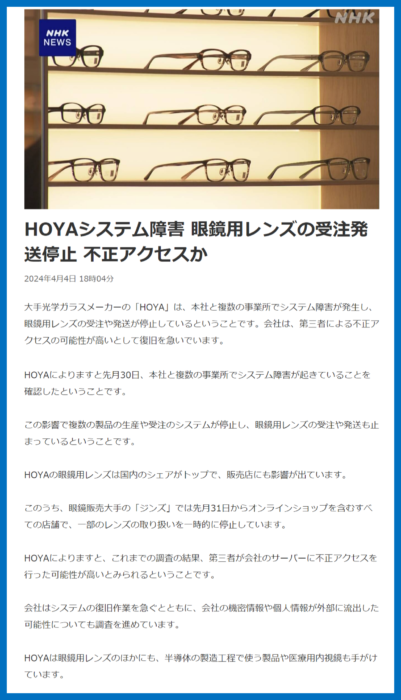

【事例1】大手光学ガラスメーカー「HOYA」

1つ目は、大手光学ガラスメーカー「HOYA」が第三者による不正アクセスで、本社と複数の事業所でシステム障害が発生し、眼鏡用レンズの受注や発送が一時的に停止した事例です。

※引用:NHK

このサイバー攻撃により、眼鏡用レンズ国内シェアトップということで、販売店にも大きな影響が出ました。

また、特定のサーバーにアクセスされてしまい、ファイルの一部が盗まれたことが確認されたということです。

【事例2】大手住宅メーカー「積水ハウス」

2つ目は、大手住宅メーカー「積水ハウス」がサイバー攻撃により29万人超の個人情報が漏洩した事例です。

※引用:日経XTECH

2008年~2011年にフォトギャラリーとして使用し、現在は運用していないページのセキュリティー設定に不備があり、そこからサイバー攻撃を受け情報漏洩したということです。

今回のサイバー攻撃の手口は、データベースに命令文(SQL文)を送りつけて情報を不正に入手する「SQLインジェクション」だったと発表されています。(【手口23】SQLインジェクション)

【個人・企業が行うべき!】サイバー攻撃を未然に防ぐ対策

前章で実際にサイバー攻撃の事例を紹介しましたが、被害の大きさから、サイバー攻撃を未然に防ぐ対策がどれだけ重要であるかお分かりいただけたことでしょう。

ここでは、行うべきサイバー攻撃対策について「個人」と「企業」に分けてそれぞれ詳しく紹介していきます。

個人が行うべき対策3つ

サイバー攻撃を未然に防ぐために、個人が行うべき対策は3つです。

- OSやソフトウェアを最新版にアップデートする

- 怪しいメールやURLは開かない

- マルウェアの検知が可能なセキュリティソフトを導入する

それぞれの対策について、以下で詳しく解説していきます。

【対策1】OSやソフトウェアを最新版にアップデートする

今からできるサイバー攻撃対策として効果的なのは、WindowsやmacなどのOSやソフトウェアを最新版にアップデートすることです。

なぜ効果的かと言うと、OSやソフトウェアの更新は、見つかった脆弱性を修正している場合があるからです。

最近アップデートしていなかった方は、今すぐ最新版にアップデートしてセキュリティを強化しておきましょう。

【対策2】怪しいメールやURLは開かない

不正者が送ってくる怪しいメールやURLをクリックしないように意識することで、マルウェアの感染を防止できます。

少しでも怪しく感じたり違和感があるメールは、クリックする前に周りの人に開いてもいいか意見を求めるようにしてください。

なお企業の従業員をターゲットにして、会社の機密情報を窃取するために怪しいメールを送り付けてくるサイバー攻撃者もいるので、十分注意するようにしましょう。

【対策3】マルウェアの検知が可能なセキュリティソフトを導入する

マルウェアに感染してしまっても被害を最小限に抑えるためには、セキュリティソフトを導入しておくことも大事です。

コストはかかりますが、もしマルウェア感染により個人情報が漏洩してしまった場合は、最悪クレジットカードの不正利用など金銭的な被害が発生する恐れもあります。

自身に合ったセキュリティソフトを選んで、サイバー攻撃対策を万全に行うようにしましょう。

企業が行うべき対策5つ

サイバー攻撃を未然に防ぐために、企業が行うべき対策は5つです。

- 二段階認証や多要素認証を取り入れる

- ID・パスワードを変更する

- アプリケーションやソフトウェアのアップデートを行う

- 従業員教育を徹底する

- 不正検知サービスを導入する

それぞれの対策について、以下で詳しく解説していきます。

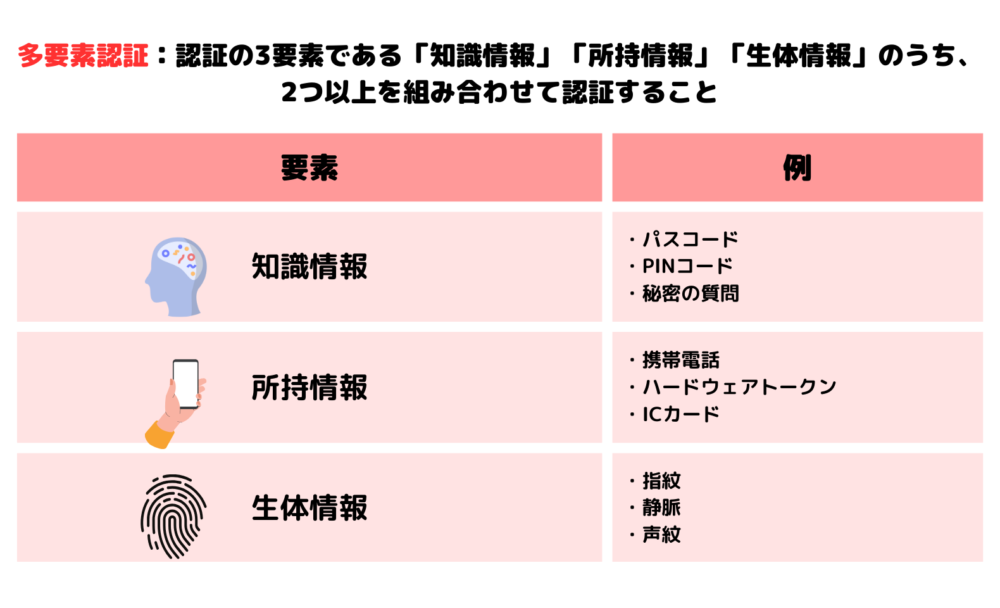

【対策1】二段階認証や多要素認証を取り入れる

二段階認証や多要素認証を取り入れて認証の回数を増やすことは、サイバー攻撃対策の1つだと言えるでしょう。

サイバー攻撃を防ぐためには、まずセキュリティを高める必要があり、二段階認証や多要素認証はセキュリティを高めることができる有効な手段です。

まだ取り入れていない企業様は、早急に二段階認証や多要素認証を取り入れてセキュリティを高めておくようにしましょう。

【対策2】ID・パスワードを定期的に変更する

ID・パスワードを定期的に変更することは、基本的なサイバー攻撃対策です。

また、ID・パスワードは予測不可能なものに設定すること、他のサイトで使い回さないように注意してください。

実際に、ID・パスワードが流出してサイバー攻撃を受ける企業も多いので、ID・パスワードの設定・管理・変更を社内全体で徹底して行うようにしましょう。

【対策3】ソフトウェアやアプリケーションのアップデートを行う

ソフトウェアやアプリケーションのアップデートを行うことも、サイバー攻撃を防ぐためには大事なことです。

アップデートを行わないでいると、セキュリティの脆弱性によりサイバー攻撃を受けやすくなります。

先程もお伝えしましたが、セキュリティの脆弱性を狙った手口のサイバー攻撃が非常に多いので、セキュリティの強化は徹底して行うようにしましょう。

【対策4】従業員教育を徹底する

サイバー攻撃を未然に防ぐためには、従業員のセキュリティ教育を徹底するようにしましょう。

サイバー攻撃による情報漏洩が発生する原因の1つに、従業員のミスによるヒューマンエラーも多いと言われています。

よって、従業員のセキュリティ教育を徹底して、従業員1人1人が自社のサイバー攻撃を防ぐための意識を持つことが重要です。

【対策5】不正検知サービスを導入する

サイバー攻撃対策で最も有効とされているのが、不正検知サービスを導入することです。

不正検知サービスとは、不正アクセス・ログインを検知して未然に不正アクセスやサイバー攻撃を防ぐことができるクラウドサービスです。

ここで紹介している対策をどれだけ徹底したとしても、完全にサイバー攻撃を防ぐことは難しいです。

よって、不正検知サービスとその他の対策を併用して行うことで、サイバー攻撃を受けるリスクを最小限に抑えることができるのです。

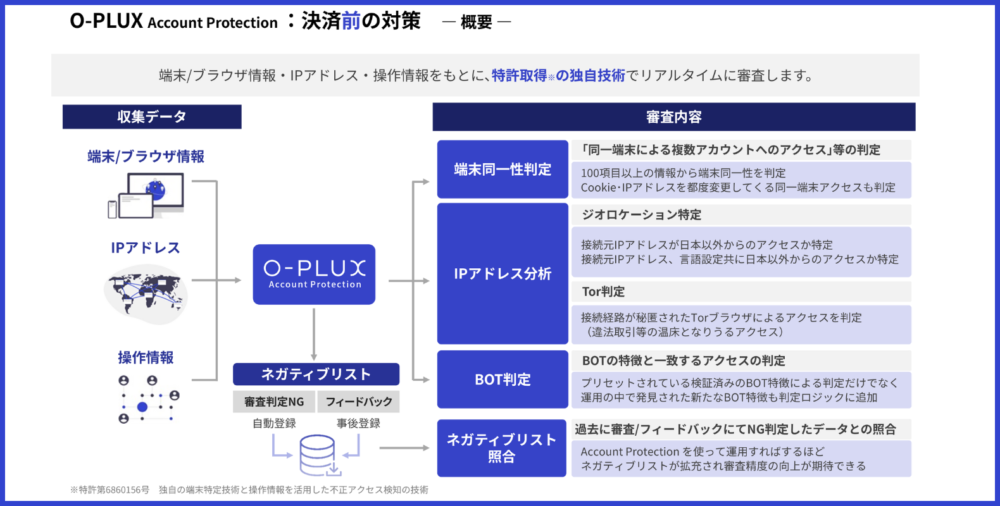

サイバー攻撃対策には不正検知サービス「O-PLUX」の導入がおすすめ

数ある不正検知サービスの中でも、サイバー攻撃対策におすすめなのは、不正検知サービス「O-PLUX」です。

「O-PLUX」は、当サイトを運営するCaccoが開発・提供している不正検知サービスです。

「O-PLUX」の機能の特徴は、以下の図をご覧ください。

※参考:Cacco Inc.

また、「O-PLUX」で対策可能な不正被害はいくつかあり、

- 顧客情報漏洩

- 顧客情報改ざん

- クレジットカード不正利用

- 買い占め/転売

- 詐欺行為

- ポイント不正交換

などです。

「O-PLUX」について興味がある企業様は、以下をクリックしてお気軽にお問い合わせください。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

まとめ

この記事では、サイバー攻撃の26個の手口や事例、未然に防ぐ対策などを解説してきました。

サイバー攻撃といっても様々な手口があり、その手口1つ1つがもたらす被害の大きさをお分かりいただけたことでしょう。

また、サイバー攻撃の手口は日々巧妙化してきていて、攻撃者はセキュリティの脆弱性などのわずかな隙を狙って巧みに攻撃を仕掛けてきます。

よって、このようなサイバー攻撃に対抗していくためには、まずは個人・企業それぞれができる対策を行う必要があります。

個人が行うべき対策は主に3つあります。

- OSやソフトウェアを最新版にアップデートする

- 怪しいメールやURLは開かない

- マルウェアの検知が可能なセキュリティソフトを導入する

また、企業が行うべき対策は主に5つあります。

- 二段階認証や多要素認証を取り入れる

- ID・パスワードを変更する

- アプリケーションやソフトウェアのアップデートを行う

- 従業員教育を徹底する

- 不正検知サービスを導入する

サイバー攻撃の脅威から自分自身や会社を守るためにも、今回紹介した対策を行い、セキュリティ強化を徹底するようにしましょう。

-8-1000x300.png)