「ビジネスメール詐欺とはなに?」

「ビジネスメール詐欺にはどんな対策が必要?」

など、ビジネスメール詐欺について知りたい方はいませんか?

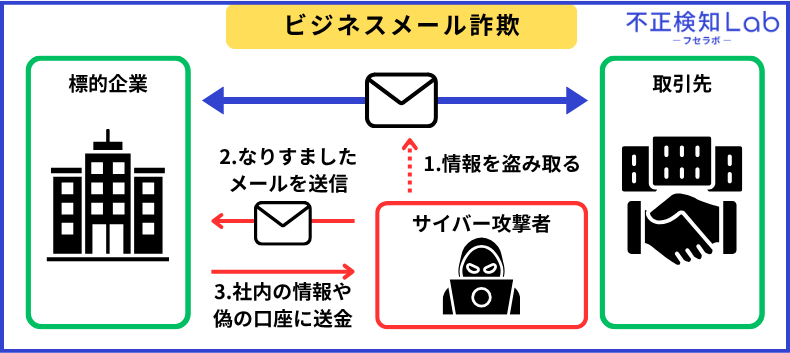

ビジネスメール詐欺(BEC)とは、悪意のある攻撃者が企業の社長や取引先、弁護士などに巧妙になりすましたメールを送り、従業員を騙して偽の口座へ多額の送金をさせる詐欺の手口です。

ビジネスメール詐欺対策を怠ると、多額の金銭的な被害だけでなく、取引先からの信頼や企業のブランド価値までを下げてしまう可能性があります。

この記事では、

- ビジネスメール詐欺の8つの手口

- 【最新】実際に国内外で起きたビジネスメール詐欺事例3選

- 企業が行うべきビジネスメール詐欺対策5つ

などを解説していきます。

本記事を読んで、ビジネスメール詐欺について理解し、実際に被害に遭わないように気おつけましょう。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

目次

ビジネスメール詐欺(BEC)とは?

ビジネスメール詐欺(BEC)とは、サイバー攻撃者が標的の企業と取引先の情報を盗み取り、社長や取引先・弁護士などに巧妙になりすましたメールを送り、従業員を騙して偽の口座へ多額の送金をさせる詐欺の手口です。

ある日突然、社長や取引先の方から「業務効率化のためLINEを教えてほしい」「至急、指定の口座にお金を振り込んで欲しい」というメールが送られてくることがあります。

これが典型的なビジネスメール詐欺の手口となっています。

またビジネスメール詐欺は、独立行政法人 情報処理推進機構が公開している情報セキュリティ10大脅威2026にランクインしている危険な詐欺の1つです。

※引用:独立行政法人 情報処理推進機構

ここからは、なぜ犯罪者が企業や取引先の人になりすまして、ビジネスメール詐欺を行うのか目的を見ていきましょう。

ビジネスメール詐欺を行う犯罪者の目的は?

ビジネスメール詐欺を行う犯罪者の目的は、主に3つあります。

- 金銭の詐取

- 機密情報や個人情報の詐取

- 取引先や関連企業への踏み台

ビジネスメール詐欺を行う一番最も多い目的は、直接的な「金銭の詐取」です。

また、企業の機密情報や個人情報を狙った犯罪者や、自社を踏み台に本来の標的である取引先や関連企業へ攻撃を仕掛ける犯罪者もいます。

具体的な手口については、『ビジネスメール詐欺の8つの手口』で紹介していますのでぜひご覧ください。

ビジネスメール詐欺は誰が狙われる?

ビジネスメール詐欺は、経営者や経理・財務部門の担当者、取引先担当者など資金を扱える人が狙われやすいです。

攻撃者は、社長や取引先になりすましを行い、「緊急のためお金を指定の口座に送ってほしい」など、巧妙な口実で偽の口座に送金を指示します。

事前に取引先などのメールを盗み見られている可能性もあり、実際のやり取りと似ているため社内の人間でも確認を怠ると詐欺に遭ってしまうケースがあります。

一度送金してしまうと資金を取り返すのは困難なため、少しでも不信感や違和感を感じた場合は、社内の人間や取引先とメール以外で直接連絡を取りましょう。

「ビジネスメール詐欺」と「フィッシング詐欺」の違い

標的にするターゲットや詐欺を行う目的、詐欺の手口など多くのことが異なります。

以下の表に「ビジネスメール詐欺」と「フィッシング詐欺」の違いをまとめました。

| ビジネスメール詐欺 | フィッシング詐欺 | |

| ターゲット | 特定の企業の経営者や社員、財務部門の担当者・取引先など | 不特定多数のユーザーを偽サイトへ誘導 |

| 詐欺を行う目的 | 金銭の詐取や送金 | ユーザーのID・パスワード・個人情報の窃取 |

| 詐欺の手口 | 社長や役員などのなりすまし、偽の請求書を送って別口座へ振り込ませる | 「アカウントが凍結された」等のメールで偽サイトに誘導し、ID・パスワード等を入力させる |

| 詐欺の特徴 | 巧妙で実際のやり取りと区別がつきにくい | 比較的区別がつきやすい |

| 被害規模 | 1件当たりの被害額が高額 |

個人情報やアカウントが乗っ取られる |

※表でまとめている違いは1例であり、他のターゲットや目的・手口などで詐欺が行われている場合もあります。

また、フィッシング詐欺について詳しく知りたい方は、以下の記事で詳しく解説していますのでぜひご覧ください。

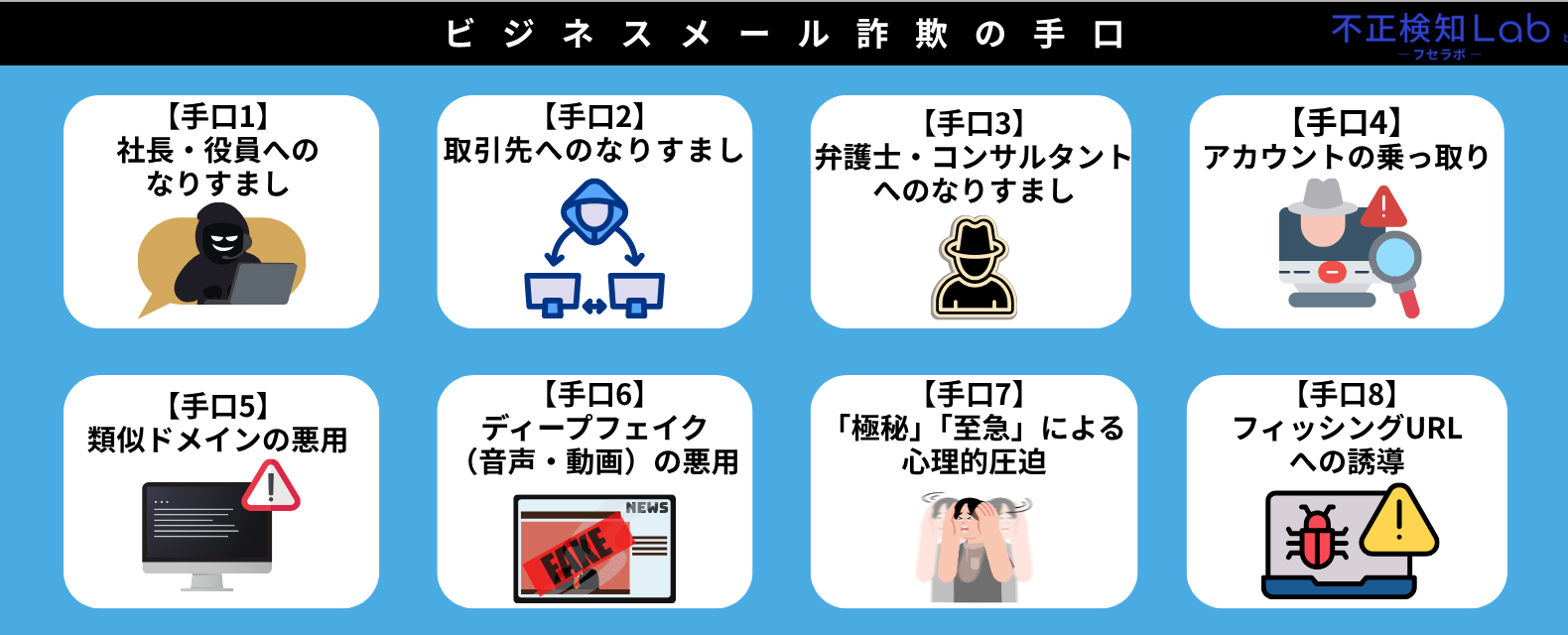

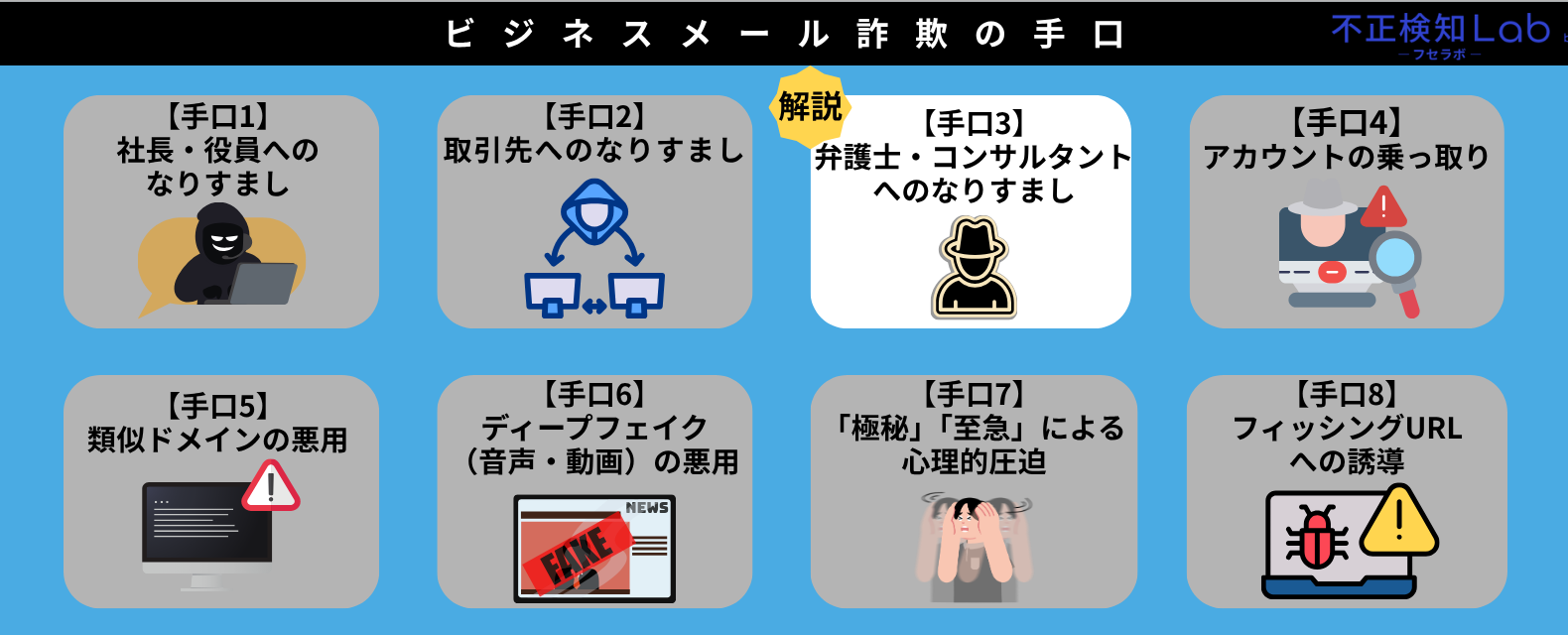

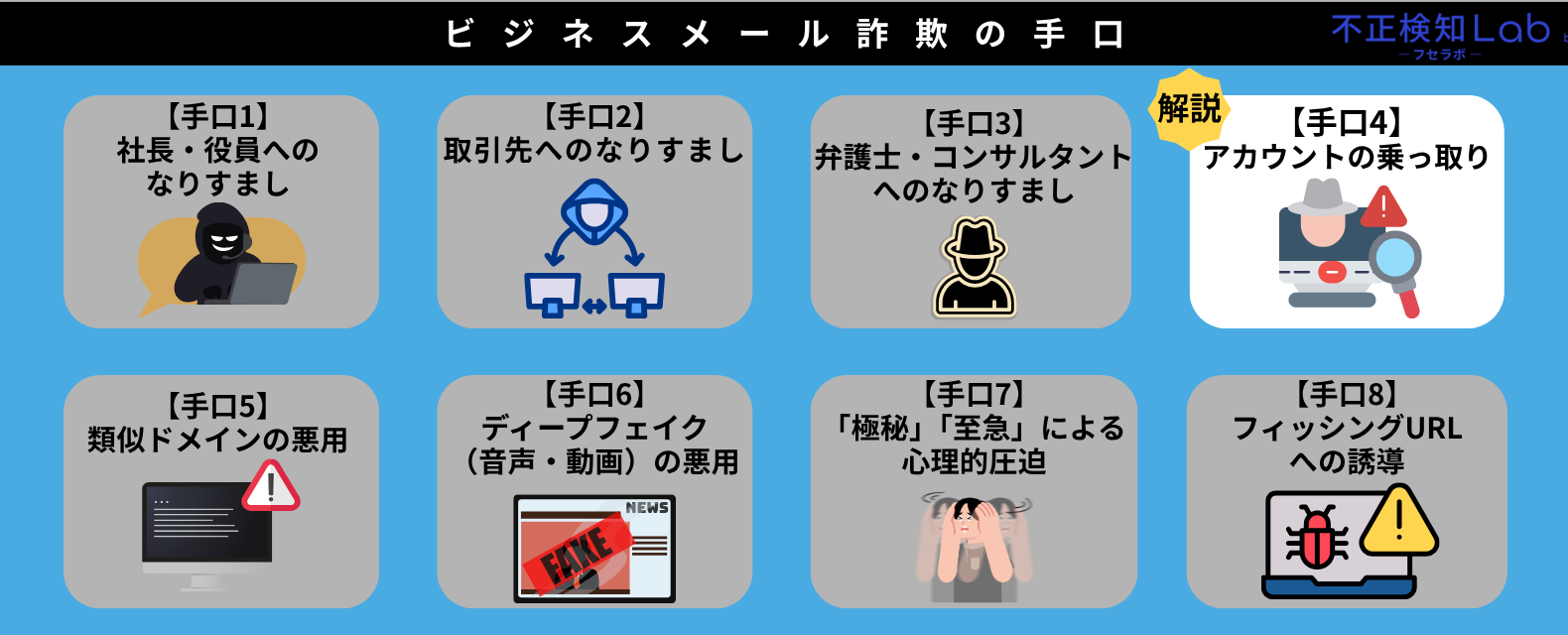

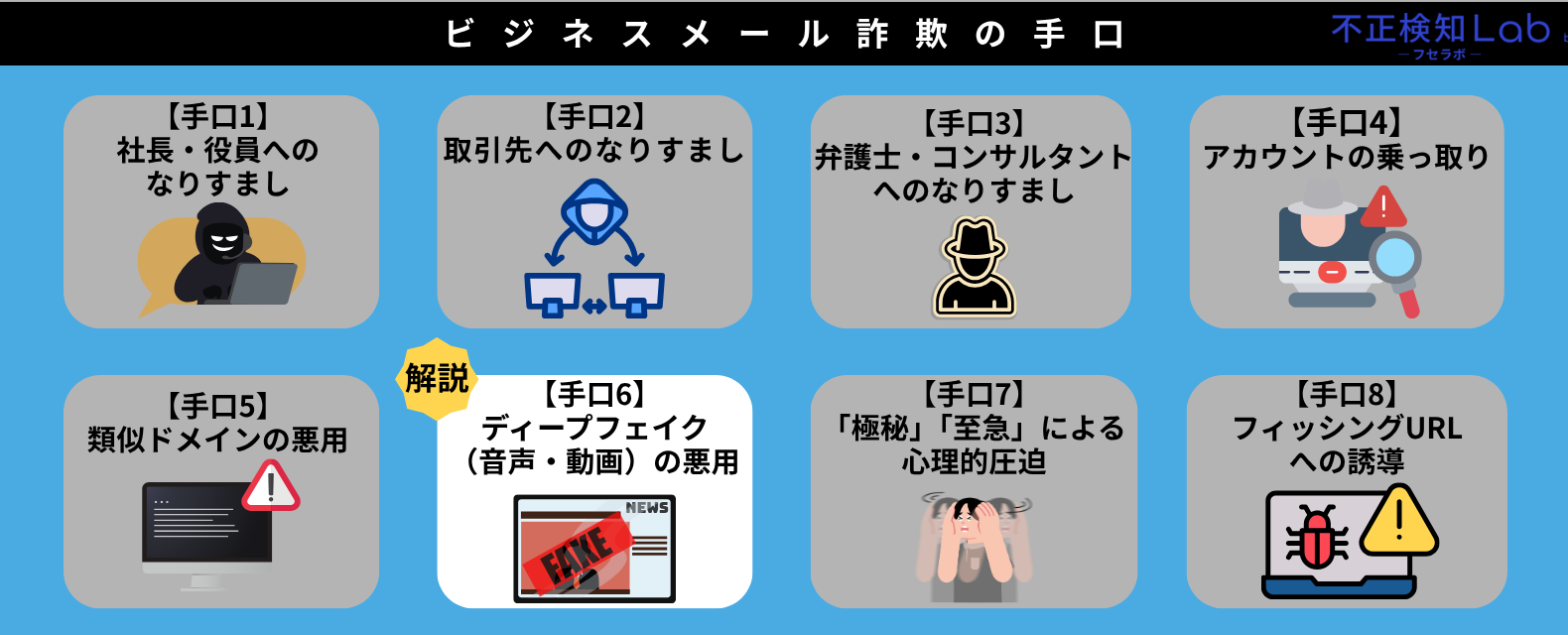

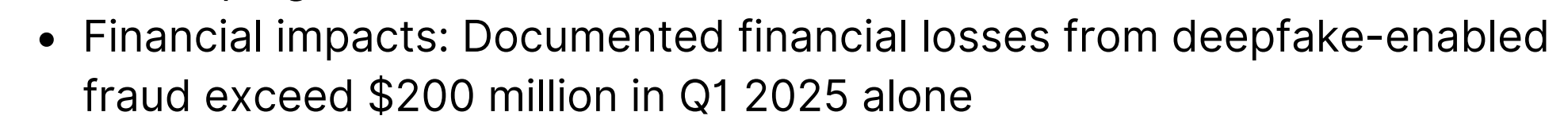

ビジネスメール詐欺の8つの手口

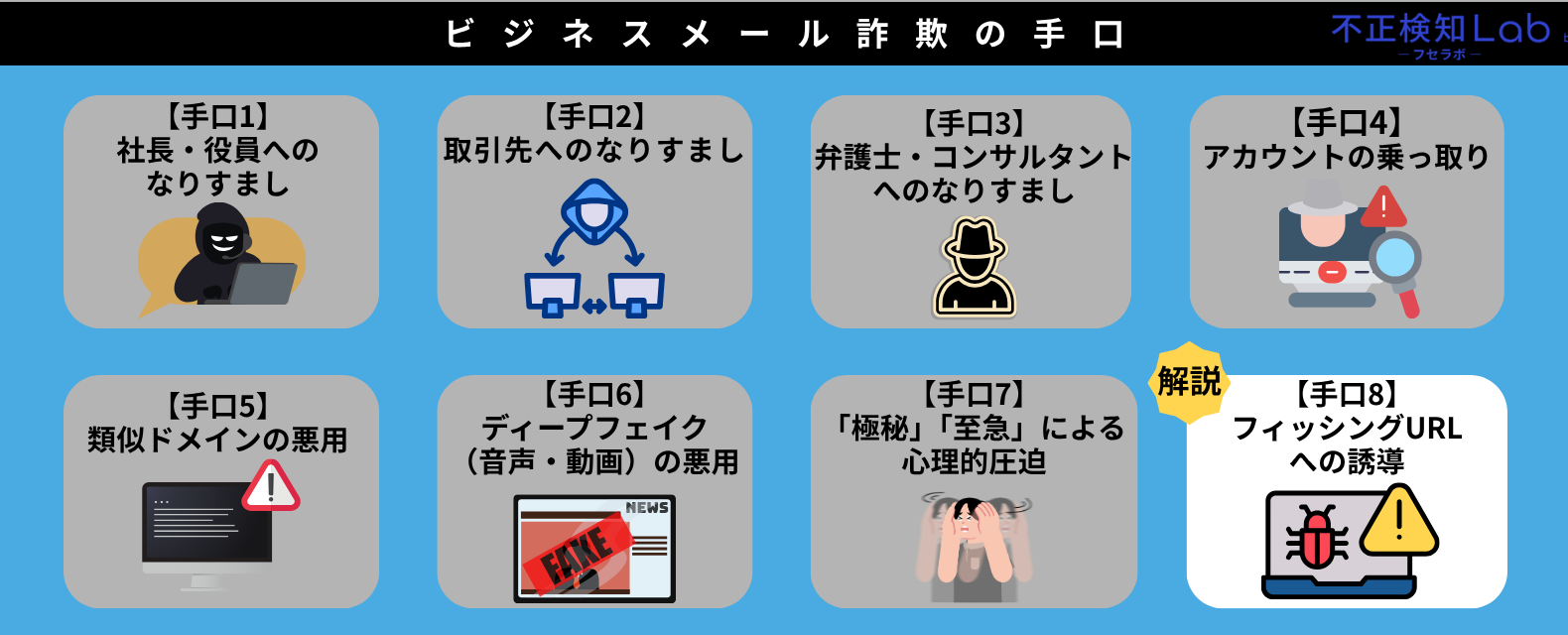

ここからは、ビジネスメール詐欺の8つの手口について解説していきます。

手口を理解することで、実際にビジネスメール詐欺を受信した時に、「このメールは怪しい」と疑いをかけて詐欺に合うリスクを減らすことができます。

本章では、ビジネスメール詐欺の手口として以下の内容を解説していきます。

- 【手口1】社長・役員へのなりすまし

- 【手口2】取引先へのなりすまし

- 【手口3】弁護士・コンサルタントへのなりすまし

- 【手口4】アカウントの乗っ取り

- 【手口5】類似ドメインの悪用

- 【手口6】ディープフェイク(音声・動画)の悪用

- 【手口7】「極秘」「至急」による心理的圧迫

- 【手口8】フィッシングURLへの誘導

ぞれでは1つずつ詳しく解説していきます。

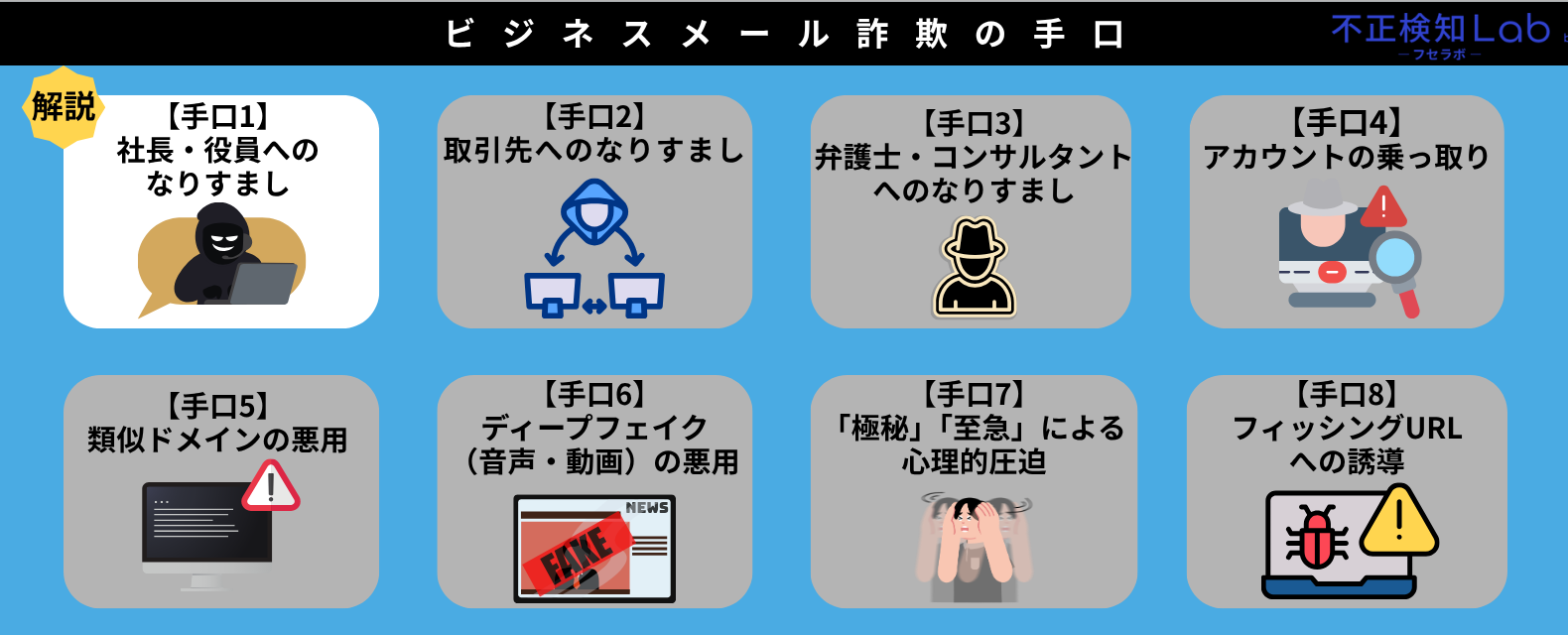

【手口1】社長・役員へのなりすまし

ビジネスメール詐欺の手口1つ目は、社長・役員へのなりすましです。

従業員を騙して金銭を振り込ませたり、企業の機密情報を詐取する手口のひとつです。

弊社全体で受信した迷惑メール272件のうち134件が社長・役員へのなりすましと約50%の詐欺者が代表を語っています。

手口の特徴として以下のことが挙げられます。

- 経営者や役員の名前を悪用

- 緊急性があることを強調する

- 口座への送金指示

- 外部ツールへの誘導

以下の画像は実際に当サイトを運営しているCaccoに送られてきたビジネスメール詐欺の1つです。

本メールでは、個人のLINEを入手してから個人間で業務連絡を行い、金銭を騙し取るビジネスメール詐欺になります。

メールの内容を見ると、「有限会社CACCO」や「送信元アドレス」が公式のものと異なっており、詐欺だとわかる内容になっていますが、弊社の社長名が使われており業務に追われて内容をしっかり確認しない場合は騙されてしまう可能性もあります。

会社名やメールアドレスを確認するだけでなく、「個人のLINEへの誘導」や「不審なURLのクリック」を求めるような指示には、絶対に従わないようにしましょう。

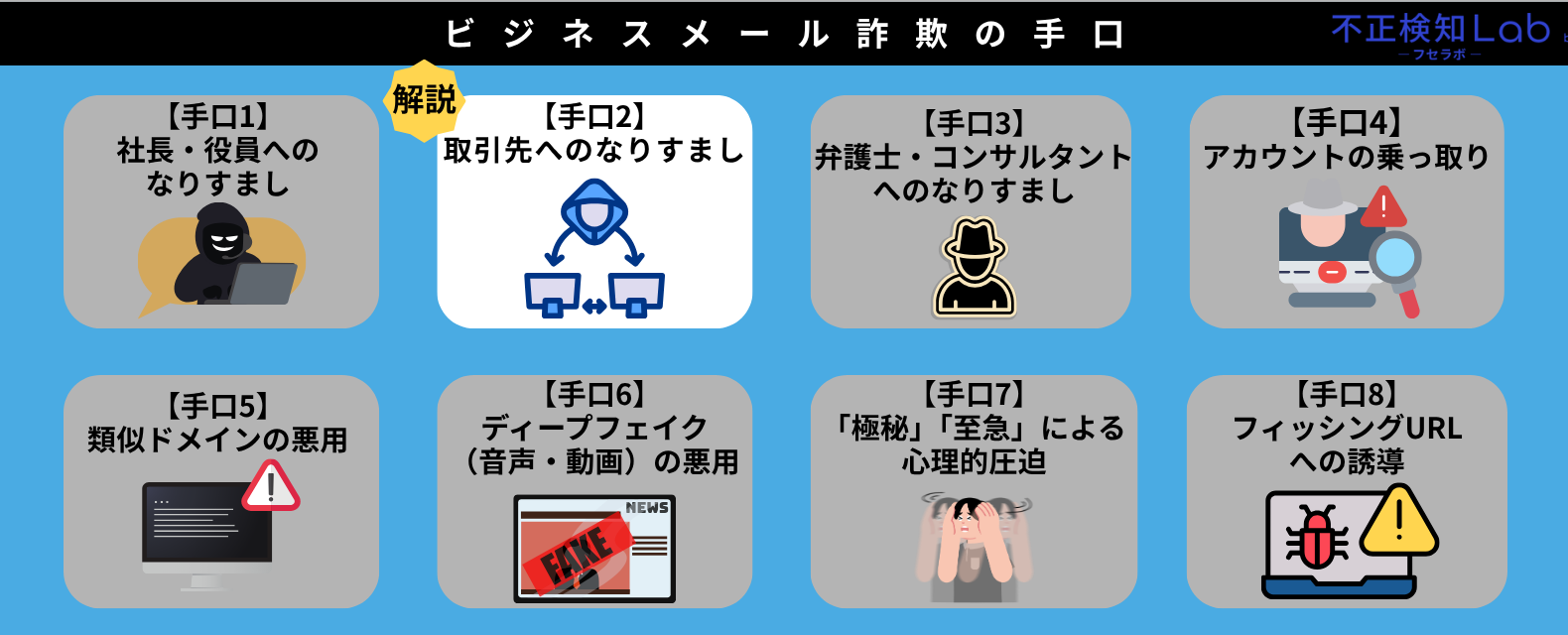

【手口2】取引先へのなりすまし

ビジネスメール詐欺の手口2つ目は、取引先へのなりすましです。

攻撃者は何らかの方法で取引先とのやりとりを盗み取っている可能性があり、本物そっくりの請求書を送ってくる可能性があります。

しかし、メールが送られてくる時間や送信元アドレスなどはおかしいことが多く、必ず確認を行うことで防ぐことができます。

また最近では、国内利用者数No.1のビジネスチャットツールChatwork(チャットワーク)上で、実在する企業の代表者や社員を装い、 口座情報の提供や現金の振り込みを要求する事例が発生しています。

これは上手い。私も間違えるかも・・・

Chatworkを装った巧妙な「乗っ取り詐欺」にご注意ください!現在、Chatwork(チャットワーク)上で非常に巧妙なフィッシング詐欺が発生しています。

■詐欺の手口:

1.突然「請求書を送りました。ご確認ください」といったメッセージが届く。… pic.twitter.com/d1ZDvO30Od— 七里信一 | AIであなたの事業を加速させる経営参謀 (@ai_Prompt_1144) March 4, 2026

「請求書」という言葉に騙されてしまい、ログインIDやPWを入力してしまうと情報を盗まれてしまいます。

不審なメールやチャットが届いても、メッセージやリンクを開かず送られてきた取引先に直接確認できる電話などで確認しましょう。

【手口3】弁護士・コンサルタントへのなりすまし

ビジネスメール詐欺の手口3つ目は、弁護士・コンサルタントへのなりすましです。

実在する弁護士・コンサルタントの名前を名乗り、「極秘の案件」や「法的トラブル」と偽造して連絡を行ってきます。

専門家としての権威を悪用し、偽の口座へ至急送金するよう促されます。

このような被害に遭わないためにも、

- メール以外での連絡手段の確保

- メールアドレスの精査

- 送金ルールの徹底

- セキュリティの強化

など社内でルールを徹底するようにしましょう。

【手口4】アカウントの乗っ取り

ビジネスメール詐欺の手口4つ目は、アカウントの乗っ取りです。

攻撃者は、フィッシングなどの手口で不正ログインを行い、従業員のメールアカウントの乗っ取り、長期に渡ってメールや取引先とのやりとりを監視します。

その後、高額な決済や振り込みのタイミングを見計らい、先ほど紹介した社長や役員、取引先になりすまし、偽の口座情報や請求書を記載したメールを送信します。

対策として、多要素認証の導入やセキュリティソフトの導入など事前の対策を怠らないようにしましょう。

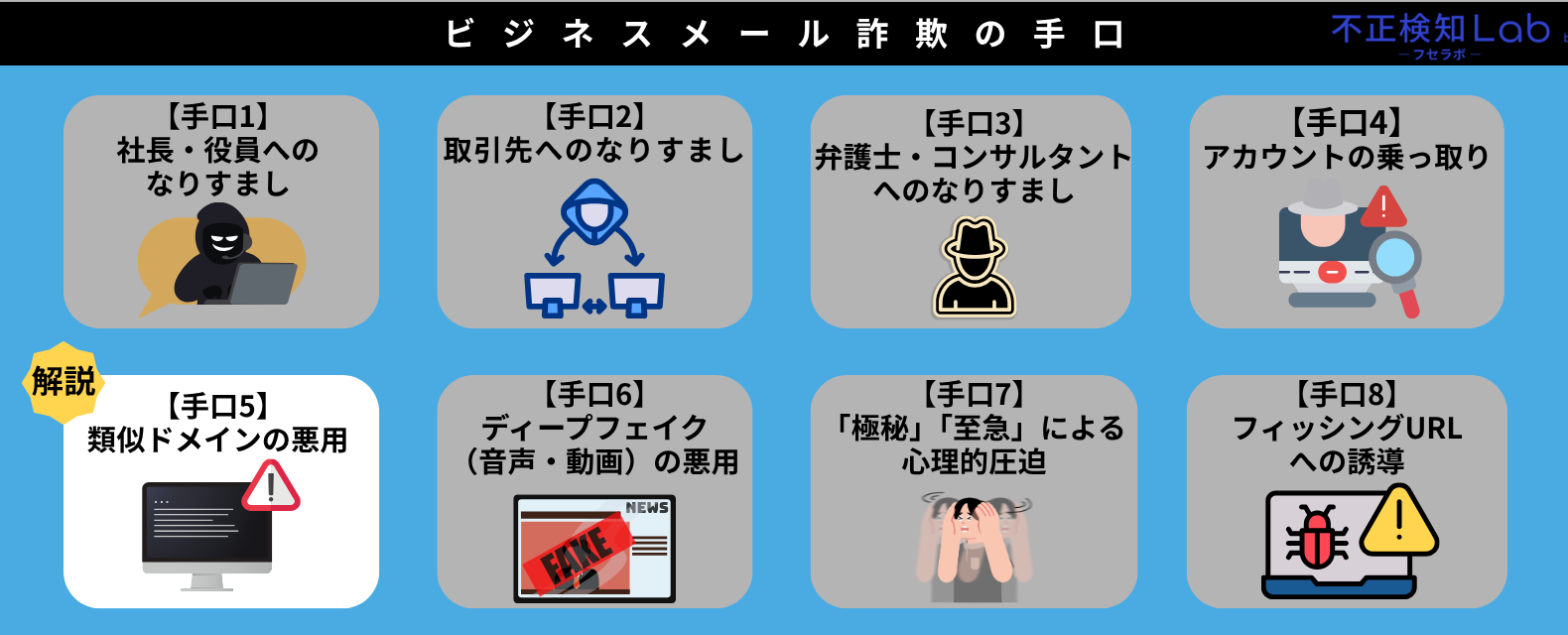

【手口5】類似ドメインの悪用

ビジネスメール詐欺の手口5つ目は、類似ドメインの悪用です。

類似ドメインとは、銀行や大手企業、SNSなどの本物のサイトと見間違えるほど、スペルや見た目がよく似ているドメインのことです。

攻撃者は、「l(エル)」を「1(イチ)」など文字を似ているものに変更した偽ドメインを取得してから、なりすましメールを送信します。

送信元のアドレスを1文字ずつ確認するだけでなく、不正検知ツールなどを活用して被害を防ぐようにしましょう。

【手口6】ディープフェイク(音声・動画)の悪用

ビジネスメール詐欺の手口6つ目は、ディープフェイク(音声・動画)の悪用です。

AI技術で音声や映像を正確に偽造する「ディープフェイク」では、社長や取引先幹部の声や顔を合成し、電話やWeb会議を通じて資金を偽の口座へ送金するよう指示します。

「Resemble AI(リゼンブルAI)」が公表したディープフェイク詐欺による被害額は、2025年第1四半期のみで2億ドル(約320億円)を記録しました。

- 日本語訳:2025年第1四半期のみで、ディープフェイクを利用した詐欺による確認済みの被害額が2億ドルを突破した。

※引用:Resemble AI

『【海外】偽のテレビ会議を仕組まれ約40億円の被害』では、実際に被害に遭った事例も紹介しています。

通常とは異なる送金指示があった場合、別の通信手段でかけ直して本人確認を行うなど社内でのルールを明確に定めておきましょう。

以下の記事ではディープフェイクを含む生成AIを悪用した最新の手口についてまとめていますので、興味のある方はぜひご覧ください。

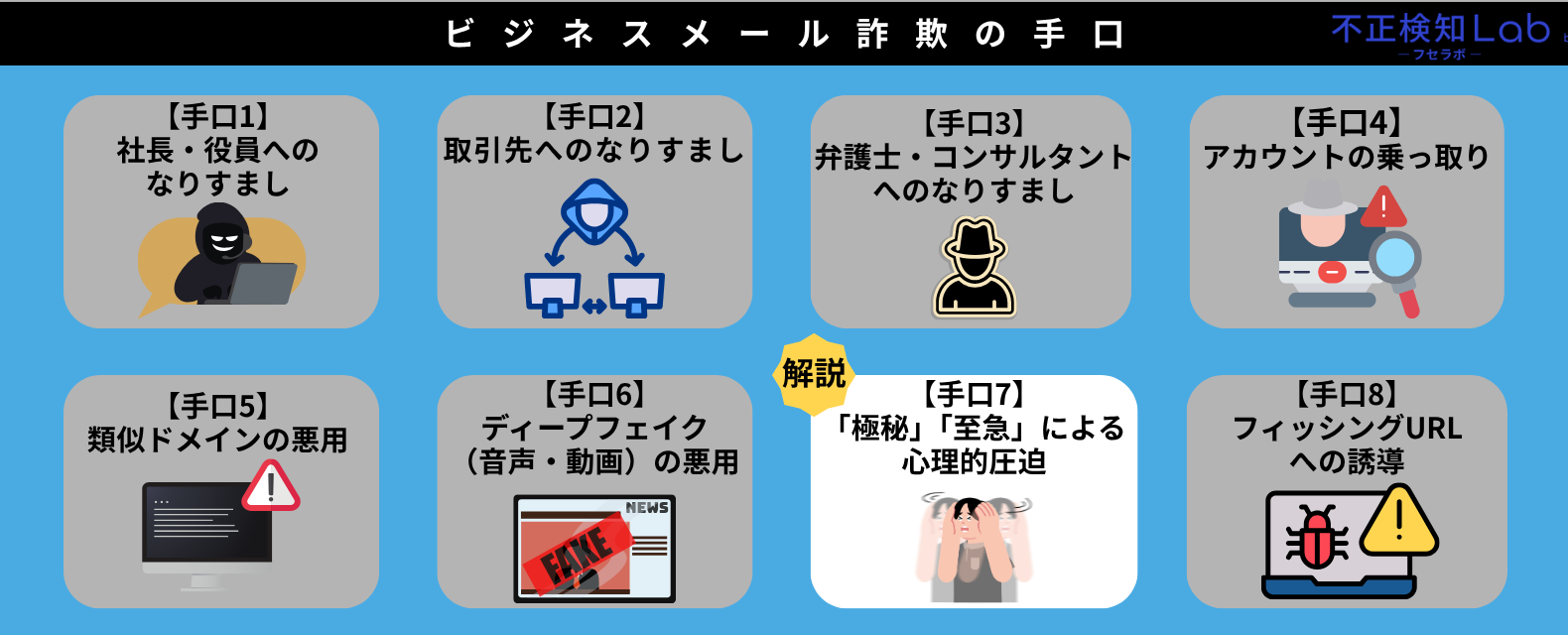

【手口7】「極秘」「至急」による心理的圧迫

ビジネスメール詐欺の手口7つ目は、「極秘」「至急」による心理的圧迫です。

以下の画像のように攻撃者は代表者になりすましを行い、「迅速な情報共有」「リアルタイム性を重視」などの心理的圧迫をかけてきます。

また、取引先や弁護士になりすましを行い「今日中に処理しないと多大な損失が出る」「問題をすぐ処理するために指定の口座にお金を送ってほしい」などと焦りを煽ってきます。

担当者としての責任感や、要求を受けた際のプレッシャーにつけ込み、冷静な判断力を失わせて口座へ送金させることを狙っています。

「極秘」「至急」という言葉が出たときこそ詐欺を疑い、1人で判断せずに別の通信手段で本人に事実確認を行う冷静さが求められます。

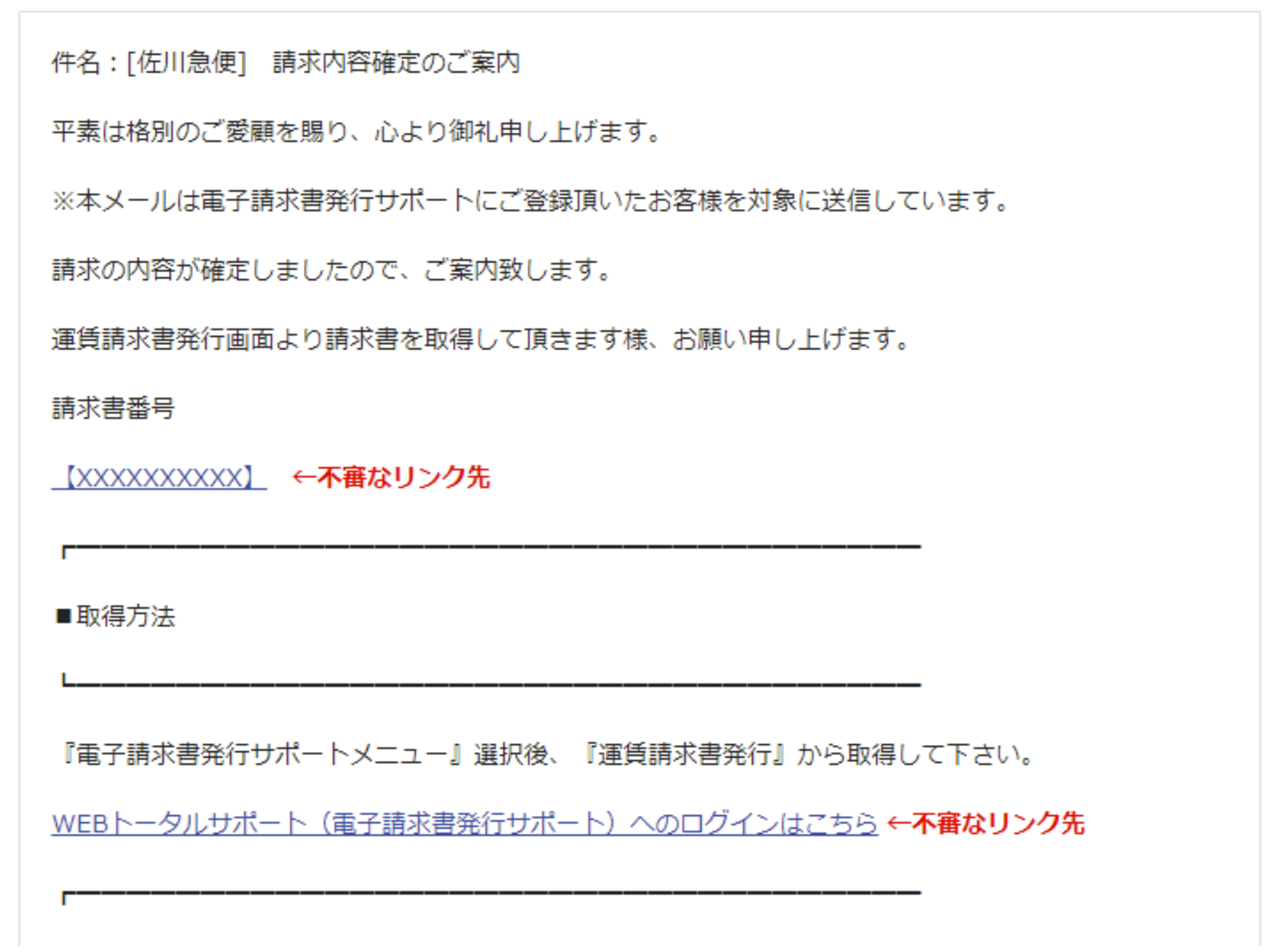

【手口8】フィッシングURLへの誘導

ビジネスメール詐欺の手口8つ目は、フィッシングURLへの誘導です。

以下の画像のような、実際の会社名を出して本物そっくりのクラウドサービスや社内システムのログイン画面に偽装したリンクをクリックさせ、IDやパスワードを入力させて奪い取ります。

※引用:INTERNET Watch

攻撃者に情報を奪われてしまうと、取引先などのやり取りを監視されてしまい最適なタイミングで偽の請求書を送りつけます。

不審なURLは安易にクリックせず、重要なシステムへのログインは必ず正規サイトからアクセスすることが重要です。

間違ってリンクをクリックしたり、ID・PW入力してしまった場合の対応方法は、『ビジネスメール詐欺に遭った・可能性のある時の対処法』で紹介していますのでぜひご覧ください。

【最新】実際に国内外で起きたビジネスメール詐欺事例3選

ここからは、前章で紹介した手口を用いたビジネスメール詐欺の事例を3選紹介していきます。

あなたもビジネスメール詐欺の被害を受け、多くの損失を発生させる可能性があります。

- 【国内】ビジネスメールに割り込み偽請求で約3.8億円の被害

- 【国内】子会社で第三者による虚偽の指示に基づき約5000万円の被害

- 【海外】偽のテレビ会議を仕組まれ約40億円の被害

それでは1つずつ詳しく解説していきます。

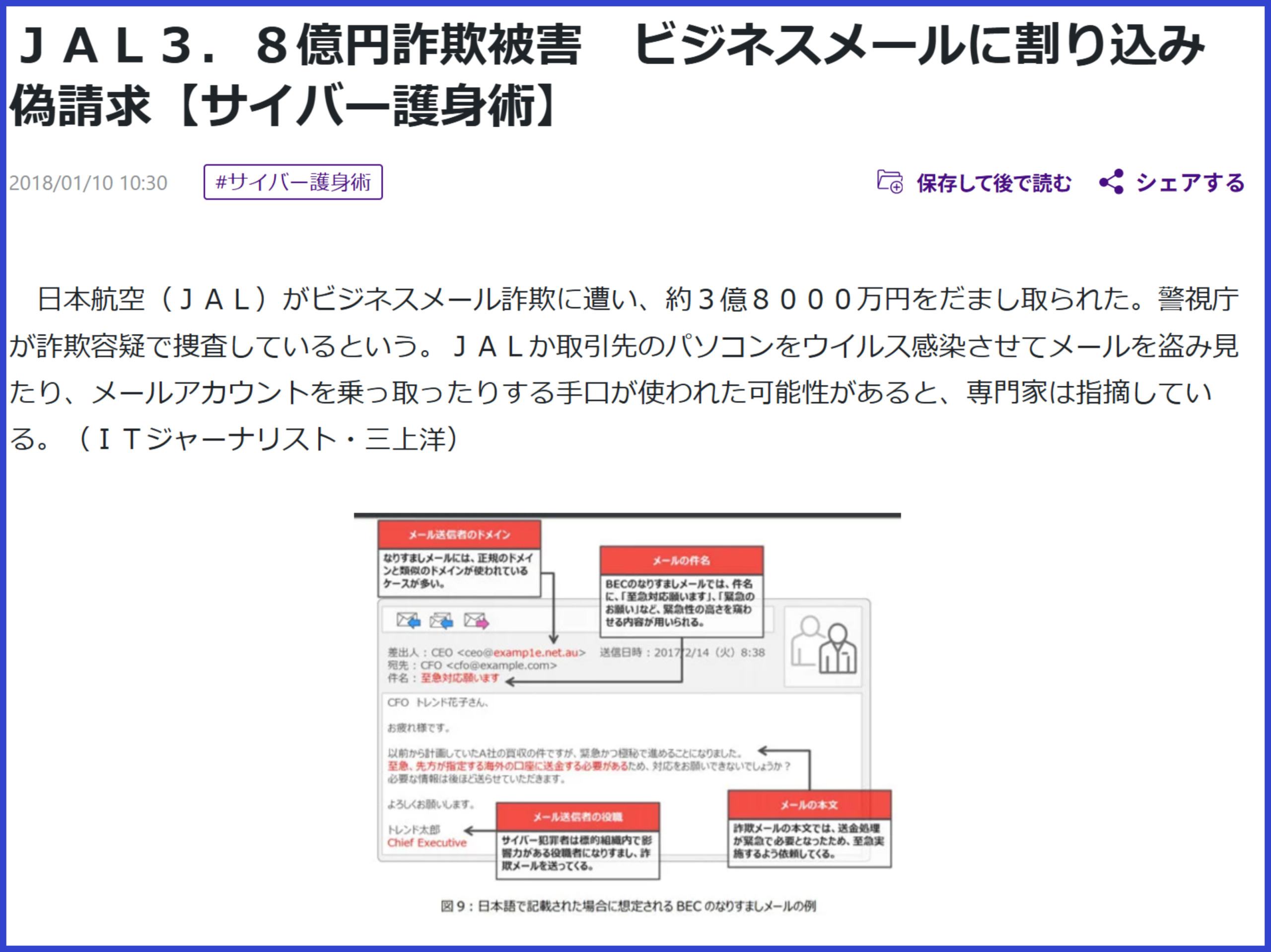

【国内】ビジネスメールに割り込み偽請求で約3.8億円の被害

※引用:讀賣新聞

事例1つ目は、日本航空(JAL)がビジネスメール被害に遭い、約3億8,000万円騙し取られた事件です。

犯人は、JALと取引先のメールのやり取りを盗み見て情報をつかみ、取引先になりすましてメールを送り口座にお金を振り込ませました。

偽の請求書には、「料金の振込先の口座が香港の銀行に変更された」などと記されており、振り込んだお金は回収不可能となりました。

振込先の口座が変更になった場合は、必ず取引先の担当者や取引先に電話で確認を行いましょう。

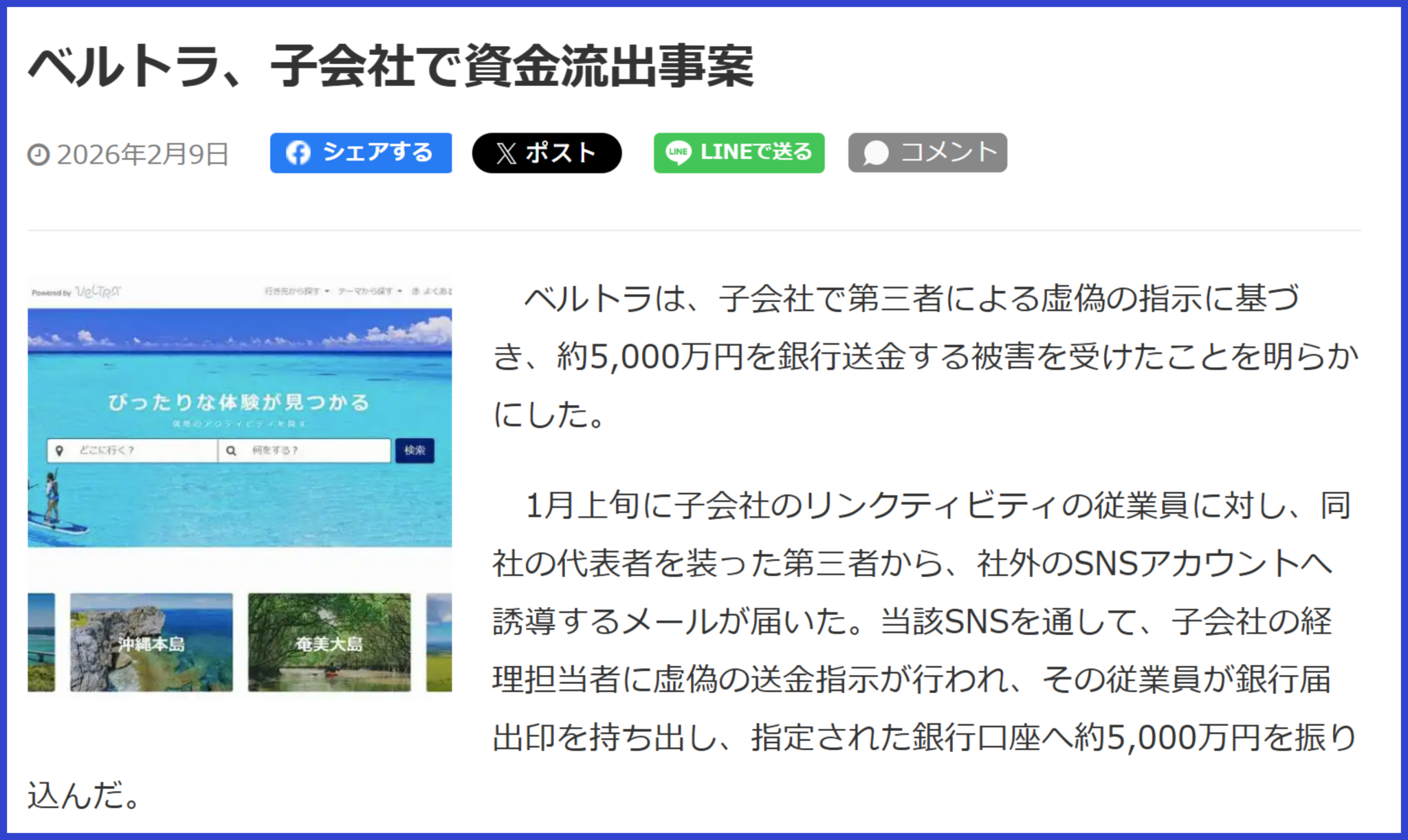

【国内】子会社で第三者による虚偽の指示に基づき約5000万円の被害

※引用:観光経済新聞

事例2つ目は、ベルトラの子会社で第三者による虚偽の指示により、約5,000万円を銀行に送金してしまう被害を受けました。

子会社の従業員に対して、代表者を装った第三者から「社外のSNSアカウントへ誘導」するメールが届き、当該SNSアカウントを通じて、虚偽の送金指示が行われ、指定された銀行口座へ振り込んだ事件です。

送金完了後、社内で確認したところ、虚偽の指示であったことが発覚しました。

このような事件を起こさないための対策として、

- 取引先(連絡者本人)に電話で確認を行う

- 一定額以上の送金には、ダブルチェックなどのルールを設ける

- 社内許可がない限り外部SNSと繋がらない

など、社内で被害を出さないための対策を必ず行いましょう。

【海外】偽のテレビ会議を仕組まれ約40億円の被害

※引用:日本経済新聞

事例3つ目は、英エンジニアリング大手「アラップ」の香港拠点で発生した、日本円で約40億円の被害に遭いました。

この事件は、CEOを装った1通のビジネスメール詐欺から始まり、最終的にはディープフェイク技術を用いた偽のテレビ会議へ持ち込まれました。

会議では、本物そっくりの社内会議が人工知能(AI)を用いて設定され、リアルタイムな指示により指定の口座へ送金してしまいました。

これは、従来の文章によるビジネスメール詐欺が、最新技術によって映像や音声にまで凶悪な進化を遂げていることを示す危険な事例と言えます。

ビジネスメール詐欺に遭った・可能性のあるときの対処法

ここまでは、ビジネスメール詐欺の手口や事例について解説してきました。

ここからは、もし詐欺に遭った・可能性のある時の対処法について解説していきます。

- 【手順1】ビジネスメール詐欺に遭ったことを社内で共有する

- 【手順2】金融機関へ連絡し、送金の停止を依頼する

- 【手順3】ネットワーク遮断とパスワード変更

- 【手順4】本来の取引先へ、メール内容を確認する

- 【手順5】警察や専門機関への通報・相談

それでは1つずつ詳しく見ていきましょう。

【手順1】ビジネスメール詐欺に遭ったことを社内で共有する

まずは、ビジネスメール詐欺に遭ったことを社内の上司やセキュリティ部門にすぐに共有しましょう。

報告が少しでも遅れてしまうと、さらに被害が拡大してしまい取り返しのつかない事態を招く可能性があります。

共有を受けたセキュリティ担当者がすぐに対応を行うことで、システムへのさらなる侵入を食い止めることができます。

もしビジネスメール詐欺に遭っても、1人で抱え込まず組織全体で素早く対応することが、被害を最小限に抑えるための第一歩です。

【手順2】金融機関へ連絡し、送金の停止を依頼する

次に、送金に利用した金融機関へ連絡を行い、送金の停止を依頼しましょう。

攻撃者は騙し取った資金を確保するため、すぐに別の口座や海外の口座に資金を移します。

しかし、国内・海外送金を問わず、中継銀行などに資金が留まっている段階であれば、引き出しを阻止できる可能性があります。

時間が経過するほど追跡や回収は困難になるため、数分を争う初動のスピード対応が被害回復の最大の鍵を握ります。

【手順3】ネットワーク遮断とパスワード変更

ビジネスメール詐欺に遭った場合、すでにメールアカウントやパソコンが乗っ取られてる可能性が高いため、ネットワークの遮断と該当アカウントのパスワード変更を行いましょう。

具体的には、被害に合ったパソコンのLANケーブルを抜き、Wi-Fi接続をオフにして社内ネットワークから完全に隔離します。

その後、攻撃者に操作を盗み見られるのを防ぐため、必ず「別の安全なパソコン」や「スマートフォン」から新しいパスワードを設定してください。

通信の遮断とログイン情報の更新をセットで行うことで、攻撃者からの継続的なアクセスを断ち切ることができます。

【手順4】本来の取引先へ、メール内容を確認する

さらに、ビジネスメール詐欺で使用されていた、取引先に「電話」で直接連絡をとりメール内容の事実確認を行いましょう。

この時、受信した不審なメールに記載してある電話番号やアドレスに連絡すると、攻撃者に繋がってしまいます。

必ず、名刺や公式ホームページに記載のある連絡先を使用し、受信したメールの内容を送信したか確認を行いましょう。

正しい連絡先で事実関係をすり合わせることで、自社だけでなく相手企業のさらなる被害を未然に防ぐことにもつながります。

【手順5】警察や専門機関への通報・相談

社内での初動対応や金融機関への差し止め依頼と並行して、速やかに管轄の警察署やサイバー犯罪相談窓口へ被害を通報しましょう。

警察へ相談する際は、攻撃者とのメールのやり取り履歴、偽の請求書、送金記録など、証拠となるデータをすべて保全・印刷して持参することが重要です。

専門家から客観的なアドバイスを受けることで、今後の再発防止に向けて進むことができます。

相談や通報ができる警察や専門機関については、『【質問1】ビジネスメール詐欺に遭ったときはどう対処すればいいですか?』で紹介していますのでぜひご覧ください。

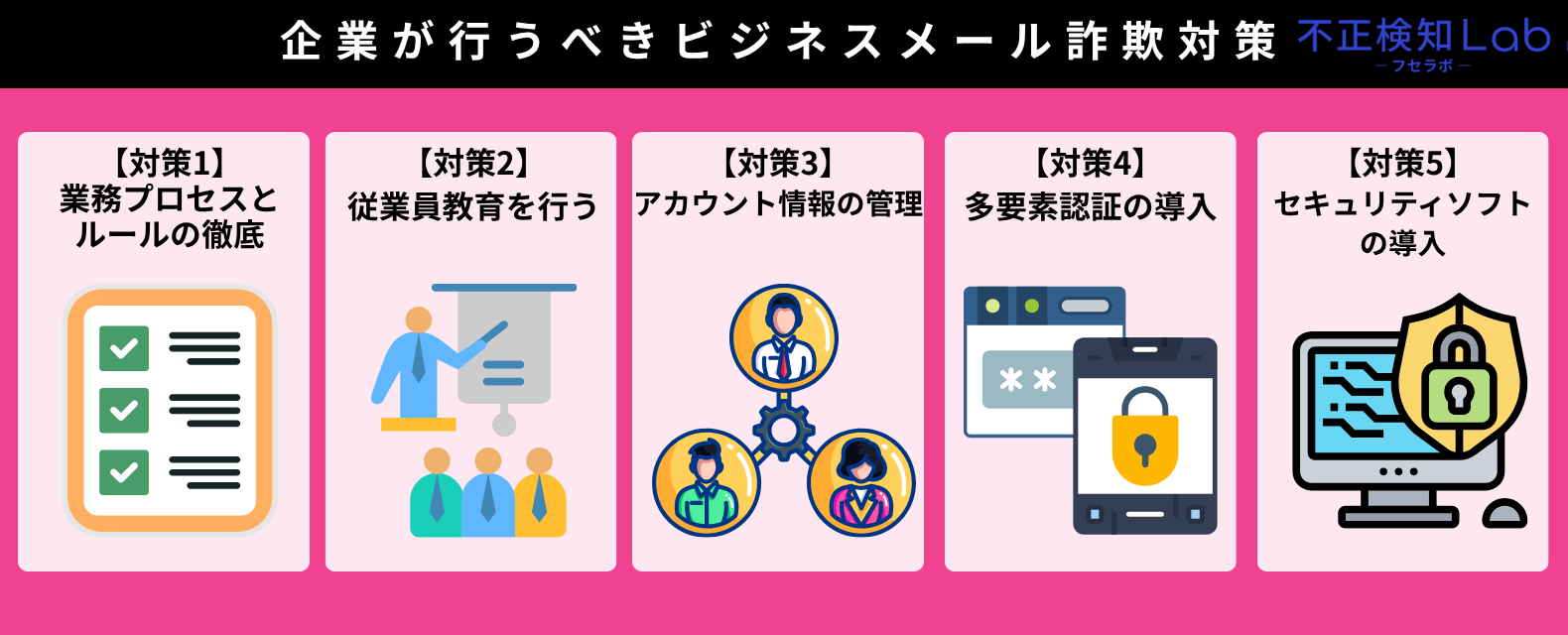

企業が行うべきビジネスメール詐欺対策5つ

ビジネスメール詐欺に合わないためには、「事前対策」が重要です。

本章では、企業が行うべきビジネスメール詐欺対策について5つ解説していきます。

- 【対策1】業務プロセスとルールの徹底

- 【対策2】従業員教育を行う

- 【対策3】アカウント情報の管理

- 【対策4】多要素認証の導入

- 【対策5】セキュリティソフトの導入

【対策1】業務プロセスとルールの徹底

企業が行うべきビジネスメール詐欺対策1つ目は、業務プロセスとルールの徹底です。

振込先の口座変更や代表者などからの至急の送金依頼があった際は、メール以外の手段(電話など)で必ず相手に事実確認を行うルールを社内で設けましょう。

また、多額の送金や重要な手続きにおいては、担当者1人で判断させず、複数人で確認を行うダブルチェックを必須にすることも有効です。

例外を認めない厳格な運用ルールを定めておくことで、担当者の焦りや思い込みにつけ込むビジネスメール詐欺を防ぐことができます。

【対策2】従業員教育を行う

企業が行うべきビジネスメール詐欺対策2つ目は、従業員教育・研修を行うことです。

従業員教育・研修を行うことで、なりすましやビジネスメール詐欺に気づくことができ、被害を防ぐことができます。

常に正しい知識をアップデートし、教育体制を整え「ミスを報告できる」風通しの良い組織を築くことが大切です。

ビジネスメール詐欺を含む情報セキュリティ教育については、以下の記事で紹介していますのでぜひご覧ください。

【対策3】アカウント情報の管理

企業が行うべきビジネスメール詐欺対策3つ目は、アカウント情報の管理です。

万が一アカウントが乗っ取られた際の被害を最小限に抑えるため、業務に不要なアクセス権限まで全社員に付与するのは危険です。

担当者の役割に応じて必要な権限のみを割り当てる運用を徹底し、異動や退職の際には即座に設定を変更・削除する必要があります。

誰がどのシステムにアクセスできるのかを常に把握し、外部からの不正侵入を許さない厳重な管理を行いましょう。

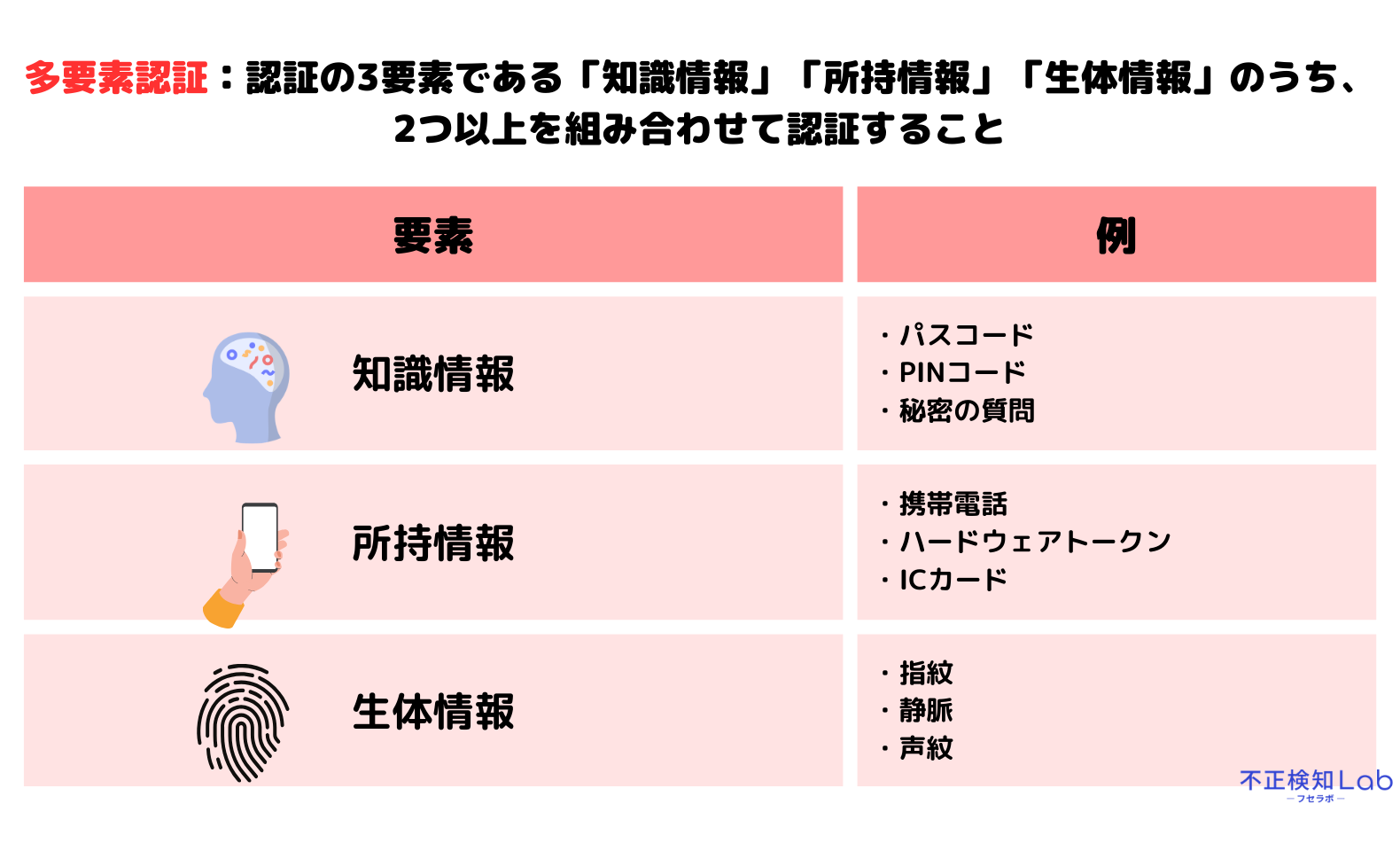

【対策4】多要素認証の導入

企業が行うべきビジネスメール詐欺対策4つ目は、多要素認証の導入です。

企業における多要素認証の導入は、今の時代必須のセキュリティ対策となっています。

パスワードのみの認証は脆弱であり、盗難やフィッシング攻撃で簡単に突破されてしまいます。

必ず「知識情報」「所持情報」「生体情報」のうち、2つ以上を組み合わせて認証を行いましょう。

【対策5】セキュリティソフトの導入

企業が行うべきビジネスメール詐欺対策5つ目は、セキュリティソフトの導入です。

どれだけ社員が注意を払っていても、人の目だけで全ての脅威を見抜くことには限界があります。

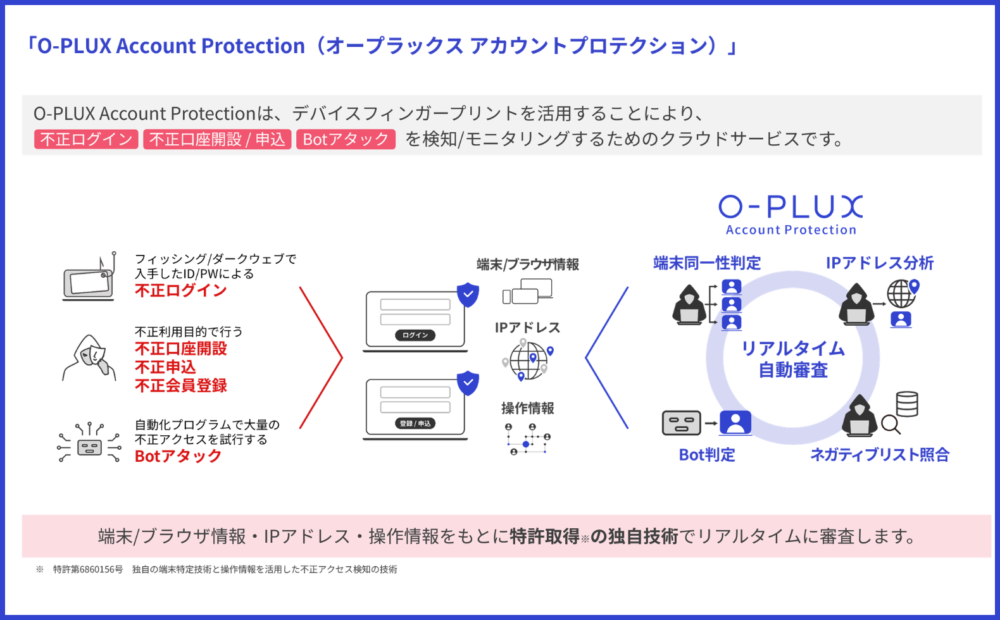

そこでおすすめのセキュリティソフトとして、当サイトを運営しているCaccoの不正検知サービス「O-PLUX」の導入をおすすめします。

O-PLUXを導入することで、不正ログインに起因するアカウント乗っ取りのリスクを防ぐことができます。

※参考:Cacco Inc.

セキュリティソフトを導入することは自社を守るだけでなく、これまで信頼を積み上げてきた取引先との関係を守ることにも繋がります。

少しでも不正検知サービス「O-PLUX」について興味を持った方がいましたら、お気軽に下のバナーから資料をダウンロードしてみてください。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

企業が行うべきビジネスメール詐欺対策についてよくある質問4つ

最後に、企業が行うべきビジネスメール詐欺対策について、よくある質問にお答えします。

企業が行うべきビジネスメール詐欺対策についてよくある質問は以下の内容です。

- 【質問1】ビジネスメール詐欺に遭った時はどう対処すればいいですか?

- 【質問2】詐欺に遭ってしまった場合、お金は返ってきますか?

- 【質問3】ビジネスメール詐欺に遭うとどのくらいの被害が出る?

- 【質問4】迷惑メールを開いたらアカウントは乗っ取られますか?

それでは具体的に見ていきましょう。

【質問1】ビジネスメール詐欺に遭った時はどう対処すればいいですか?

上司や社内でビジネスメール詐欺に遭ったことを報告後、以下の5つの対処を行いましょう。

- 金融機関に送金のキャンセル等の手続きを行う

- 原因調査等を行う

- メール等の証拠を確保

- 警察に通報・相談を行う

- 再発防止の対策を行う

ビジネスメール詐欺に合ってしまった場合の警察への連絡先は、以下のバナーをクリックすると確認できますのでぜひご覧ください。

【質問2】詐欺に遭ってしまった場合、お金は返ってきますか?

ビジネスメール詐欺で送金したお金が戻ってくる可能性は、残念ながら極めて低いです。

攻撃者は送金を確認すると、追跡を逃れるためにすぐさま海外の口座や暗号資産などへ資金を移してしまいます。

ただし、送金直後に金融機関や警察へ通報し、犯人に引き出される前に口座を凍結できれば、資金を取り戻せるケースも存在します。

そのため、いかに早く事態に気づき適切な「初動対応」をとれるかが、鍵となります。

【質問3】ビジネスメール詐欺に遭うとどのくらいの被害が出る?

1件のビジネスメール詐欺で数千万円から数十億円の被害が出ます。

高額被害が発生する背景には、個人の資産ではなく、企業間の取引やM&Aに伴う巨額な事業資金の移動が標的にされるからです。

そのため、担当者が通常の業務と信じ込んで高額な決済を通してしまうケースが後を絶たず、世界中の企業にとって深刻な脅威となっています。

個人・企業ともに対策を怠らず、被害が発生しないための教育環境やルールを明確にしましょう。

【質問4】迷惑メールを開いたらアカウントは乗っ取られますか?

迷惑メールを開いただけならアカウントを乗っ取られる可能性は、かなり低いです。

しかし、迷惑メール本文にある不正なURLをクリックしてしまい偽のサイトにログインID・パスワードを入力してしまうと、アカウントを乗っ取られる可能性が高くなってしまいます。

最近の迷惑メールは、実在する企業やサービスにそっくりなデザインで送られてくるなど手口が巧妙化しており、少しでも不審に感じたメールは開かずにすぐ削除しましょう。

また、重要な取引先からのメールでしたら担当者に「〇〇の内容のメールを送りましたか?」と確認を取ることで被害に合うことを逃れることができます。

まとめ

本記事では、ビジネスメール詐欺の手口から実際に起きた事例、企業が行うべき対策などについて詳しく解説してきました。

ビジネスメール詐欺(BEC)とは、サイバー攻撃者が標的の企業と取引先の情報を盗み取り、社長や取引先・弁護士などに巧妙になりすましたメールを送り、従業員を騙して偽の口座へ多額の送金をさせる詐欺の手口です。

フィッシング詐欺とは異なり、特定の相手を観察してから行うため実際に取引しているやり取りと似ているため、騙されてしまう可能性が高いです。

そこで大切になるのは「事前対策」であり、本記事では以下の5つを紹介しました。

- 【対策1】業務プロセスとルールの徹底

- 【対策2】従業員教育を行う

- 【対策3】アカウント情報の管理

- 【対策4】多要素認証の導入

- 【対策5】セキュリティソフトの導入

また、本記事では不正検知サービスの導入に当サイトを運営するCaccoの不正検知サービス「O-PLUX」を紹介しました。

正検知サービス「O-PLUX」では、不正ログインに起因するアカウント乗っ取りのリスクを防ぐことができます。

不正ログインに起因するアカウント乗っ取り対策を行いたい、または今よりもビジネスメール詐欺対策を強化させたいとお考えの企業様は、以下をクリックしてお気軽にお問い合わせください。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

-8-1000x300.png)