ECサイト運営において、情報漏洩は最大のリスクです。実際に、個人情報が漏洩したことでECサイトが停止に追い込まれた事例も少なくありません。

そこで本記事では、下記の内容についてまとめました。

- 不正注文・不正アクセスが原因でECサイトが停止した事例

- 情報漏洩がECサイトに与えるダメージの例

- ECサイトの停止を防ぐ情報漏洩の対策

ECサイトの停止を回避するためにも、ぜひ最後まで記事をご覧ください。

なお、かっこ株式会社では、EC事業者様向けの「不正リスクのセルフチェックシート」を無料配布しています。

不正リスクをお手軽にチェックしたい方は、下記のバナーよりダウンロードしてお役立てください。

目次

不正注文・不正アクセスが原因でECサイトを停止した3つの事例

はじめに、不正注文や不正アクセスが原因でECサイトを停止した事例を3つ紹介します。

- サイバー攻撃によるシステム障害

- クレジットカード情報を用いた不正注文

- 不正アクセスによる個人情報流出

ECサイトを停止した経緯や被害内容・対策を紹介していますので、順番にみていきましょう。

【事例1】サイバー攻撃によるシステム障害|日本盛株式会社

酒や化粧品などを販売する日本盛株式会社では、第三者の不正アクセスによるサイバー攻撃を受けて、同社のECサイトを一時停止しました。

| 経緯 |

|---|

|

| 被害内容 |

※ランサムウェアとは、ファイルを暗号化し使用不可能にしたうえで、元に戻そうとすると身代金を要求してくる悪質なマルウェアのこと |

※参考:日本盛株式会社

日本盛株式会社は外部の専門家と協力し、該当VPN利用の停止やEDR・MDR(セキュリティ運用サービス)の導入など、再発防止策を整備しました。

個人データの漏洩はしていませんが、個人情報保護法に則った対応を進めると発表しています。

【事例2】クレジットカード情報を用いた不正注文|YKK AP株式会社

建築用工業製品の製造・販売などを手がけるYKK AP株式会社は、同社のECサイト内で外部から入手したと思われるクレジットカード情報を用いた不正注文が発生し、該当のECサイトを一時停止しました。

| 経緯 |

|---|

|

| 被害内容 |

|

※参考:YKK AP株式会社

同社は不正利用の疑いがある注文や不審な点があった場合、注文者への電話での本人確認や注文をキャンセルするなどの対策を強化すると発表しています。

なお、ECサイトにおける不正注文の原因や手口などについて詳しく知りたい方は、下記の記事をご覧ください。

【事例3】不正アクセスによる個人情報流出|九州旅客鉄道株式会社

九州地方を中心に旅客鉄道などを運営する九州旅客鉄道株式会社は、同社のECサイトに外部からの不正アクセスがあり、該当のECサイトを閉鎖しました。

| 経緯 |

|---|

|

| 被害内容 |

|

※参考:九州旅客鉄道株式会社

九州旅客鉄道株式会社は、個人情報が流出した可能性がある顧客に対して、メールと郵便でお詫びと経緯の説明をおこないました。

さらに、クレジットカード会社と連携し、情報が流出した顧客に対して次のような手配をおこなったと公表しています。

- 該当のクレジットカードの不正利用を監視する措置

- クレジットカードの再発行手数料を顧客へ負担させないように手配

なお、ECサイトからの情報漏洩の事例や対処法について知りたい方は、次の記事をご覧ください。

情報漏洩がECサイトに与えるダメージの例

記事の冒頭でもお伝えしたとおり、ECサイト運営における最大のリスクは「個人情報漏洩」です。

不正アクセスなどのサイバー攻撃が原因でECサイトから個人情報が漏洩してしまうと、サイト運営者は下記のようなダメージを受けるおそれがあります。

【情報漏洩がECサイトに与えるダメージの例】

- 社会的な信用を失う

- 被害者へ損害賠償を支払う

- 事後対応に追われる

- サイトの停止・閉鎖に追い込まれる

- 最悪の場合は事業撤退しなければならなくなる

さらに、クレジットカード再発行手数料や不正利用被害の補償額などの「被害対応における費用」も負担しなければなりません。独立行政法人情報処理推進機構(IPA)の調査によると、1社あたりの被害対応費用の平均額は約2,400万円となっています。

被害の規模にもよりますが、大きなダメージを受けた場合、ECサイトの停止に追い込まれてしまいかねません。

情報漏洩の被害後は、多くの企業が「自社でのECサイト運営が難しい」と認識し、52%はクラウド型サービスやショッピングモール型のECサービスで対応せざるを得なくなっています。

また、情報漏洩が発生すると、被害に遭ったユーザーからの訴訟問題に発展する場合もあるため、企業は自社のECサイトにおける情報漏洩への対策が重要です。

詳しくは、後ほど「ECサイトの停止を防ぐ情報漏洩対策3選」で解説します。

カード情報の非保持化だけでは十分な情報漏洩対策と言えない

前提として、ECサイトを運営している企業はカード情報を非保持化しているため、カード情報をトークン化(※)して情報をPSP(決済サービスプロバイダー)などに受け渡ししています。

※カード情報が第三者にわからないように別の文字に変換すること

カード情報の非保持化とは、次の3つの条件を満たすことです。

| 非保存 | カード情報を自社で保存しない |

|---|---|

| 非処理 | カード情報を自社で処理しない |

| 非通過 | カード情報を自社サイトに通過させない |

たしかに、トークン化することで、カード情報が不正に利用されるリスクの軽減は可能です。しかし、トークンによる保護の対象は「クレジットカード情報」のみであり、カード情報以外の個人情報が漏洩するリスクは依然として存在します。

そこで、トークン化だけに頼らず、他の情報漏洩対策との併用が大切です。

なお、トークン決済の仕組みやメリット・デメリットが気になる方は、下記の記事をご覧ください。

ECサイトの停止を防ぐ情報漏洩対策3選

ECサイトの停止を防ぐ情報漏洩対策はさまざまなものが存在しますが、ここでは次の3つに絞って紹介します。

- OSやソフトウェアを最新版にアップデートする

- 従業員へのセキュリティ教育を徹底する

- 不正ログイン検知サービスを導入する

自社のセキュリティを強化し、ECサイトの停止リスクを軽減するためにも、それぞれ詳しくみていきましょう。

【対策1】OSやソフトウェアを最新版にアップデートする

ECサイトからの情報漏洩を防ぐには、OSやソフトウェアの最新版へのアップロードが重要です。

最新版にアップデートすることで、機器の不具合の改善やセキュリティの向上などに役立ちます。一方、古いバージョンのOSやソフトウェアを使用していると、脆弱性をつかれてサイバー攻撃の被害に遭うリスクが高まりかねません。

もし、OSやソフトウェアに脆弱性が見つかった場合、利用するソフトウェアのベンダー側から注意喚起のアナウンスがされることもあります。

サイバー攻撃による被害を防ぐためにも、アナウンスされたら最新バージョンにアップデートしましょう。

【対策2】従業員へのセキュリティ教育を徹底する

個人情報漏洩の原因の一つとして、誤送信やデータの紛失など「従業員による不注意」も少なくありません。

人的ミスを減らすためにも、次のようなセキュリティに関する対策や教育が重要です。

【効果的な施策の例】

- 重要な情報は社外に持ち出させない

- メールの暗号化を義務付ける

- 顧客情報へのアクセス権限は一部の管理者にのみ付与する

従業員へのセキュリティ教育を徹底するためにも、「eラーニング」や「社外講師による研修」「外部セミナー」などの開催・参加を検討してみてください。

なお、セキュリティ教育は一度だけで終わらせず、定期的に実施して1人ひとりの意識を高める仕組み作りも大切です。

【対策3】不正検知サービスを導入する

近年、不正者の手口が巧妙化していることもあり、通常業務と並行してハイレベルな情報漏洩対策を実施し続けるのは容易ではありません。

そこでおすすめなのが、不正検知サービスの導入です。

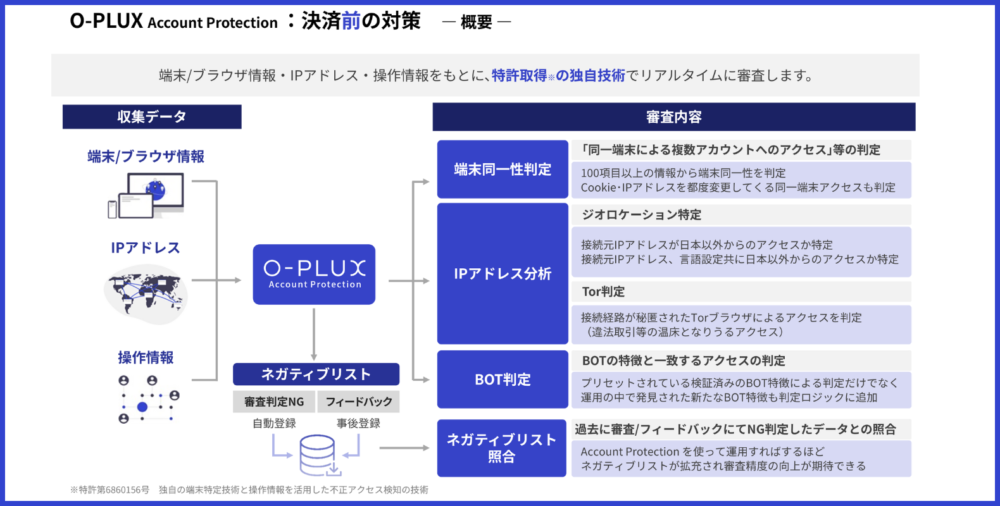

たとえば、Caccoの『O-PLUX』は、ECサイトの不正アクセスを検知できます。

※参考:Cacco Inc.

不正アクセスの疑いがある場合は管理者にメール通知が届き、瞬時に把握できるため、情報漏洩被害を最小限に抑えられます。

不正アクセスの手口が巧妙化している中、自社のECサイトを守るためにも、より高度な対策が必要です。

当サイトでは、大手銀行やネット証券会社でも採用されている『O-PLUX』について、詳しい資料を無料で配布しています。

不正アクセスへのセキュリティ対策を強化したい方は、下記のバナーをクリックして資料をご覧ください。

1万円で2週間のトライアル利用も受付中!

O-PLUXのトライアルはこちら

まとめ:ECサイトを停止させないためにも情報漏洩対策を強化しよう

本記事では、ECサイトの停止事例や情報漏洩の発生によるダメージ、対策についてお伝えしました。

ECサイト内で個人情報が漏洩すると、次のようなダメージを受ける恐れがあります。

【情報漏洩がECサイトに与えるダメージの例】

- 社会的な信用を失う

- 被害者へ損害賠償を支払う

- 事後対応に追われる

- サイトの停止・閉鎖に追い込まれる

- 最悪の場合は事業撤退しなければならなくなる

- 被害対応費用の負担

個人情報漏洩はECサイトにとって最大のリスクであり、被害が発生すると停止に追い込まれてしまうこともあります。

自社のECサイトを守るためにも、情報漏洩対策を強化する取り組みが重要です。

ECサイトのセキュリティ対策についてより詳しく知りたい方は、下記の記事もあわせてご覧ください。

-8-1000x300.png)