「ClickFix(クリックフィックス)攻撃ってなに?」

「被害にあうとどうなるの?」

と、気になりますよね。

ClickFix(クリックフィックス)攻撃とは、ユーザーが利用するPCなどのデバイスに「ショートカットキー」の入力を指示し、マルウェアに感染させて個人情報を盗むサイバー攻撃の手口です。

このマルウェアの正体は「インフォ スティーラー(Information Stealer)」で、情報窃取に特化したものです。これに1度感染するとデバイスに登録されている情報が勝手に外部サーバーへ送られてしまい、いわゆる個人情報漏洩に繋がります。

本記事では、このClickFix攻撃の仕組みとあなたの個人情報を守る方法について解説します。

目次

ClickFix(クリックフィックス)攻撃とは何か?

ClickFix(クリックフィックス)攻撃は、個人情報の窃取が目的の最近増加しているサイバー攻撃の1つです。

ClickFix攻撃の特徴は、ユーザーにPCなどのデバイスで「ショートカットキー」の入力を指示し、マルウェアに感染させて個人情報を盗むことです。

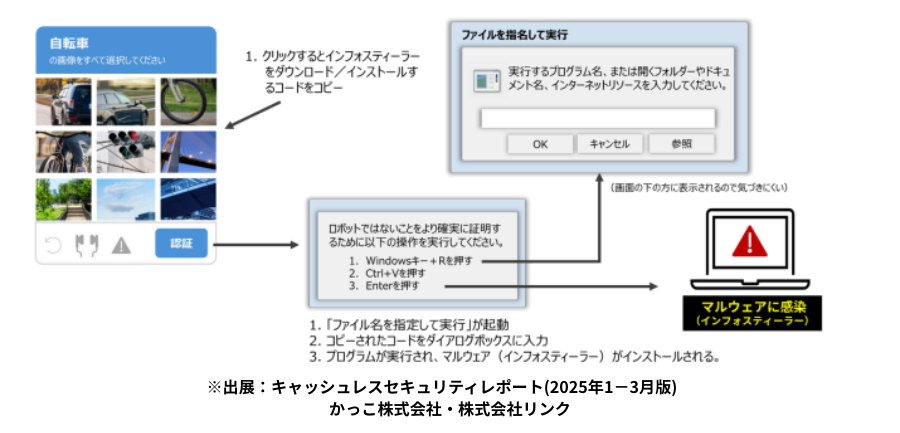

この図にあるように、フィッシングサイトや不正者が作成したサイトなどへ入ると、「私はロボットではありません」という本人認証画面を表示し、「ロボットではないことを証明」させるために

- ショートカットキー「Windowsキー+R」を押す

- 「Ctrl+V」を押す

- 「Enter」を押す

の操作を指示されます。(つまり「偽reCAPTCHA」を操作させられています)

これを行ってしまうと、

- 「ファイル名を指定して実行」が起動し、

- コピーされたコードをダイアログボックスに入力

- プログラムが実行され、マルウェア(インフォ スティーラー)がインストール・感染する

という流れでマルウェアに感染します。

マルウェアとは?

マルウェアとは悪意のあるプログラムを総称した言葉で、コンピューターウイルスやトロイの木馬もマルウェアの中に含まれます。

パソコンがマルウェアに感染すると、以下のような被害が発生します。

- パソコン内のデータが破壊される

- 個人情報漏洩が発生する

- スパムメールを発信してしまう etc.

マルウェアにも多くの種類がありますが、今回のClickFix攻撃では「インフォ スティーラー」というマルウェアに感染してしまうことになります。

ClickFix攻撃で個人情報が盗まれる仕組み

ClickFix攻撃で個人情報が盗まれる仕組みは、あなたが改ざんされた正規サイトや偽造した不正サイト(フィッシングサイト)からショートカットキーの操作を行い、

- 「ファイル名を指定して実行」がポップアップが出現

- コピーされたコードをダイアログボックスに入力

- プログラムが実行され、マルウェア(インフォ スティーラー)がインストールする

という流れでマルウェア(インフォ スティーラー)があなたのPCに感染します。

このマルウェアに感染すると、デバイスに登録されている

- 口座情報

- クレジットカード情報

- パスワード情報 etc.

が勝手に外部サーバーへ送られてしまい、いわゆる個人情報漏洩に繋がります。

実際の被害例は記事内『ClickFix攻撃による被害事例』にまとめています。

個人情報が流出するとどうなるのか、気になる方は以下の記事も参考にしてください。

なぜ多くの人が騙されてしまうのか

ClickFix攻撃は、不正に改ざんされた正規サイトやフィッシングサイトへ入ってしまうことがそもそもの原因の1つです。ではなぜ不正なサイトに騙されて個人情報が盗られてしまうのかを解説します。

まず、ClickFix攻撃はフィッシングサイトを使ったものが多いとされています。

フィッシングサイトとは、公式サイトに似せた偽サイトのことで、かなり本物に似ている物が多く容易に間違えてしまいがちです。

さらに、フィッシングサイトを使ったサイバー攻撃は増えてきていて、例えば、以下の図のように”フィッシングメール”がユーザーに届き、多くの人が騙されています。

多くの人がフィッシングサイトに騙されてしまう原因として、以下3つの主な誘導があげられます。

- メールからの誘導

- SNSからの誘導

- SMSからの誘導

1.のメールは、図でも紹介しているように”フィッシングメール”のことを指しています。

それぞれ詳しく説明します。

【手口1】メールからの誘導

メール本文にフィッシングサイトへのURLを記載する手口で、フィッシングメールと呼ばれるものです。

よくある例のひとつが、悪意のある第三者が金融機関やクレジットカード会社などを装ってメールを送信し、偽サイトへのクリックを誘導するケースです。

フィッシングメールの見分け方や対策については、以下の記事で詳しく解説しています。

【手口2】SNSからの誘導

2つ目は、SNS上でフィッシングサイトへ誘導する手口です。

投稿やダイレクトメッセージなどにURLを記載し、フィッシングサイトへアクセスさせようとします。

企業アカウントや一般ユーザーになりすましてURLを開かせようとするパターンもあります。

フィッシングサイトへの誘導に使われるSNSの具体例は、以下の通りです。

- LINE

特に最近では、主要SNSのなかでMAU(月間アクティブユーザー数)が最も多いとされている「LINE」での被害事例も増えています。

具体的には、LINEのログイン画面そっくりな偽のWebサイトを用意し、LINEのパスワードや認証番号を入力させてアカウントを盗もうとする事例などが発生しています。

LINE公式からログインを促すような連絡が届くことはありませんので、「ログインを促す連絡」がきてもアクセスしないようにしましょう。

【手口3】SMS(ショートメッセージ)からの誘導

SMSを使ったフィッシングは、個人を狙ったフィッシング詐欺の1つで「スミッシング」とも呼ばれています。

電話番号宛に、特定のサービスや公的機関を装ってSMSを送信する手口です。

▼SMSとは

ショートメールサービスのこと。携帯電話の番号を用いてメッセージのやりとりができる。電話番号だけでメッセージを送信できるため、メールアドレスやSNSアカウントを知らない相手にも送れるのが特徴

不正者は、SMSからフィッシングサイトへと誘導し、個人情報などを盗みます。

SMSを使ったフィッシングの事例や被害に遭わないための対策に関しては、以下の記事で詳しく解説していますのでご参照ください。

ClickFix攻撃による被害事例

「ClickFix攻撃」は、2024年以降に報告が増加している比較的新しい手法ですが、すでに世界中で被害が確認されています。

当サイトでは実際の社名などは伏せて被害事例を紹介します。

- 大手自動車ディーラーへのサプライチェーン攻撃

共有ビデオサービスを利用したサプライチェーン攻撃により、100以上の自動車ディーラーのウェブサイトが改ざんされClickFixページが表示されました。(※参考:codebook)

- 大手外資系ホテル予約サイトを装った攻撃

ホテル業界を標的とした攻撃では、とある大手ホテル予約サイトからの予約確認メールを装った手口が使われました。メールに記載されたリンクをクリックすると、偽のCAPTCHA画面が表示され、マルウェアがダウンロードされました。(※参考:Microsoft)

- 大手CMSツールサイトへの攻撃

不正者が、インターネットのページ作成などに利用される大手CMSツールサイトにClickFixを誘導する悪意あるプラグインを追加し、6,000以上のサイトが影響を受けた可能性があります。(※参考:GoDaddy)

このように、ClickFix攻撃は世界に広がっていて、企業側のフィッシングサイト対策も重要ですがユーザー自身も対策が必要になってきます。

ユーザーが「ClickFix攻撃」から個人情報を守るための対策9つ

みなさんがClickFix攻撃から個人情報を守るためには以下のような対策があります。

▼「ClickFix攻撃」から個人情報を守るための対策

- フィッシング攻撃のパターンを知って予防する

- 送られてきたメールアドレスやサイトのURLが正規のものか確かめる

- 怪しいメールを開かない

- 記載されているリンクを安易にクリックしない

- 公式サイトと見分ける

- サイトへのログインはブックマークや検索を活用する

- 迷惑メールにフィルタリング(迷惑メールに登録する)をかける

- 不審なウェブサイトで個人情報の入力をしない

- 普段から二要素認証を利用する

ClickFixなどのようなフィッシングサイトに誘導するサイバー攻撃への具体的な対策は、以下の記事の『フィッシング攻撃の予防と対策方法』をご確認ください。

企業ができる「ClickFix攻撃」からの標的防止策4つ

冒頭からお伝えしているように「ClickFix攻撃」はフィッシングサイトが作られていることがそもそもの原因です。

そのため、企業は自社の安全・ユーザーの安全のためにもドメインを監視したりするなどの対策が必要です。

▼企業ができる「ClickFix攻撃」からの標的防止策

- ユーザー、会員に対しリスクを啓発する

- ドメイン登録を監視する

- 偽ドメイン探索サービスを導入する

- フィッシング対策サービスを導入する

フィッシング対策を素人がおこなうのはハードルが高くコストもかかるため、プロに委託したほうが確実かつ低コストで済みます。

フィッシング対策に適したサービスについては以下から資料をダウンロードできます。

\自社のなりすましサイトの検知・フィッシング対策に!/ 詳細やお問合せはこちら

詳細やお問合せはこちら

「自社内でフィッシング対策をする」という方には以下のフィッシング対策セルフチェックシートも有効なのでぜひご活用ください。

【参考】フィッシングサイトと公式サイトの見分け方を6ステップで紹介

ここからは、みなさんがClickFix攻撃の被害にあわないようにするために、フィッシングサイトと公式サイトの見分け方を6つのステップで紹介します。

- 送信元を確認する

- サイトのURLを確認する

- 日本語がおかしくないかチェックする

- SSL認証されていても安心しない

- サイトに記載されている情報を確認する

- あやしいと思ったら検索する

いずれも今日からできる対策ですので、ぜひ参考にしてください。

【ステップ1】送信元を確認する

メールが届いたら、まずは送信元を確認するクセをつけましょう。

フィッシングサイトに誘導するメールは、公式サイトのメールアドレスと違って不自然であるケースも少なくありません。

具体的には、次のような点を意識しながらチェックしてみてください。

- 送信元がフリーメールアドレスでないか

- メールアドレスの文字列が不自然でないか

- 送信元に自分以外のメールアドレスが何件も入っていないか

送信元を確認した結果、違和感のあるメールアドレスの場合は決してアクセスしないようにしましょう。

【ステップ2】サイトのURLを確認する

続いて、メールやSNS・SMSに記載されているアクセス先のURLに違和感がないかチェックします。

「〜.com」が「〜.jp」に、「0」が「O」になっているなど、公式サイトとわずかにURLが異なっていないか確認しましょう。

インターネット上に同じドメインは存在しないため、公式サイトと見比べることでフィッシングサイトかどうかを判断できます。

少しでも怪しさを感じた場合は届いたURLをクリックするのではなく、インターネット検索やブックマークから正規サイトにアクセスする方法も有効です。

【ステップ3】日本語がおかしくないかチェックする

日本語がおかしくないかチェックすることで、フィッシングサイトへの誘導であることに気付けることもあります。

なぜなら、フィッシングメールは海外から送信されるケースも多いからです。

翻訳サイトをつかって変換された文章で海外から送られる場合、

- 日本語が不自然

- 文面が片言

など、メールの内容に違和感を感じることがあります。

そのような時はフィッシングメールである可能性が高いため、絶対にアクセスしないようにしましょう。

【ステップ4】SSL認証されていても安心しない

個人情報やクレジットカード情報などの入力画面では通常、SSLとよばれる暗号化技術が使用されます。

したがって、SSLで通信が行われていないのに個人情報やクレジットカード番号を入力させるサイトには注意が必要です。

ただし、現在は無料でSSLを取得できるようになったため、SSLで通信が行われていても100%の安心はできません。

「サイトのURL確認」や「サイトに記載されている情報確認」もあわせてチェックしましょう。

【ステップ5】サイトに記載されている情報を確認する

記載されている情報が正しいか、サイトが正常に動作するかどうかをチェックするのも、フィッシングサイトを見分けるうえで有効な方法です。

たとえば以下の条件に当てはまる場合、フィッシングサイトである可能性が高いです。

- 法人が運営しているサイトであるのに振込先が個人名義

- 問い合わせ先がフリーメール

- サイトの表示がおかしい(サイト内の他ページに移動できない、運営会社が異なる、など)

「フィッシングサイトかもしれない」と思われるサイトにアクセスしてしまった場合は、上記の点をチェックしてみましょう。

もし条件に当てはまった場合は、個人情報は入力せずにサイトから離脱することをおすすめします。

【ステップ6】あやしいと思ったら被害情報を検索する

ステップ1~5までを確認し、それでもあやしいと感じたら被害情報が出ていないか検索するのもよい方法です。

フィッシング対策協議会では、確認されているフィッシングの情報を「緊急情報」として公開しています。

ほかにも、各サービス・機関の公式サイトで被害情報を公表していることがありますので、同じような被害が発生していないかチェックしてみましょう。

まとめ

以上、ClickFix攻撃についてまとめました。

ClickFix(クリックフィックス)攻撃は、個人情報の窃取が目的の最近増加している個人の情報を窃取するサイバー攻撃の1つです。

このサイバー攻撃の特徴は、ユーザーにPCなどのデバイスで「ショートカットキー」の入力を指示し、マルウェアに感染をさせて個人情報を盗むサイバー攻撃の手口です。

- ショートカットキー「Windowsキー+R」を押す

- 「Ctrl+V」を押す

- 「Enter」を押す

このようなキー操作を指示されて、これを行ってしまうと、

- 「ファイル名を指定して実行」が起動し、

- コピーされたコードをダイアログボックスに入力

- プログラムが実行され、マルウェア(インフォ スティーラー)がインストール・感染する

という流れでマルウェアに感染します。

マルウェア(インフォ スティーラー)感染後は、PCに保存されている個人情報(クレジットカードや口座情報など)を全て盗まれてしまいます。

ですから、以下のような対策を個人と企業それぞれでも行いましょう。

▼「ClickFix攻撃」から個人情報を守るための対策

- フィッシング攻撃のパターンを知って予防する

- 送られてきたメールアドレスやサイトのURLが正規のものか確かめる

- 怪しいメールを開かない

- 記載されているリンクを安易にクリックしない

- 公式サイトと見分ける

- サイトへのログインはブックマークや検索を活用する

- 迷惑メールにフィルタリング(迷惑メールに登録する)をかける

- 不審なウェブサイトで個人情報の入力をしない

- 普段から二要素認証を利用する

▼企業ができる「ClickFix攻撃」からの標的防止策

- ユーザー、会員に対しリスクを啓発する

- ドメイン登録を監視する

- 偽ドメイン探索サービスを導入する

- フィッシング対策サービスを導入する

フィッシング対策について自社で行う場合は以下のセルフチェックシートも役に立ちます。

インターネットセキュリティについてもっと詳しく知りたい方は、以下の漫画をダウンロードしてみてください。